你連 HTTPS 原理都不懂,還講“中間人攻擊”?

(給前端大學(xué)加星標(biāo),提升前端技能.)

作者:leapmie

https://urlify.cn/zQj6f2

這篇干貨不錯(cuò),把HTTPS的原理講清楚了,而且容易懂,建議大家好好讀一下。

HTTPS

隨著 HTTPS 建站的成本下降,現(xiàn)在大部分的網(wǎng)站都已經(jīng)開(kāi)始用上 HTTPS 協(xié)議。大家都知道 HTTPS 比 HTTP 安全,也聽(tīng)說(shuō)過(guò)與 HTTPS 協(xié)議相關(guān)的概念有 SSL 、非對(duì)稱加密、 CA證書(shū)等,但對(duì)于以下靈魂三拷問(wèn)可能就答不上了:

1.為什么用了 HTTPS 就是安全的?

2.HTTPS 的底層原理如何實(shí)現(xiàn)?

3.用了 HTTPS 就一定安全嗎?

本文將層層深入,從原理上把 HTTPS 的安全性講透。

HTTPS 的實(shí)現(xiàn)原理

大家可能都聽(tīng)說(shuō)過(guò) HTTPS 協(xié)議之所以是安全的是因?yàn)?HTTPS 協(xié)議會(huì)對(duì)傳輸?shù)臄?shù)據(jù)進(jìn)行加密,而加密過(guò)程是使用了非對(duì)稱加密實(shí)現(xiàn)。但其實(shí),HTTPS 在內(nèi)容傳輸?shù)募用苌鲜褂玫氖菍?duì)稱加密,非對(duì)稱加密只作用在證書(shū)驗(yàn)證階段。

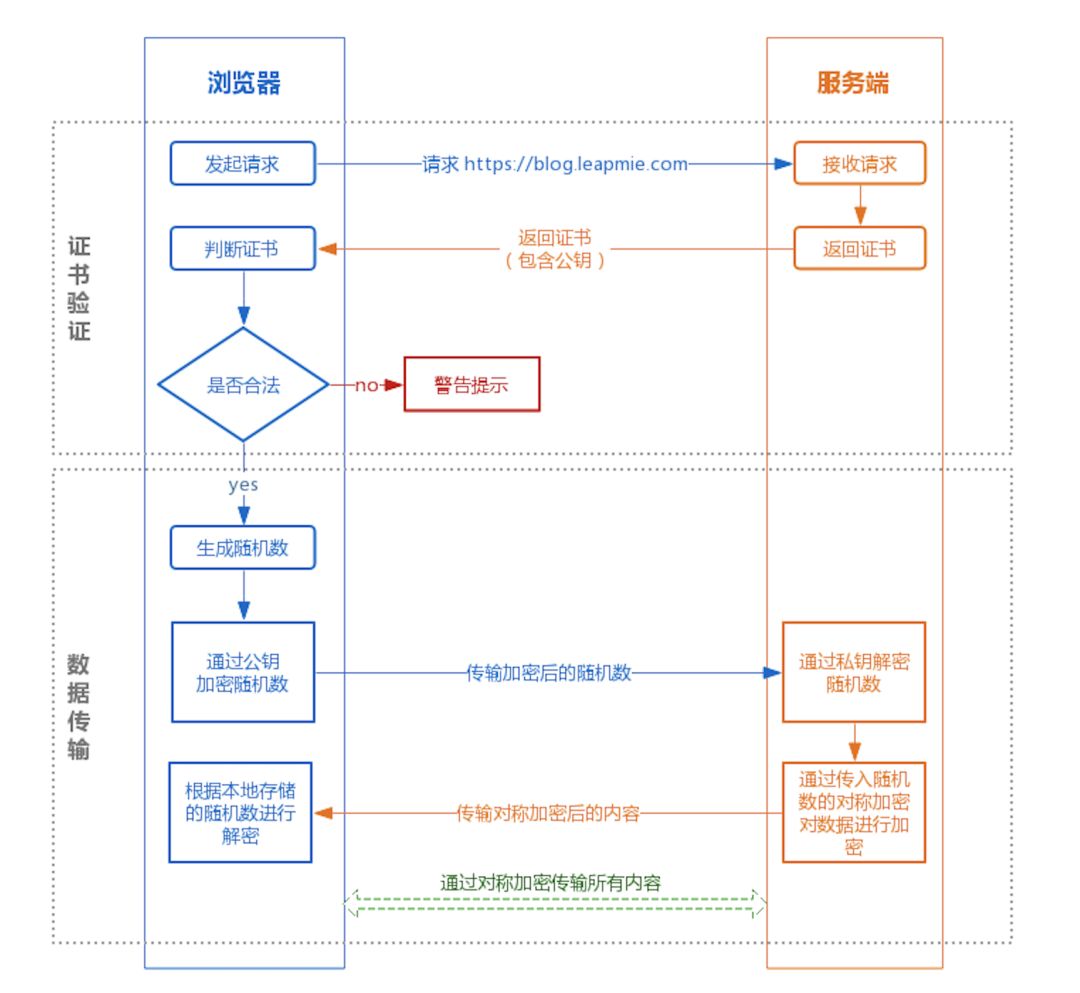

HTTPS的整體過(guò)程分為證書(shū)驗(yàn)證和數(shù)據(jù)傳輸階段,具體的交互過(guò)程如下:

① 證書(shū)驗(yàn)證階段

瀏覽器發(fā)起 HTTPS 請(qǐng)求

服務(wù)端返回 HTTPS 證書(shū)

客戶端驗(yàn)證證書(shū)是否合法,如果不合法則提示告警

② 數(shù)據(jù)傳輸階段

1.當(dāng)證書(shū)驗(yàn)證合法后,在本地生成隨機(jī)數(shù)

2.通過(guò)公鑰加密隨機(jī)數(shù),并把加密后的隨機(jī)數(shù)傳輸?shù)椒?wù)端

3.服務(wù)端通過(guò)私鑰對(duì)隨機(jī)數(shù)進(jìn)行解密

4.服務(wù)端通過(guò)客戶端傳入的隨機(jī)數(shù)構(gòu)造對(duì)稱加密算法,對(duì)返回結(jié)果內(nèi)容進(jìn)行加密后傳輸

為什么數(shù)據(jù)傳輸是用對(duì)稱加密?

首先,非對(duì)稱加密的加解密效率是非常低的,而 http 的應(yīng)用場(chǎng)景中通常端與端之間存在大量的交互,非對(duì)稱加密的效率是無(wú)法接受的;

另外,在 HTTPS 的場(chǎng)景中只有服務(wù)端保存了私鑰,一對(duì)公私鑰只能實(shí)現(xiàn)單向的加解密,所以 HTTPS 中內(nèi)容傳輸加密采取的是對(duì)稱加密,而不是非對(duì)稱加密。

為什么需要 CA 認(rèn)證機(jī)構(gòu)頒發(fā)證書(shū)?

HTTP 協(xié)議被認(rèn)為不安全是因?yàn)閭鬏斶^(guò)程容易被監(jiān)聽(tīng)者勾線監(jiān)聽(tīng)、偽造服務(wù)器,而 HTTPS 協(xié)議主要解決的便是網(wǎng)絡(luò)傳輸?shù)陌踩詥?wèn)題。

首先我們假設(shè)不存在認(rèn)證機(jī)構(gòu),任何人都可以制作證書(shū),這帶來(lái)的安全風(fēng)險(xiǎn)便是經(jīng)典的“中間人攻擊”問(wèn)題。

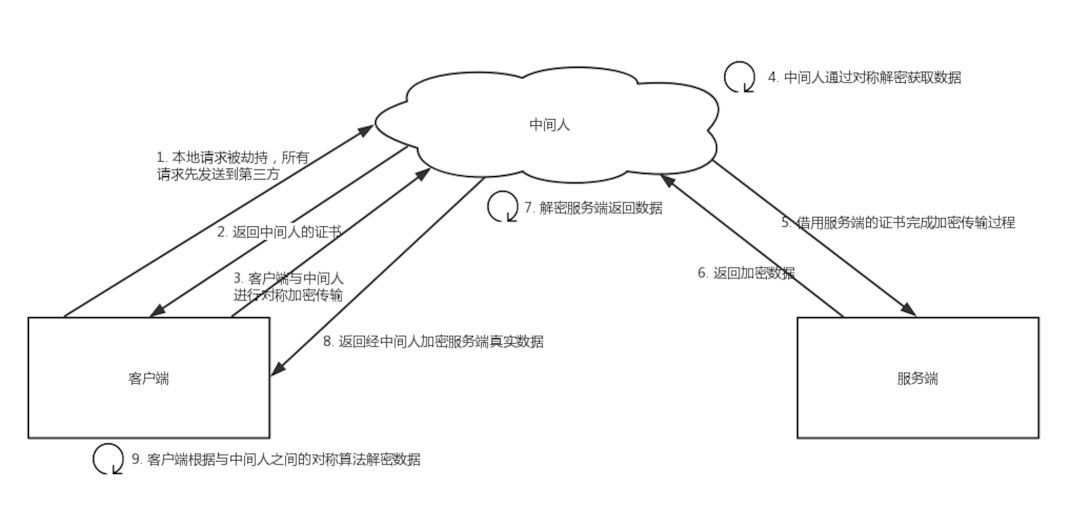

“中間人攻擊”的具體過(guò)程如下:

過(guò)程原理:

1.本地請(qǐng)求被劫持(如DNS劫持等),所有請(qǐng)求均發(fā)送到中間人的服務(wù)器

2.中間人服務(wù)器返回中間人自己的證書(shū)

3.客戶端創(chuàng)建隨機(jī)數(shù),通過(guò)中間人證書(shū)的公鑰對(duì)隨機(jī)數(shù)加密后傳送給中間人,然后憑隨機(jī)數(shù)構(gòu)造對(duì)稱加密對(duì)傳輸內(nèi)容進(jìn)行加密傳輸

4.中間人因?yàn)閾碛锌蛻舳说碾S機(jī)數(shù),可以通過(guò)對(duì)稱加密算法進(jìn)行內(nèi)容解密

5.中間人以客戶端的請(qǐng)求內(nèi)容再向正規(guī)網(wǎng)站發(fā)起請(qǐng)求

6.因?yàn)橹虚g人與服務(wù)器的通信過(guò)程是合法的,正規(guī)網(wǎng)站通過(guò)建立的安全通道返回加密后的數(shù)據(jù)

7.中間人憑借與正規(guī)網(wǎng)站建立的對(duì)稱加密算法對(duì)內(nèi)容進(jìn)行解密

8.中間人通過(guò)與客戶端建立的對(duì)稱加密算法對(duì)正規(guī)內(nèi)容返回的數(shù)據(jù)進(jìn)行加密傳輸

9.客戶端通過(guò)與中間人建立的對(duì)稱加密算法對(duì)返回結(jié)果數(shù)據(jù)進(jìn)行解密

由于缺少對(duì)證書(shū)的驗(yàn)證,所以客戶端雖然發(fā)起的是 HTTPS 請(qǐng)求,但客戶端完全不知道自己的網(wǎng)絡(luò)已被攔截,傳輸內(nèi)容被中間人全部竊取。

瀏覽器是如何確保 CA 證書(shū)的合法性?

1. 證書(shū)包含什么信息?

頒發(fā)機(jī)構(gòu)信息

公鑰

公司信息

域名

有效期

指紋

......

2. 證書(shū)的合法性依據(jù)是什么?

首先,權(quán)威機(jī)構(gòu)是要有認(rèn)證的,不是隨便一個(gè)機(jī)構(gòu)都有資格頒發(fā)證書(shū),不然也不叫做權(quán)威機(jī)構(gòu)。

另外,證書(shū)的可信性基于信任制,權(quán)威機(jī)構(gòu)需要對(duì)其頒發(fā)的證書(shū)進(jìn)行信用背書(shū),只要是權(quán)威機(jī)構(gòu)生成的證書(shū),我們就認(rèn)為是合法的。所以權(quán)威機(jī)構(gòu)會(huì)對(duì)申請(qǐng)者的信息進(jìn)行審核,不同等級(jí)的權(quán)威機(jī)構(gòu)對(duì)審核的要求也不一樣,于是證書(shū)也分為免費(fèi)的、便宜的和貴的。

3. 瀏覽器如何驗(yàn)證證書(shū)的合法性?

瀏覽器發(fā)起 HTTPS 請(qǐng)求時(shí),服務(wù)器會(huì)返回網(wǎng)站的 SSL 證書(shū),瀏覽器需要對(duì)證書(shū)做以下驗(yàn)證:

1.驗(yàn)證域名、有效期等信息是否正確。證書(shū)上都有包含這些信息,比較容易完成驗(yàn)證;

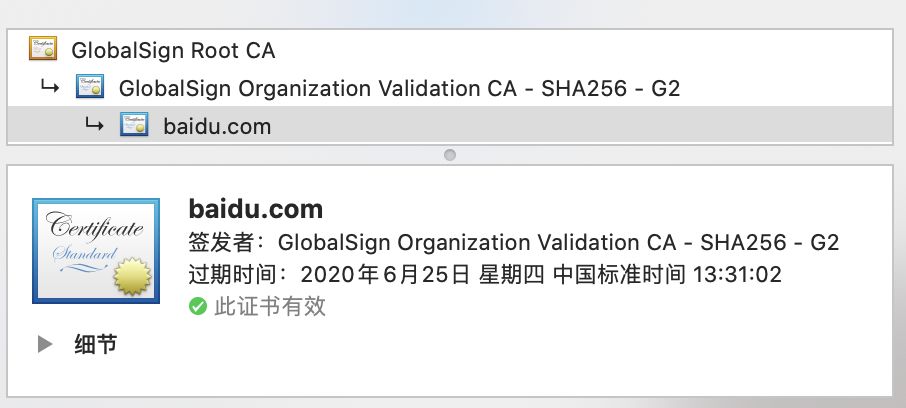

2.判斷證書(shū)來(lái)源是否合法。每份簽發(fā)證書(shū)都可以根據(jù)驗(yàn)證鏈查找到對(duì)應(yīng)的根證書(shū),操作系統(tǒng)、瀏覽器會(huì)在本地存儲(chǔ)權(quán)威機(jī)構(gòu)的根證書(shū),利用本地根證書(shū)可以對(duì)對(duì)應(yīng)機(jī)構(gòu)簽發(fā)證書(shū)完成來(lái)源驗(yàn)證;

3.判斷證書(shū)是否被篡改。需要與 CA 服務(wù)器進(jìn)行校驗(yàn);

4.判斷證書(shū)是否已吊銷(xiāo)。通過(guò)CRL(Certificate Revocation List 證書(shū)注銷(xiāo)列表)和 OCSP(Online Certificate Status Protocol 在線證書(shū)狀態(tài)協(xié)議)實(shí)現(xiàn),其中 OCSP 可用于第3步中以減少與 CA 服務(wù)器的交互,提高驗(yàn)證效率

以上任意一步都滿足的情況下瀏覽器才認(rèn)為證書(shū)是合法的。

這里插一個(gè)我想了很久的但其實(shí)答案很簡(jiǎn)單的問(wèn)題:

既然證書(shū)是公開(kāi)的,如果要發(fā)起中間人攻擊,我在官網(wǎng)上下載一份證書(shū)作為我的服務(wù)器證書(shū),那客戶端肯定會(huì)認(rèn)同這個(gè)證書(shū)是合法的,如何避免這種證書(shū)冒用的情況?

其實(shí)這就是非加密對(duì)稱中公私鑰的用處,雖然中間人可以得到證書(shū),但私鑰是無(wú)法獲取的,一份公鑰是不可能推算出其對(duì)應(yīng)的私鑰,中間人即使拿到證書(shū)也無(wú)法偽裝成合法服務(wù)端,因?yàn)闊o(wú)法對(duì)客戶端傳入的加密數(shù)據(jù)進(jìn)行解密。

4. 只有認(rèn)證機(jī)構(gòu)可以生成證書(shū)嗎?

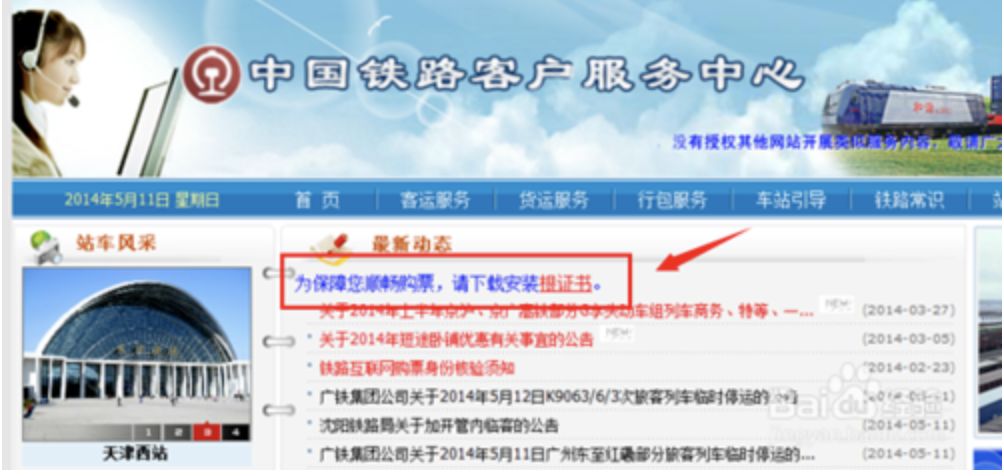

如果需要瀏覽器不提示安全風(fēng)險(xiǎn),那只能使用認(rèn)證機(jī)構(gòu)簽發(fā)的證書(shū)。但瀏覽器通常只是提示安全風(fēng)險(xiǎn),并不限制網(wǎng)站不能訪問(wèn),所以從技術(shù)上誰(shuí)都可以生成證書(shū),只要有證書(shū)就可以完成網(wǎng)站的 HTTPS 傳輸。例如早期的 12306 采用的便是手動(dòng)安裝私有證書(shū)的形式實(shí)現(xiàn) HTTPS 訪問(wèn)。

本地隨機(jī)數(shù)被竊取怎么辦?

證書(shū)驗(yàn)證是采用非對(duì)稱加密實(shí)現(xiàn),但是傳輸過(guò)程是采用對(duì)稱加密,而其中對(duì)稱加密算法中重要的隨機(jī)數(shù)是由本地生成并且存儲(chǔ)于本地的,HTTPS 如何保證隨機(jī)數(shù)不會(huì)被竊取?

其實(shí) HTTPS 并不包含對(duì)隨機(jī)數(shù)的安全保證,HTTPS 保證的只是傳輸過(guò)程安全,而隨機(jī)數(shù)存儲(chǔ)于本地,本地的安全屬于另一安全范疇,應(yīng)對(duì)的措施有安裝殺毒軟件、反木馬、瀏覽器升級(jí)修復(fù)漏洞等。

用了 HTTPS 會(huì)被抓包嗎?

HTTPS 的數(shù)據(jù)是加密的,常規(guī)下抓包工具代理請(qǐng)求后抓到的包內(nèi)容是加密狀態(tài),無(wú)法直接查看。

但是,正如前文所說(shuō),瀏覽器只會(huì)提示安全風(fēng)險(xiǎn),如果用戶授權(quán)仍然可以繼續(xù)訪問(wèn)網(wǎng)站,完成請(qǐng)求。因此,只要客戶端是我們自己的終端,我們授權(quán)的情況下,便可以組建中間人網(wǎng)絡(luò),而抓包工具便是作為中間人的代理。

通常 HTTPS 抓包工具的使用方法是會(huì)生成一個(gè)證書(shū),用戶需要手動(dòng)把證書(shū)安裝到客戶端中,然后終端發(fā)起的所有請(qǐng)求通過(guò)該證書(shū)完成與抓包工具的交互,然后抓包工具再轉(zhuǎn)發(fā)請(qǐng)求到服務(wù)器,最后把服務(wù)器返回的結(jié)果在控制臺(tái)輸出后再返回給終端,從而完成整個(gè)請(qǐng)求的閉環(huán)。

既然 HTTPS 不能防抓包,那 HTTPS 有什么意義?

A: 客戶端發(fā)起 HTTPS 請(qǐng)求,服務(wù)端返回證書(shū),客戶端對(duì)證書(shū)進(jìn)行驗(yàn)證,驗(yàn)證通過(guò)后本地生成用于改造對(duì)稱加密算法的隨機(jī)數(shù),通過(guò)證書(shū)中的公鑰對(duì)隨機(jī)數(shù)進(jìn)行加密傳輸?shù)椒?wù)端,服務(wù)端接收后通過(guò)私鑰解密得到隨機(jī)數(shù),之后的數(shù)據(jù)交互通過(guò)對(duì)稱加密算法進(jìn)行加解密。

Q: 為什么需要證書(shū)?

A: 防止”中間人“攻擊,同時(shí)可以為網(wǎng)站提供身份證明。

Q: 使用 HTTPS 會(huì)被抓包嗎?

A: 會(huì)被抓包,HTTPS 只防止用戶在不知情的情況下通信被監(jiān)聽(tīng),如果用戶主動(dòng)授信,是可以構(gòu)建“中間人”網(wǎng)絡(luò),代理軟件可以對(duì)傳輸內(nèi)容進(jìn)行解密。

分享前端好文,缺個(gè)?在看?