Wireshark的抓包和分析,看這篇就夠了!

WireShark是一個網(wǎng)絡(luò)封包分析軟件。網(wǎng)絡(luò)封包分析軟件的功能是擷取網(wǎng)絡(luò)封包,并盡可能顯示出最為詳細(xì)的網(wǎng)絡(luò)封包資料。Wireshark使用WinPCAP作為接口,直接與網(wǎng)卡進行數(shù)據(jù)報文交換。在網(wǎng)絡(luò)封包和流量分析領(lǐng)域有著十分強大功能的工具,深受各類網(wǎng)絡(luò)工程師和網(wǎng)絡(luò)分析師的喜愛。

本文主要內(nèi)容包括:

1、Wireshark主界面介紹。 2、WireShark簡單抓包示例。通過該例子學(xué)會怎么抓包以及如何簡單查看分析數(shù)據(jù)包內(nèi)容。 3、Wireshark過濾器使用。通過過濾器可以篩選出想要分析的內(nèi)容。包括按照協(xié)議過濾、端口和主機名過濾、數(shù)據(jù)包內(nèi)容過濾。

我們首先來介紹一下Wireshark這款軟件。

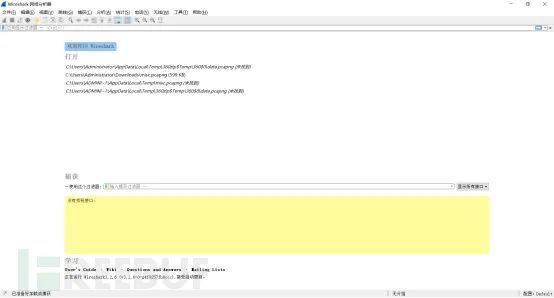

首先我們先認(rèn)識一下這個軟件的主界面是長這樣的

在這個界面中為Wireshark的主界面

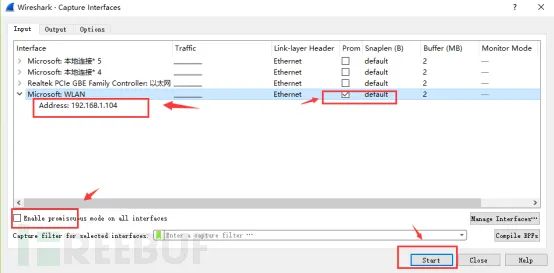

選擇菜單欄上Capture -> Option,勾選WLAN網(wǎng)卡(這里需要根據(jù)各自電腦網(wǎng)卡使用情況選擇,簡單的辦法可以看使用的IP對應(yīng)的網(wǎng)卡)。點擊Start。啟動抓包。

wireshark啟動后,wireshark處于抓包狀態(tài)中。

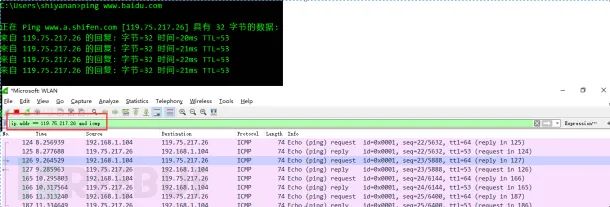

1、執(zhí)行需要抓包的操作,如ping www.baidu.com。

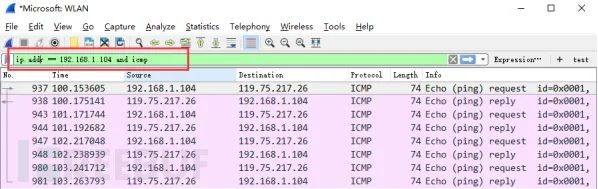

2、操作完成后相關(guān)數(shù)據(jù)包就抓取到了。為避免其他無用的數(shù)據(jù)包影響分析,可以通過在過濾欄設(shè)置過濾條件進行數(shù)據(jù)包列表過濾,獲取結(jié)果如下。說明:ip.addr == 119.75.217.26 and icmp 表示只顯示ICPM協(xié)議且源主機IP或者目的主機IP為119.75.217.26的數(shù)據(jù)包。

3、wireshark抓包完成,就這么簡單。關(guān)于wireshark過濾條件和如何查看數(shù)據(jù)包中的詳細(xì)內(nèi)容在后面介紹。

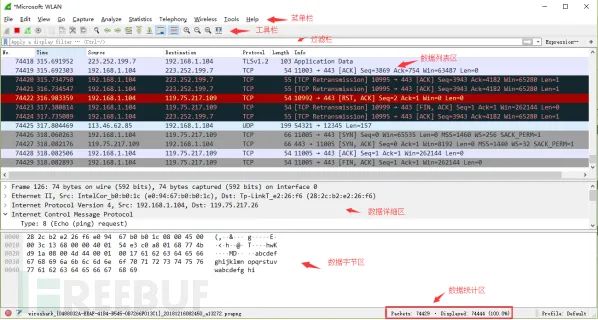

Wireshakr抓包界面

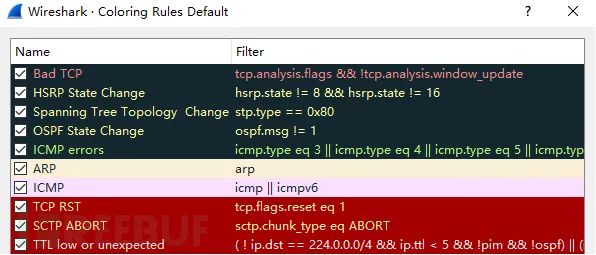

說明:數(shù)據(jù)包列表區(qū)中不同的協(xié)議使用了不同的顏色區(qū)分。協(xié)議顏色標(biāo)識定位在菜單欄View --> Coloring Rules。如下所示

WireShark 主要分為這幾個界面

Display Filter(顯示過濾器),?用于設(shè)置過濾條件進行數(shù)據(jù)包列表過濾。菜單路徑:Analyze --> Display Filters。

Packet List Pane(數(shù)據(jù)包列表), 顯示捕獲到的數(shù)據(jù)包,每個數(shù)據(jù)包包含編號,時間戳,源地址,目標(biāo)地址,協(xié)議,長度,以及數(shù)據(jù)包信息。不同協(xié)議的數(shù)據(jù)包使用了不同的顏色區(qū)分顯示。

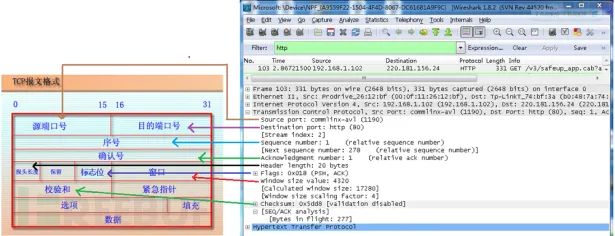

Packet Details Pane(數(shù)據(jù)包詳細(xì)信息), 在數(shù)據(jù)包列表中選擇指定數(shù)據(jù)包,在數(shù)據(jù)包詳細(xì)信息中會顯示數(shù)據(jù)包的所有詳細(xì)信息內(nèi)容。數(shù)據(jù)包詳細(xì)信息面板是最重要的,用來查看協(xié)議中的每一個字段。各行信息分別為

(1)Frame:???物理層的數(shù)據(jù)幀概況

(2)Ethernet?II:?數(shù)據(jù)鏈路層以太網(wǎng)幀頭部信息

(3)Internet Protocol Version 4:?互聯(lián)網(wǎng)層IP包頭部信息

(4)Transmission Control Protocol:??傳輸層T的數(shù)據(jù)段頭部信息,此處是TCP

(5)Hypertext Transfer Protocol:??應(yīng)用層的信息,此處是HTTP協(xié)議

TCP包的具體內(nèi)容

從下圖可以看到wireshark捕獲到的TCP包中的每個字段。

Dissector Pane(數(shù)據(jù)包字節(jié)區(qū))。

Wireshark過濾器設(shè)置

初學(xué)者使用wireshark時,將會得到大量的冗余數(shù)據(jù)包列表,以至于很難找到自己自己抓取的數(shù)據(jù)包部分。wireshar工具中自帶了兩種類型的過濾器,學(xué)會使用這兩種過濾器會幫助我們在大量的數(shù)據(jù)中迅速找到我們需要的信息。

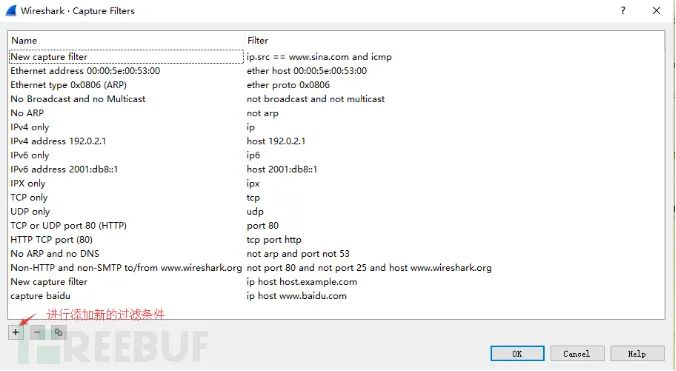

(1)抓包過濾器

捕獲過濾器的菜單欄路徑為Capture --> Capture Filters。用于在抓取數(shù)據(jù)包前設(shè)置。

如何使用?可以在抓取數(shù)據(jù)包前設(shè)置如下。

ip host 60.207.246.216 and icmp表示只捕獲主機IP為60.207.246.216的ICMP數(shù)據(jù)包。獲取結(jié)果如下:

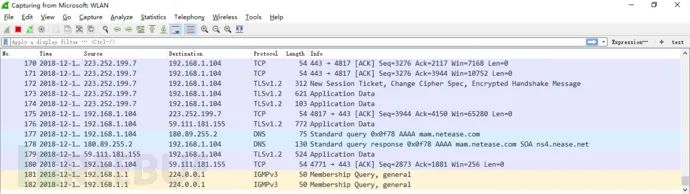

(2)顯示過濾器

顯示過濾器是用于在抓取數(shù)據(jù)包后設(shè)置過濾條件進行過濾數(shù)據(jù)包。通常是在抓取數(shù)據(jù)包時設(shè)置條件相對寬泛,抓取的數(shù)據(jù)包內(nèi)容較多時使用顯示過濾器設(shè)置條件顧慮以方便分析。同樣上述場景,在捕獲時未設(shè)置捕獲規(guī)則直接通過網(wǎng)卡進行抓取所有數(shù)據(jù)包,如下

執(zhí)行ping www.huawei.com獲取的數(shù)據(jù)包列表如下

觀察上述獲取的數(shù)據(jù)包列表,含有大量的無效數(shù)據(jù)。這時可以通過設(shè)置顯示器過濾條件進行提取分析信息。ip.addr == 211.162.2.183 and icmp。并進行過濾。

上述介紹了抓包過濾器和顯示過濾器的基本使用方法。在組網(wǎng)不復(fù)雜或者流量不大情況下,使用顯示器過濾器進行抓包后處理就可以滿足我們使用。下面介紹一下兩者間的語法以及它們的區(qū)別。

wireshark過濾器表達式的規(guī)則

1、抓包過濾器語法和實例

抓包過濾器類型Type(host、net、port)、方向Dir(src、dst)、協(xié)議Proto(ether、ip、tcp、udp、http、icmp、ftp等)、邏輯運算符(&& 與、|| 或、!非)

(1)協(xié)議過濾

比較簡單,直接在抓包過濾框中直接輸入?yún)f(xié)議名即可。

TCP,只顯示TCP協(xié)議的數(shù)據(jù)包列表

HTTP,只查看HTTP協(xié)議的數(shù)據(jù)包列表

ICMP,只顯示ICMP協(xié)議的數(shù)據(jù)包列表

(2)IP過濾

host 192.168.1.104

src host 192.168.1.104

dst host 192.168.1.104

(3)端口過濾

port 80

src port 80

dst port 80

(4)邏輯運算符&& 與、|| 或、!非

src host 192.168.1.104 && dst port 80 抓取主機地址為192.168.1.80、目的端口為80的數(shù)據(jù)包

host 192.168.1.104 || host 192.168.1.102 抓取主機為192.168.1.104或者192.168.1.102的數(shù)據(jù)包

!broadcast 不抓取廣播數(shù)據(jù)包

2、顯示過濾器語法和實例

(1)比較操作符

比較操作符有== 等于、!= 不等于、> 大于、< 小于、>= 大于等于、<=小于等于。

(2)協(xié)議過濾

比較簡單,直接在Filter框中直接輸入?yún)f(xié)議名即可。注意:協(xié)議名稱需要輸入小寫。

tcp,只顯示TCP協(xié)議的數(shù)據(jù)包列表

http,只查看HTTP協(xié)議的數(shù)據(jù)包列表

icmp,只顯示ICMP協(xié)議的數(shù)據(jù)包列表

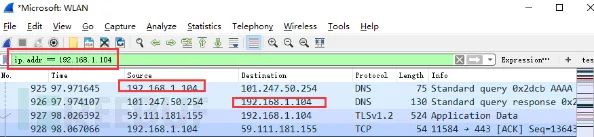

(3) ip過濾

ip.src ==192.168.1.104 顯示源地址為192.168.1.104的數(shù)據(jù)包列表

ip.dst==192.168.1.104, 顯示目標(biāo)地址為192.168.1.104的數(shù)據(jù)包列表

ip.addr == 192.168.1.104 顯示源IP地址或目標(biāo)IP地址為192.168.1.104的數(shù)據(jù)包列表

(4)端口過濾

tcp.port ==80, ?顯示源主機或者目的主機端口為80的數(shù)據(jù)包列表。

tcp.srcport == 80, ?只顯示TCP協(xié)議的源主機端口為80的數(shù)據(jù)包列表。

tcp.dstport == 80,只顯示TCP協(xié)議的目的主機端口為80的數(shù)據(jù)包列表。

(5) Http模式過濾

http.request.method=="GET", ? 只顯示HTTP GET方法的。

(6)邏輯運算符為 and/or/not

過濾多個條件組合時,使用and/or。比如獲取IP地址為192.168.1.104的ICMP數(shù)據(jù)包表達式為ip.addr == 192.168.1.104 and icmp

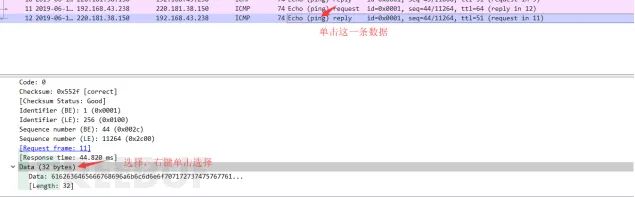

(7)按照數(shù)據(jù)包內(nèi)容過濾。假設(shè)我要以IMCP層中的內(nèi)容進行過濾,可以單擊選中界面中的碼流,在下方進行選中數(shù)據(jù)。如下

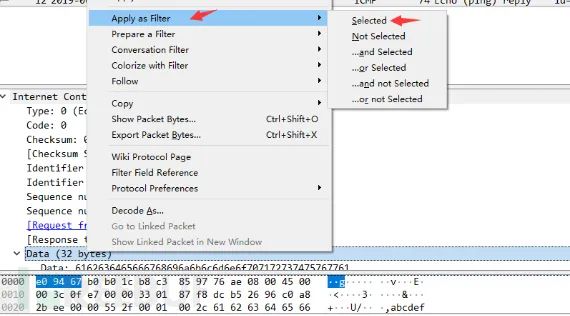

右鍵單擊選中后出現(xiàn)如下界面

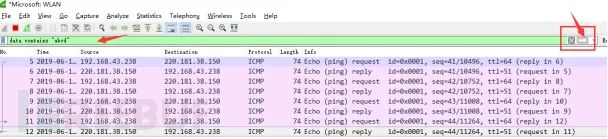

選中Select后在過濾器中顯示如下

后面條件表達式就需要自己填寫。如下我想過濾出data數(shù)據(jù)包中包含"abcd"內(nèi)容的數(shù)據(jù)流。包含的關(guān)鍵詞是contains 后面跟上內(nèi)容。

看到這, 基本上對wireshak有了初步了解。

Wireshark抓包分析TCP三次握手

(1)TCP三次握手連接建立過程

Step1:客戶端發(fā)送一個SYN=1,ACK=0標(biāo)志的數(shù)據(jù)包給服務(wù)端,請求進行連接,這是第一次握手;

Step2:服務(wù)端收到請求并且允許連接的話,就會發(fā)送一個SYN=1,ACK=1標(biāo)志的數(shù)據(jù)包給發(fā)送端,告訴它,可以通訊了,并且讓客戶端發(fā)送一個確認(rèn)數(shù)據(jù)包,這是第二次握手;

Step3:服務(wù)端發(fā)送一個SYN=0,ACK=1的數(shù)據(jù)包給客戶端端,告訴它連接已被確認(rèn),這就是第三次握手。TCP連接建立,開始通訊。

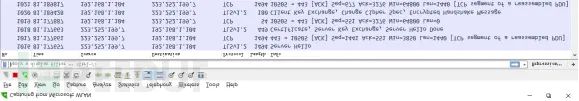

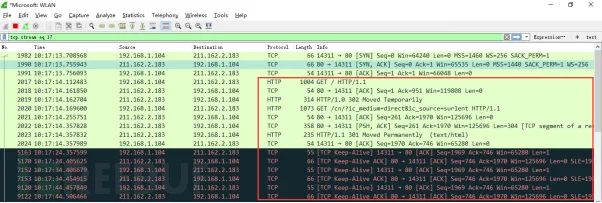

(2)wireshark抓包獲取訪問指定服務(wù)端數(shù)據(jù)包

Step1:啟動wireshark抓包,打開瀏覽器輸入www.huawei.com。

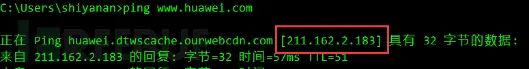

Step2:使用ping www.huawei.com獲取IP。

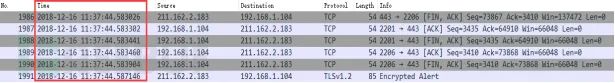

Step3:輸入過濾條件獲取待分析數(shù)據(jù)包列表 ip.addr == 211.162.2.183

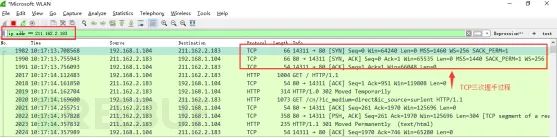

圖中可以看到wireshark截獲到了三次握手的三個數(shù)據(jù)包。第四個包才是HTTP的, 這說明HTTP的確是使用TCP建立連接的。

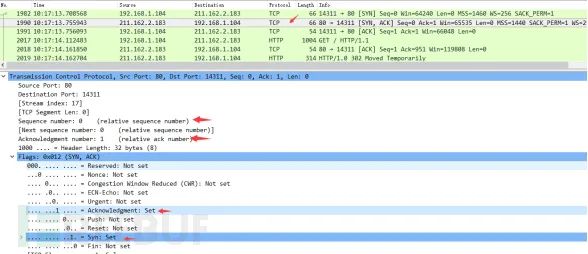

第一次握手?jǐn)?shù)據(jù)包

客戶端發(fā)送一個TCP,標(biāo)志位為SYN,序列號為0, 代表客戶端請求建立連接。如下圖。

數(shù)據(jù)包的關(guān)鍵屬性如下:

SYN :標(biāo)志位,表示請求建立連接

Seq = 0 :初始建立連接值為0,數(shù)據(jù)包的相對序列號從0開始,表示當(dāng)前還沒有發(fā)送數(shù)據(jù)

Ack =0:初始建立連接值為0,已經(jīng)收到包的數(shù)量,表示當(dāng)前沒有接收到數(shù)據(jù)

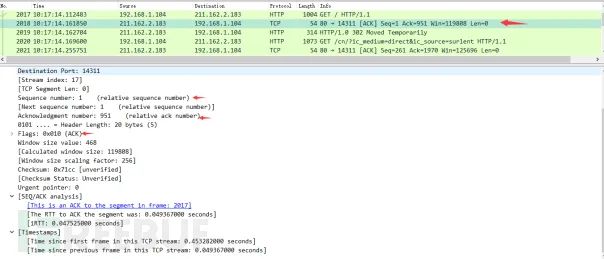

第二次握手的數(shù)據(jù)包

服務(wù)器發(fā)回確認(rèn)包, 標(biāo)志位為 SYN,ACK. 將確認(rèn)序號(Acknowledgement Number)設(shè)置為客戶的I S N加1以.即0+1=1, 如下圖

數(shù)據(jù)包的關(guān)鍵屬性如下:

[SYN + ACK]: 標(biāo)志位,同意建立連接,并回送SYN+ACK

Seq = 0 :初始建立值為0,表示當(dāng)前還沒有發(fā)送數(shù)據(jù)

Ack = 1:表示當(dāng)前端成功接收的數(shù)據(jù)位數(shù),雖然客戶端沒有發(fā)送任何有效數(shù)據(jù),確認(rèn)號還是被加1,因為包含SYN或FIN標(biāo)志位。(并不會對有效數(shù)據(jù)的計數(shù)產(chǎn)生影響,因為含有SYN或FIN標(biāo)志位的包并不攜帶有效數(shù)據(jù))

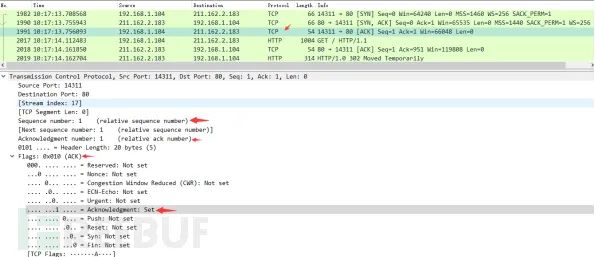

第三次握手的數(shù)據(jù)包

客戶端再次發(fā)送確認(rèn)包(ACK) SYN標(biāo)志位為0,ACK標(biāo)志位為1.并且把服務(wù)器發(fā)來ACK的序號字段+1,放在確定字段中發(fā)送給對方.并且在數(shù)據(jù)段放寫ISN的+1, 如下圖:

數(shù)據(jù)包的關(guān)鍵屬性如下:

ACK :標(biāo)志位,表示已經(jīng)收到記錄

Seq = 1 :表示當(dāng)前已經(jīng)發(fā)送1個數(shù)據(jù)

Ack = 1 : 表示當(dāng)前端成功接收的數(shù)據(jù)位數(shù),雖然服務(wù)端沒有發(fā)送任何有效數(shù)據(jù),確認(rèn)號還是被加1,因為包含SYN或FIN標(biāo)志位(并不會對有效數(shù)據(jù)的計數(shù)產(chǎn)生影響,因為含有SYN或FIN標(biāo)志位的包并不攜帶有效數(shù)據(jù))。

就這樣通過了TCP三次握手,建立了連接。開始進行數(shù)據(jù)交互

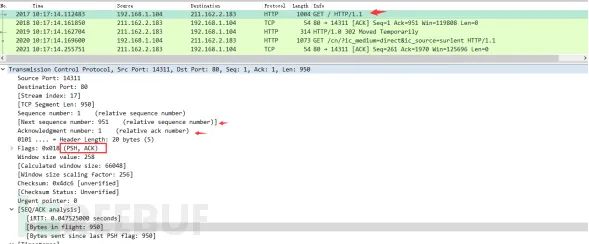

下面針對數(shù)據(jù)交互過程的數(shù)據(jù)包進行一些說明:

數(shù)據(jù)包的關(guān)鍵屬性說明

Seq: 1

Ack: 1: 說明現(xiàn)在共收到1字節(jié)數(shù)據(jù)

Seq: 1

Ack: 951: 說明現(xiàn)在服務(wù)端共收到951字節(jié)數(shù)據(jù)

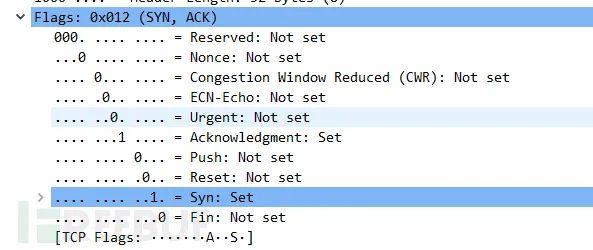

在TCP層,有個FLAGS字段,這個字段有以下幾個標(biāo)識:SYN, FIN, ACK, PSH, RST, URG。如下

其中,對于我們?nèi)粘5姆治鲇杏玫木褪乔懊娴奈鍌€字段。它們的含義是:SYN表示建立連接,F(xiàn)IN表示關(guān)閉連接,ACK表示響應(yīng),PSH表示有DATA數(shù)據(jù)傳輸,RST表示連接重置。

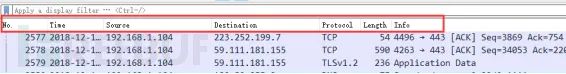

Wireshark分析常用操作

調(diào)整數(shù)據(jù)包列表中時間戳顯示格式。調(diào)整方法為View -->Time Display Format --> Date and Time of Day。調(diào)整后格式如下:

這些就是WireShark的常用操作了。

免責(zé)聲明:本文作者:云影安全團隊,?

轉(zhuǎn)載請注明來自FreeBuf.COM,筆者在此致謝!

有收獲,點個在看?