如何保護 Spring Boot 配置文件中的敏感信息

來源:blog.csdn.net/jeikerxiao/article/details/96480136

說明

使用過SpringBoot配置文件的朋友都知道,資源文件中的內容通常情況下是明文顯示,安全性就比較低一些。

打開application.properties或application.yml,比如 MySql登陸密碼,Redis登陸密碼以及第三方的密鑰等等一覽無余,這里介紹一個加解密組件,提高一些屬性配置的安全性。

jasypt由一個國外大神寫了一個springboot下的工具包,用來加密配置文件中的信息。

GitHub Demo地址

https://github.com/jeikerxiao/spring-boot2/tree/master/spring-boot-encrypt

數據用戶名和數據庫密碼加密為例

1. 引入包

查看最新版本可以到:

https://github.com/ulisesbocchio/jasypt-spring-boot

<dependency>

????????<groupId>com.github.ulisesbocchiogroupId>

????????<artifactId>jasypt-spring-boot-starterartifactId>

????????<version>2.1.0version>

dependency>

2. 配置加/解的密碼

#?jasypt加密的密匙

jasypt:

??encryptor:

????password:?Y6M9fAJQdU7jNp5MW

3. 測試用例中生成加密后的秘鑰

@RunWith(SpringRunner.class)

@SpringBootTest

public?class?DatabaseTest?{

????@Autowired

????private?StringEncryptor?encryptor;

????@Test

????public?void?getPass()?{

????????String?url?=?encryptor.encrypt("jdbc:mysql://localhost:3306/mydb?autoReconnect=true&serverTimezone=GMT%2B8&useUnicode=true&characterEncoding=utf-8");

????????String?name?=?encryptor.encrypt("root");

????????String?password?=?encryptor.encrypt("123456");

????????System.out.println("database?url:?"?+?url);

????????System.out.println("database?name:?"?+?name);

????????System.out.println("database?password:?"?+?password);

????????Assert.assertTrue(url.length()?>?0);

????????Assert.assertTrue(name.length()?>?0);

????????Assert.assertTrue(password.length()?>?0);

????}

}

下面是輸出加密字符串:

database?url:?6Ut7iADnHS18cManoFJuNRQ5QEDfcho/F96SOhsHZdXlHYCa5PSrz6rk48I9eHB7qPp5AxDFBk9xi0I1hi6BJ0DSPYA9443gBAk5JDUxDufjUKsdh6knZJLNELmFJzYrDvCu4S0x22MYdZqJDLbyDUU2JcoezCvs156vmsPgU4A=

database?name:?fmai72yGYKGlP6vTtX77EQ==

database?password:?GPMG7FGV+EA9iGkC27u67A==

4. 將加密后的字符串替換原明文

applicatioin.yml

server:

??port:?8080

spring:

??#?數據庫相關配置

??datasource:

????driver-class-name:?com.mysql.cj.jdbc.Driver

????#?這里加上后綴用來防止mysql亂碼,serverTimezone=GMT%2b8設置時區(qū)

????url:?ENC(h20YiPrvNnuuTGjlrE1RVpudMuIQAS6ZPSVo1SPiYVyLen7/TWI5rXVRkStA3MDcoVHQCmLa70wYU6Qo8wwtnsmaXa5jykD3MNhAp5SGJxHsTG5u7tflPdnNmOufyhdsYPxBGWAgibYs9R7yBfrvtwBTRbe096APd3bnG3++Yro=)

????username:?ENC(sT6BztXbJEa71eg3pPGYMQ==)

????password:?ENC(MpSZFJ9ftq+3+VUANZjr0Q==)

??jpa:

????hibernate:

??????ddl-auto:?update

????show-sql:?true

??#?返回的api接口的配置,全局有效

??jackson:

???#?如果某一個字段為null,就不再返回這個字段

????default-property-inclusion:?non_null

????date-format:?yyyy-MM-dd?HH:mm:ss

????serialization:

??????write-dates-as-timestamps:?false

????time-zone:?GMT+8

#?jasypt加密的密匙

jasypt:

??encryptor:

????password:?Y6M9fAJQdU7jNp5MW

注意: 上面的?

ENC()?是固定寫法.

附言

部署時配置salt(鹽)值

為了防止salt(鹽)泄露,反解出密碼.可以在項目部署的時候使用命令傳入salt(鹽)值:

java?-jar?xxx.jar??-Djasypt.encryptor.password=Y6M9fAJQdU7jNp5MW

或者在服務器的環(huán)境變量里配置,進一步提高安全性。學習資料:Java進階視頻資源

打開/etc/profile文件

vim?/etc/profile

在profile文件末尾插入salt(鹽)變量

export?JASYPT_PASSWORD?=?Y6M9fAJQdU7jNp5MW

編譯,使配置文件生效

source?/etc/profile

運行

java?-jar?-Djasypt.encryptor.password=${JASYPT_PASSWORD}?xxx.jar

如有文章對你有幫助,

“在看”和轉發(fā)是對我最大的支持!

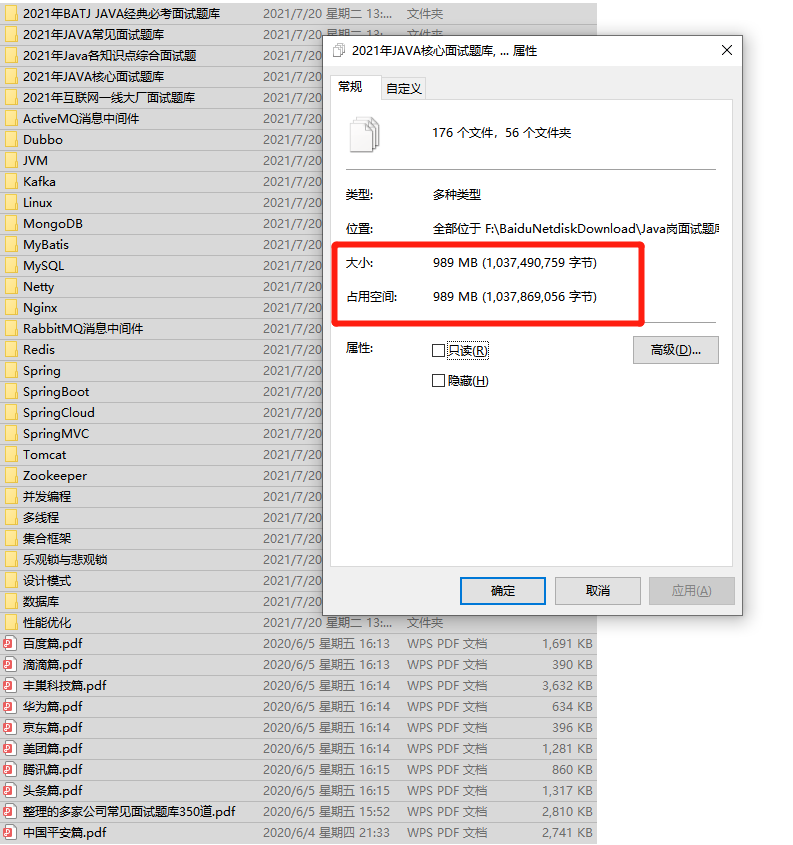

一款牛逼的Java面試題庫,點擊下圖查看詳細內容

評論

圖片

表情