字節(jié)一面:post為什么會發(fā)送兩次請求?

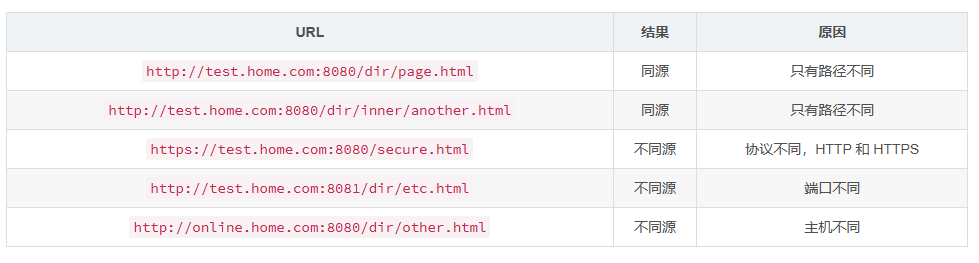

一、同源策略

-

跨站腳本攻擊(XSS) -

SQL 注入攻擊 -

OS 命令注入攻擊 -

HTTP 首部注入攻擊 -

跨站點(diǎn)請求偽造(CSRF) -

等等…

-

DOM 訪問限制:同源策略限制了網(wǎng)頁腳本(如 JavaScript)訪問其他源的 DOM。這意味著通過腳本無法直接訪問跨源頁面的 DOM 元素、屬性或方法。這是為了防止惡意網(wǎng)站從其他網(wǎng)站竊取敏感信息。 -

Web 數(shù)據(jù)限制:同源策略也限制了從其他源加載的 Web 數(shù)據(jù)(例如 XMLHttpRequest 或 Fetch API)。在同源策略下,XMLHttpRequest 或 Fetch 請求只能發(fā)送到與當(dāng)前網(wǎng)頁具有相同源的目標(biāo)。這有助于防止跨站點(diǎn)請求偽造(CSRF)等攻擊。 -

網(wǎng)絡(luò)通信限制:同源策略還限制了跨源的網(wǎng)絡(luò)通信。瀏覽器會阻止從一個(gè)源發(fā)出的請求獲取來自其他源的響應(yīng)。這樣做是為了確保只有受信任的源能夠與服務(wù)器進(jìn)行通信,以避免惡意行為。

-

HTTP 方法限制:只能使用 GET、HEAD、POST 這三種 HTTP 方法之一。如果請求使用了其他 HTTP 方法,就不再被視為簡單請求。 -

自定義標(biāo)頭限制:請求的 HTTP 標(biāo)頭只能是以下幾種常見的標(biāo)頭:Accept、Accept-Language、Content-Language、Last-Event-ID、Content-Type(僅限于 application/x-www-form-urlencoded、multipart/form-data、text/plain)。HTML 頭部 header field 字段:DPR、Download、Save-Data、Viewport-Width、WIdth。如果請求使用了其他標(biāo)頭,同樣不再被視為簡單請求。 -

請求中沒有使用 ReadableStream 對象。 -

不使用自定義請求標(biāo)頭:請求不能包含用戶自定義的標(biāo)頭。 -

請求中的任意 XMLHttpRequestUpload 對象均沒有注冊任何事件監(jiān)聽器;XMLHttpRequestUpload 對象可以使用 XMLHttpRequest.upload 屬性訪問

-

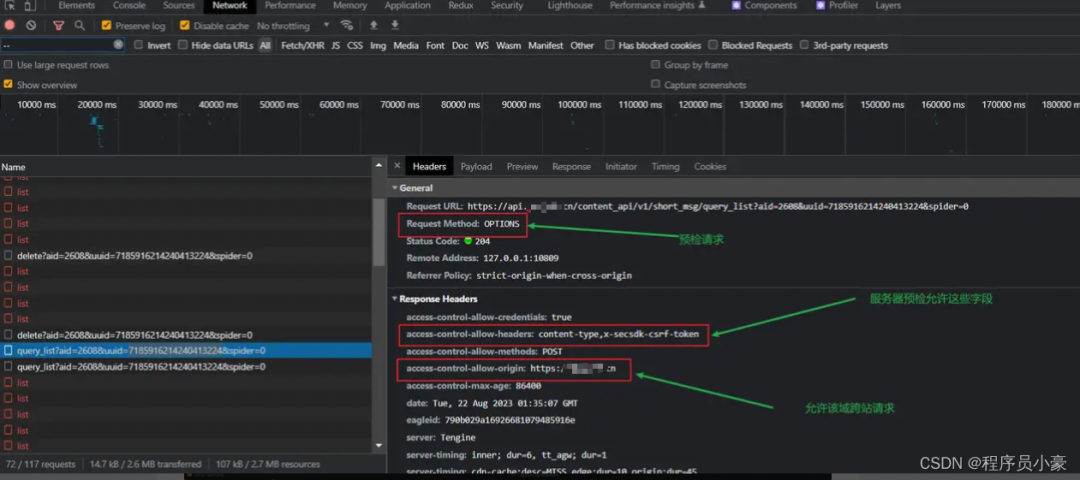

Access-Control-Request-Method:該字段是必須的,用來列出瀏覽器的 CORS 請求會用到哪些 HTTP 方法,上例是 POST。 -

Access-Control-Request-Headers:該字段是一個(gè)逗號分隔的字符串,指定瀏覽器 CORS 請求會額外發(fā)送的頭信息字段,上例是 content-type,x-secsdk-csrf-token。 -

access-control-allow-origin:在上述例子中,表示 https://xxx.cn 可以請求數(shù)據(jù),也可以設(shè)置為* 符號,表示統(tǒng)一任意跨源請求。 -

access-control-max-age:該字段可選,用來指定本次預(yù)檢請求的有效期,單位為秒。上面結(jié)果中,有效期是 1 天(86408 秒),即允許緩存該條回應(yīng) 1 天(86408 秒),在此期間,不用發(fā)出另一條預(yù)檢請求。

-

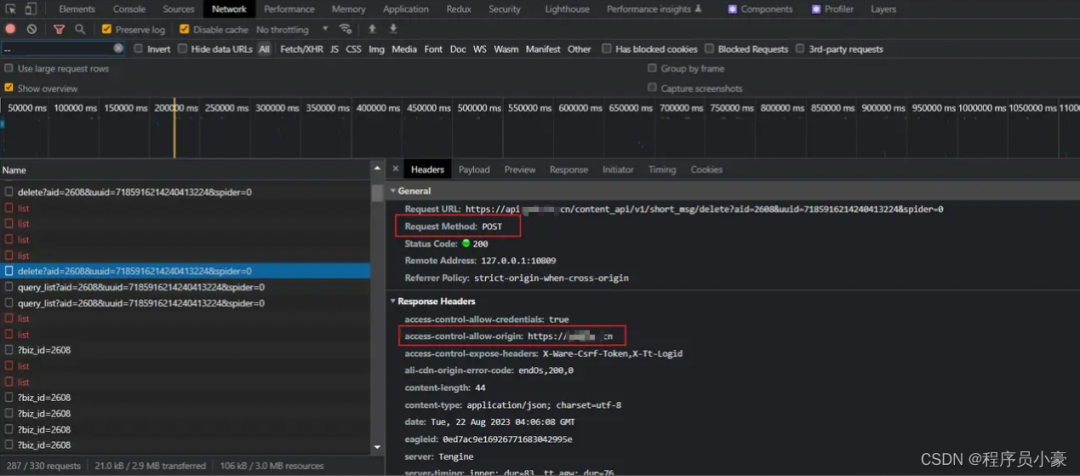

為了避免惡意網(wǎng)站濫用 Access-Control-Allow-Origin 頭部字段來獲取用戶敏感信息,服務(wù)器在設(shè)置時(shí)不能將其值設(shè)為通配符 *。相反,應(yīng)該將其設(shè)置為特定的域,例如:Access-Control-Allow-Origin: https://xxx.cn。通過將 Access-Control-Allow-Origin 設(shè)置為特定的域,服務(wù)器只允許來自指定域的請求進(jìn)行跨域訪問。這樣可以限制跨域請求的范圍,避免不可信的域獲取到用戶敏感信息。 -

為了避免潛在的安全風(fēng)險(xiǎn),服務(wù)器不能將 Access-Control-Allow-Headers 的值設(shè)為通配符 *。這是因?yàn)椴皇芟拗频恼埱箢^可能被濫用。相反,應(yīng)該將其設(shè)置為一個(gè)包含標(biāo)頭名稱的列表,例如:Access-Control-Allow-Headers: X-PINGOTHER, Content-Type。通過將 Access-Control-Allow-Headers 設(shè)置為明確的標(biāo)頭名稱列表,服務(wù)器可以限制哪些自定義請求頭是允許的。只有在允許的標(biāo)頭列表中的頭部字段才能在跨域請求中被接受。 -

為了避免潛在的安全風(fēng)險(xiǎn),服務(wù)器不能將 Access-Control-Allow-Methods 的值設(shè)為通配符 *。這樣做將允許來自任意域的請求使用任意的 HTTP 方法,可能導(dǎo)致濫用行為的發(fā)生。相反,應(yīng)該將其設(shè)置為一個(gè)特定的請求方法名稱列表,例如:Access-Control-Allow-Methods: POST, GET。通過將 Access-Control-Allow-Methods 設(shè)置為明確的請求方法列表,服務(wù)器可以限制哪些方法是允許的。只有在允許的方法列表中的方法才能在跨域請求中被接受和處理。 -

對于附帶身份憑證的請求(通常是 Cookie),

來源:blog.csdn.net/A_D_H_E_R_E/article/details/132483843

評論

圖片

表情