用了HTTPS,沒想到還是被公司監(jiān)控了!

作者 |?軒轅之風(fēng)O

來源 |?編程技術(shù)宇宙

上周,微信里有個小伙伴兒給我發(fā)來了消息:

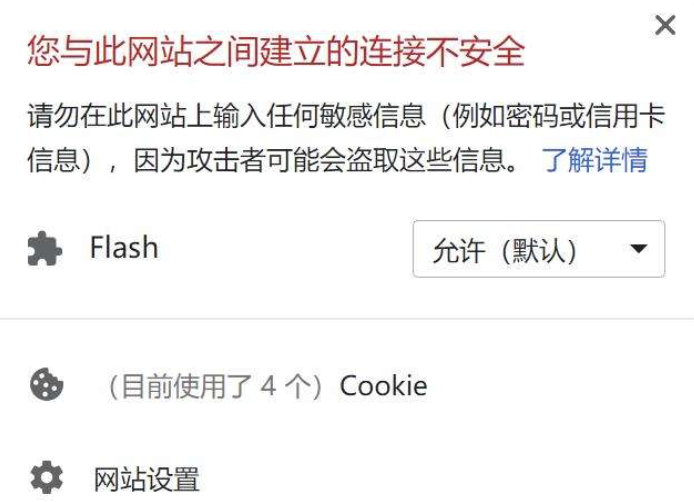

隨后,我讓他截了一個完整的圖,我一瞅,是HTTPS啊!沒用HTTP!再一瞅,是www.baidu.com啊,不是什么山寨網(wǎng)站!

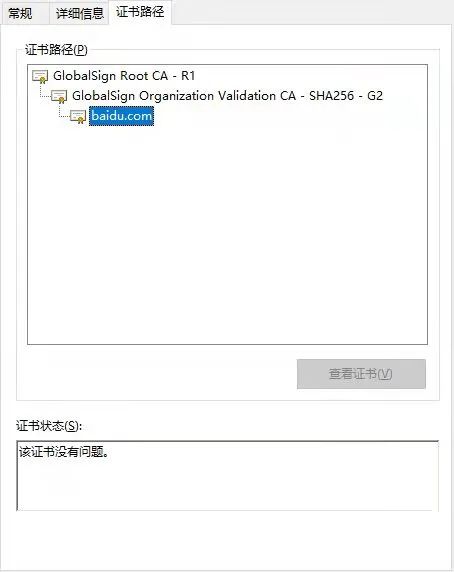

我瞬間明白了些什么,讓他點擊了一下瀏覽器地址欄中那個表示安全的小鎖標(biāo)志,查看了一下網(wǎng)站使用的HTTPS證書。

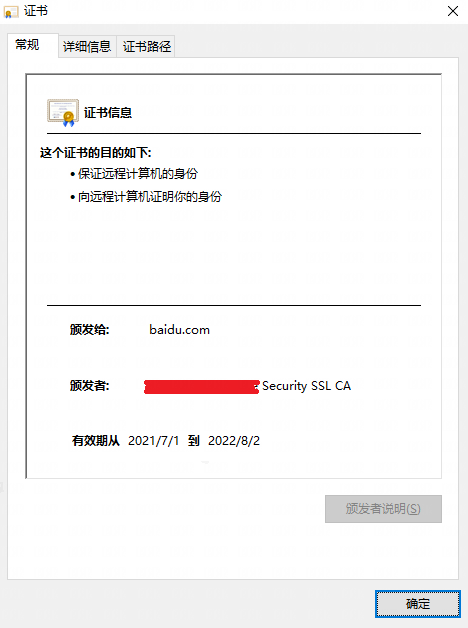

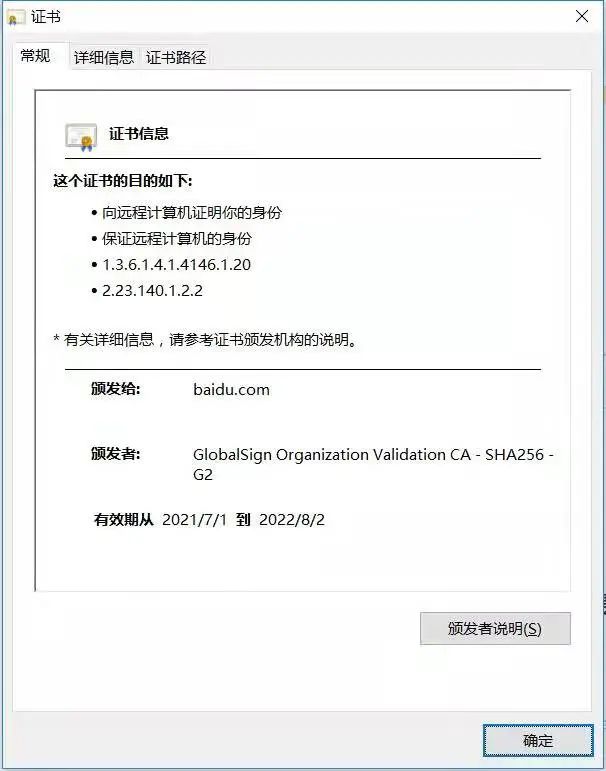

果然不出我之所料,證書不是官方的,官方的證書長這樣:

而那個假的證書是他們公司簽發(fā)的,看來,他們公司開始對HTTPS流量做解析了,這家伙瞬間瑟瑟發(fā)抖···

今天就來跟大家聊一下:HTTPS真的安全嗎?

現(xiàn)如今大家每天上網(wǎng)基本上看到的都是使用了HTTPS的網(wǎng)站,有時候特意想找一個HTTP的網(wǎng)站來讓新同學(xué)練習(xí)抓包分析都不好找。

但在幾年前,差不多我剛剛開始畢業(yè)工作(2014年)的時候,情況卻不是這樣的,網(wǎng)絡(luò)上還有大量使用HTTP的網(wǎng)站。

大家知道,HTTP是超文本傳輸協(xié)議,數(shù)據(jù)內(nèi)容在網(wǎng)絡(luò)中都是明文傳輸?shù)模浅2话踩M谝粋€宿舍里的同學(xué),隨便搞一個中間人劫持就能監(jiān)聽到你瀏覽了什么視頻學(xué)習(xí)網(wǎng)站。

不僅如此,上網(wǎng)鏈路中包括寢室路由器在內(nèi)的各級網(wǎng)絡(luò)設(shè)備都可以探知你的數(shù)據(jù),甚至給你插入小廣告(其實這種現(xiàn)象現(xiàn)在依然存在,尤其是很多醫(yī)院、學(xué)校的網(wǎng)站,還是很多都是用HTTP,特別容易粘上小廣告),一不小心就跳到了廣告頁面,真是防不勝防。

不久,網(wǎng)站HTTPS化的浪潮很快打來,通過加密這一最簡單直接的辦法,將瀏覽器上網(wǎng)過程中傳輸?shù)臄?shù)據(jù)進(jìn)行加密保護(hù),上網(wǎng)內(nèi)容的安全性得到了極大的提升。

咱們通過下面的快問快答環(huán)節(jié)來簡單總結(jié)一下。

HTTPS為什么安全呢?

因為數(shù)據(jù)加密了啊~

那數(shù)據(jù)加密的秘鑰怎么來的?

是雙方通過相同的隨機數(shù)計算出來的。

那隨機數(shù)怎么傳輸?shù)模?/p>

使用非對稱加密傳輸?shù)模瑸g覽器使用服務(wù)器提供的公鑰加密,只有服務(wù)器使用自己的私鑰才能解開,別人解不開。

你怎么知道那是服務(wù)器的公鑰,萬一是別人的,中間人攻擊呢?

有證書來證明服務(wù)器身份

證書萬一是假的呢?

不可能,假的證書不是受信任的機構(gòu)簽發(fā)的,瀏覽器會驗證通不過。

那瀏覽器怎么知道證書的簽發(fā)機構(gòu)是不是受信任的?

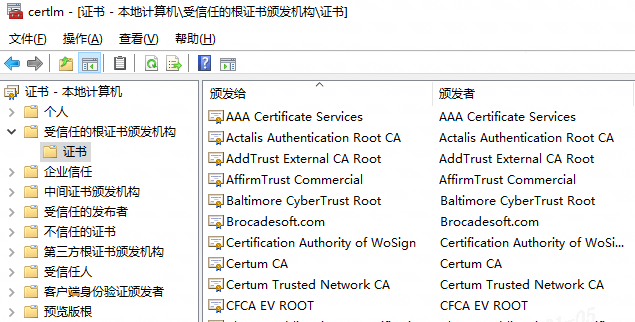

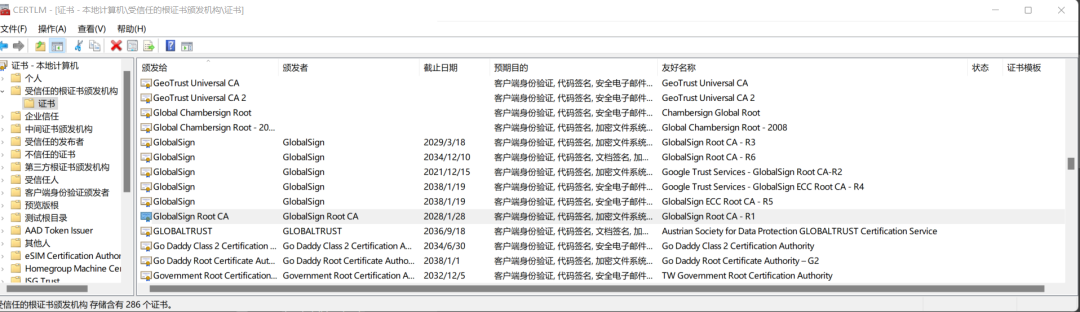

因為受信任機構(gòu)的根證書安裝到了系統(tǒng)中,你總得相信微軟吧!

要是假的根證書被安裝進(jìn)了系統(tǒng)咋辦?

看到了吧,HTTPS能夠安全的基石是非對稱加密,非對稱加密建立的前提是對方真的是對方,如果這一個前提不成立,后面的一切都是假的!

網(wǎng)站服務(wù)器使用HTTPS進(jìn)行通信時,會提供一個用于證明身份的證書,這個證書,將會由某個受信任的機構(gòu)簽發(fā)。

瀏覽器拿到這個證書后,會校驗證書的合法性,去檢查證書的簽發(fā)機構(gòu)是不是受信任的。

那如何去檢查簽發(fā)機構(gòu)是不是受信任的呢?

答案是繼續(xù)檢查簽發(fā)機構(gòu)的證書,看看是誰給他簽發(fā)的,一直這樣追溯,直到找到最終的簽發(fā)者,看看最終的簽發(fā)者的證書是不是安裝在操作系統(tǒng)的受信任的根證書列表中。

是不是已經(jīng)暈了?沒關(guān)系,我們來用百度的那個證書為例,看一下這個過程,你就知道什么意思了。

你可以通過點擊證書路徑tab頁面查看證書的簽發(fā)鏈條:

通過這個樹形結(jié)構(gòu)圖,可以清晰地看到:

baidu.com這個域名使用的證書,是由名為GlobalSign Organization Validation CA - SHA256 - G2的頒發(fā)者簽發(fā)的。

而這個頒發(fā)者的證書,又是由GlobalSign Root CA - R1簽發(fā)的。

瀏覽器拿到這個最頂層的簽發(fā)證書后,去操作系統(tǒng)安裝的受信任的根證書列表中一找,嘿,還真讓它找著了!

于是,瀏覽器信任了這個證書,繼續(xù)接下來的通信過程。

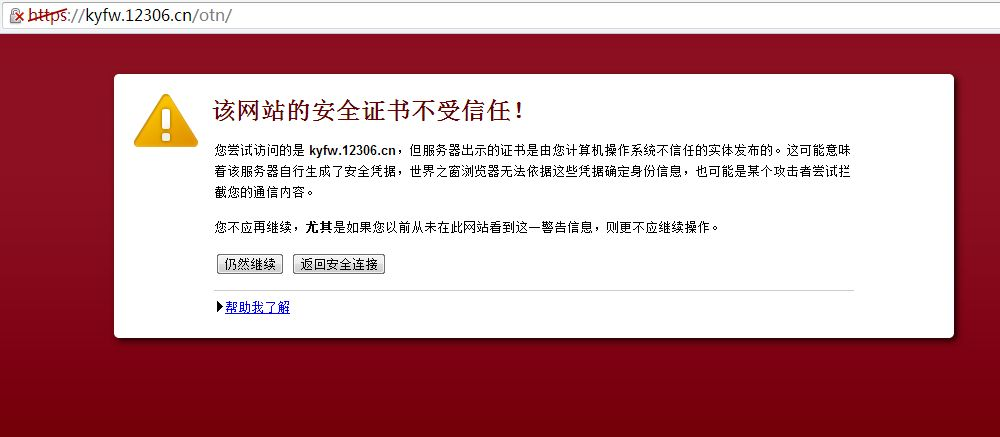

如果找不到,瀏覽器就會彈出不受信任的消息,提醒用戶要當(dāng)心了!

而如果,有人在你的電腦中安裝了一個自己的根證書進(jìn)去,騙過瀏覽器,這一切安全的根基也就傾覆了。

而文章開頭那個小伙伴兒之所以彈出了那個窗口,多半是根證書還沒安裝進(jìn)去,就開始了HTTPS劫持。因為重啟之后,便再也沒有這些提示信息,一切如往常一樣風(fēng)平浪靜,只不過上網(wǎng)的流量已經(jīng)被公司悉數(shù)掌握。

看到這里,還不趕緊點開瀏覽器地址欄的那把鎖,看看證書的簽發(fā)機構(gòu)是不是你們公司?

如果是,那恭喜你了~

最后,給大家留一個思考題:微信會受到這種HTTPS劫持的影響嗎??歡迎在評論區(qū)發(fā)表你的看法!

覺得不錯,請點個在看

覺得不錯,請點個在看