人臉識(shí)別最新漏洞曝光

轉(zhuǎn)載至:https://xw.qq.com/cmsid/20210128A092HM00

人臉識(shí)別最新漏洞曝光,測(cè)試的安卓手機(jī)無(wú)一幸免!

要說(shuō)之前,拿著照片直接往前置攝像頭懟,肯定不能解鎖手機(jī)。

但現(xiàn)在,RealAI的團(tuán)隊(duì)有了一個(gè)辦法,只需一副定制的“眼鏡”,就可以秒秒鐘破解手機(jī)的面部識(shí)別系統(tǒng)。

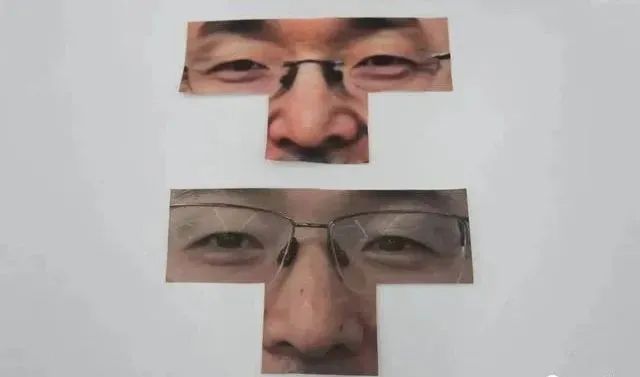

眼鏡是這樣式兒的。

所需的工具也很常見:一臺(tái)打印機(jī)、一張A4紙、一副眼鏡框。

通過(guò)AI算法繪制特殊花紋,打印下來(lái)裁剪成眼鏡的形狀,貼在眼鏡框上,就可以破解了。

結(jié)果在15分鐘內(nèi),除了一款iPhone 11,成功解鎖了其余所有19部安卓機(jī)型。

這也就意味著,只要搭載了人臉識(shí)別功能的應(yīng)用和設(shè)備,黑客都有可能利用這一漏洞,對(duì)用戶的隱私安全和財(cái)產(chǎn)安全造成威脅。

那么具體是如何實(shí)現(xiàn)的呢?

安卓手機(jī)無(wú)一幸免

不同于以往在實(shí)驗(yàn)室中的測(cè)試,這場(chǎng)測(cè)試是在現(xiàn)實(shí)場(chǎng)景下的實(shí)打?qū)崱肮簟薄?/p>

測(cè)試過(guò)程非常簡(jiǎn)單,只需要三個(gè)步驟。

首先,選取20款攻擊對(duì)象。

除了一臺(tái)iPhone 11,其余都是安卓機(jī)型。

這些手機(jī)涵蓋了國(guó)內(nèi)前五的手機(jī)品牌,覆蓋了不同價(jià)位、不同型號(hào),低端機(jī)到旗艦機(jī)都有。

甚至,連去年12月剛上市的手機(jī)也不放過(guò)。(Maybe大家可以猜猜是哪款,手動(dòng)狗頭)

第二步,錄入人臉,也就是在20部手機(jī)里統(tǒng)一錄入同一位測(cè)試人員的人臉驗(yàn)證信息。

第三步,定制“眼鏡”。

拿到被攻擊者的照片后,攻擊者通過(guò)算法,在眼部區(qū)域生成干擾圖案,然后打印出來(lái)裁剪成“眼鏡”的形狀,貼在鏡框上。

這一“干擾圖案”,看上去像是被攻擊者的眼部圖案,但其實(shí)是攻擊者通過(guò)算法,計(jì)算生成的擾動(dòng)圖案。

△左一為被攻擊對(duì)象的眼部圖像,右一、右二為生成的對(duì)抗樣本圖案

這一技術(shù)叫做“對(duì)抗攻擊”,其中生成的干擾圖案,就是對(duì)抗樣本。

簡(jiǎn)單來(lái)說(shuō),就是將攻擊者的圖像設(shè)定為輸入值,被攻擊者的圖像設(shè)定為輸出值。

算法會(huì)自動(dòng)計(jì)算出最佳的對(duì)抗樣本圖案,保證兩張圖像的相似度最高。

最終,除了iPhone11幸免于難,其余手機(jī)全部成功解鎖,且攻擊難度上也幾乎沒(méi)有區(qū)分,都是秒級(jí)解鎖。

除此之外,測(cè)試人員還發(fā)現(xiàn):

盡管普遍來(lái)看低端機(jī)識(shí)別安全性要更差一些,但抵御攻擊性能的強(qiáng)弱似乎與手機(jī)是否高端機(jī)型并無(wú)直接聯(lián)系。比如說(shuō),有一款2020年12月最新發(fā)布的旗艦機(jī),多次測(cè)試下來(lái)發(fā)現(xiàn),基本都是“一下子”就打開了。

“如果開源,黑客一張照片就可破解”

其實(shí),對(duì)抗攻擊技術(shù)算不上新穎。

2019年8月份,AI算法就在現(xiàn)實(shí)世界中首次實(shí)現(xiàn)攻擊。

來(lái)自莫斯科國(guó)立大學(xué)、華為研究者們?cè)l(fā)布,在腦門上貼一張對(duì)抗樣本圖案,能讓公開的 Face ID 系統(tǒng)識(shí)別出錯(cuò)。

去年7月,微軟曠視開發(fā)了一套算法,只在照片上做了小改動(dòng),就有如穿上「隱身衣」,導(dǎo)致人臉識(shí)別系統(tǒng)無(wú)法破解。

但這些攻擊,僅僅只是讓識(shí)別系統(tǒng)識(shí)別不出目標(biāo),并沒(méi)有完成破解。

如今,RealAI團(tuán)隊(duì)真正實(shí)現(xiàn)了破解過(guò)程,且整個(gè)操作時(shí)長(zhǎng)不到15分鐘,這一方面證實(shí)了對(duì)抗樣本攻擊在現(xiàn)實(shí)生活中能夠帶來(lái)安全威脅。

另一方面也印證了人臉識(shí)別系統(tǒng)背后的隱憂。正如團(tuán)隊(duì)里的一個(gè)成員所說(shuō):

如果有黑客惡意開源這一算法的話,上手難度就被大大降低了,剩下的工作就只是找張照片。

言外之意就是,只要能拿到被攻擊對(duì)象的1張照片,就能很快制作出犯罪工具,實(shí)現(xiàn)破解。

這也給一些企業(yè)帶來(lái)了全新的安全挑戰(zhàn)。

和機(jī)遇。