- 單系統(tǒng)登錄機制 -

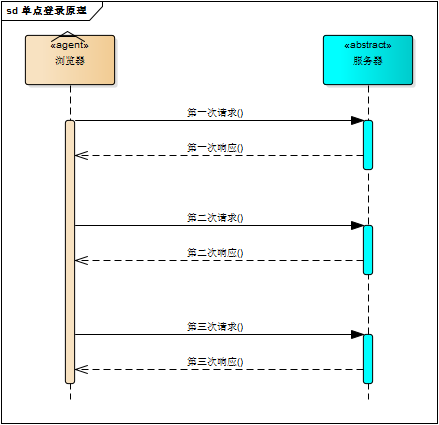

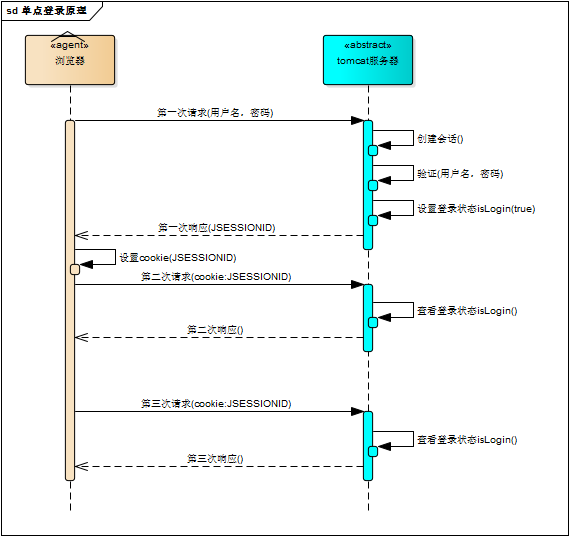

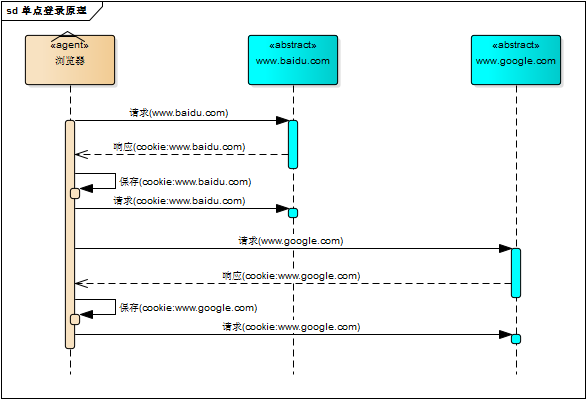

web應用采用browser/server架構,http作為通信協(xié)議。http是無狀態(tài)協(xié)議,瀏覽器的每一次請求,服務器會獨立處理,不與之前或之后的請求產(chǎn)生關聯(lián),這個過程用下圖說明,三次請求/響應對之間沒有任何聯(lián)系。

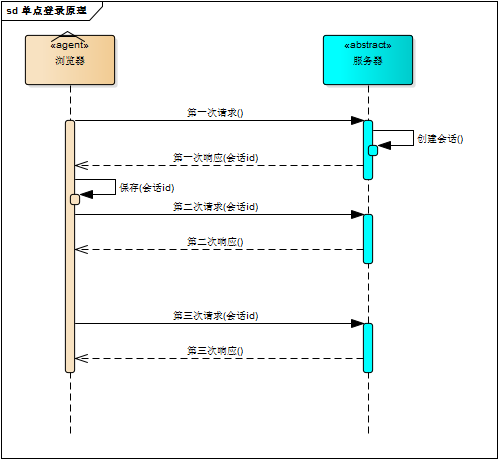

但這也同時意味著,任何用戶都能通過瀏覽器訪問服務器資源,如果想保護服務器的某些資源,必須限制瀏覽器請求;要限制瀏覽器請求,必須鑒別瀏覽器請求,響應合法請求,忽略非法請求;要鑒別瀏覽器請求,必須清楚瀏覽器請求狀態(tài)。既然http協(xié)議無狀態(tài),那就讓服務器和瀏覽器共同維護一個狀態(tài)吧!這就是會話機制。瀏覽器第一次請求服務器,服務器創(chuàng)建一個會話,并將會話的id作為響應的一部分發(fā)送給瀏覽器,瀏覽器存儲會話id,并在后續(xù)第二次和第三次請求中帶上會話id,服務器取得請求中的會話id就知道是不是同一個用戶了,這個過程用下圖說明,后續(xù)請求與第一次請求產(chǎn)生了關聯(lián)。服務器在內存中保存會話對象,瀏覽器怎么保存會話id呢?將會話id作為每一個請求的參數(shù),服務器接收請求自然能解析參數(shù)獲得會話id,并借此判斷是否來自同一會話,很明顯,這種方式不靠譜。那就瀏覽器自己來維護這個會話id吧,每次發(fā)送http請求時瀏覽器自動發(fā)送會話id,cookie機制正好用來做這件事。cookie是瀏覽器用來存儲少量數(shù)據(jù)的一種機制,數(shù)據(jù)以”key/value“形式存儲,瀏覽器發(fā)送http請求時自動附帶cookie信息。

tomcat會話機制當然也實現(xiàn)了cookie,訪問tomcat服務器時,瀏覽器中可以看到一個名為“JSESSIONID”的cookie,這就是tomcat會話機制維護的會話id,使用了cookie的請求響應過程如下圖:

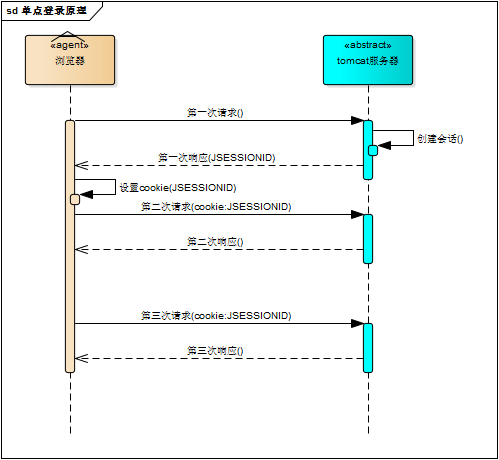

有了會話機制,登錄狀態(tài)就好明白了,我們假設瀏覽器第一次請求服務器需要輸入用戶名與密碼驗證身份,服務器拿到用戶名密碼去數(shù)據(jù)庫比對,正確的話說明當前持有這個會話的用戶是合法用戶,應該將這個會話標記為“已授權”或者“已登錄”等等之類的狀態(tài),既然是會話的狀態(tài),自然要保存在會話對象中,tomcat在會話對象中設置登錄狀態(tài)如下。

HttpSession session = request.getSession();

session.setAttribute("isLogin", true);

用戶再次訪問時,tomcat在會話對象中查看登錄狀態(tài)。

HttpSession session = request.getSession();

session.getAttribute("isLogin");

實現(xiàn)了登錄狀態(tài)的瀏覽器請求服務器模型如下圖描述:每次請求受保護資源時都會檢查會話對象中的登錄狀態(tài),只有 isLogin=true 的會話才能訪問,登錄機制因此而實現(xiàn)。

- 多系統(tǒng)的復雜性 -

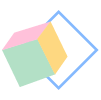

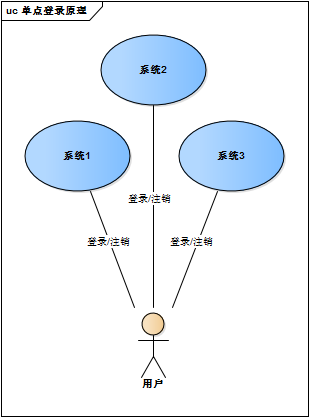

web系統(tǒng)早已從久遠的單系統(tǒng)發(fā)展成為如今由多系統(tǒng)組成的應用群,面對如此眾多的系統(tǒng),用戶難道要一個一個登錄、然后一個一個注銷嗎?就像下圖描述的這樣:web 系統(tǒng)由單系統(tǒng)發(fā)展成多系統(tǒng)組成的應用群,復雜性應該由系統(tǒng)內部承擔,而不是用戶。無論web系統(tǒng)內部多么復雜,對用戶而言,都是一個統(tǒng)一的整體,也就是說,用戶訪問web系統(tǒng)的整個應用群與訪問單個系統(tǒng)一樣,登錄/注銷只要一次就夠了。雖然單系統(tǒng)的登錄解決方案很完美,但對于多系統(tǒng)應用群已經(jīng)不再適用了,為什么呢?單系統(tǒng)登錄解決方案的核心是cookie,cookie攜帶會話id在瀏覽器與服務器之間維護會話狀態(tài)。但cookie是有限制的,這個限制就是cookie的域(通常對應網(wǎng)站的域名),瀏覽器發(fā)送http請求時會自動攜帶與該域匹配的cookie,而不是所有cookie。

既然這樣,為什么不將web應用群中所有子系統(tǒng)的域名統(tǒng)一在一個頂級域名下,例如“*.baidu.com”,然后將它們的cookie域設置為“baidu.com”,這種做法理論上是可以的,甚至早期很多多系統(tǒng)登錄就采用這種同域名共享cookie的方式。然而,可行并不代表好,共享cookie的方式存在眾多局限。首先,應用群域名得統(tǒng)一;其次,應用群各系統(tǒng)使用的技術(至少是web服務器)要相同,不然cookie的key值(tomcat為JSESSIONID)不同,無法維持會話,共享cookie的方式是無法實現(xiàn)跨語言技術平臺登錄的,比如java、php、.net系統(tǒng)之間;第三,cookie本身不安全。

因此,我們需要一種全新的登錄方式來實現(xiàn)多系統(tǒng)應用群的登錄,這就是單點登錄。

- 單點登錄 -

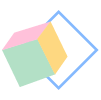

什么是單點登錄?單點登錄全稱Single Sign On(以下簡稱SSO),是指在多系統(tǒng)應用群中登錄一個系統(tǒng),便可在其他所有系統(tǒng)中得到授權而無需再次登錄,包括單點登錄與單點注銷兩部分。相比于單系統(tǒng)登錄,sso需要一個獨立的認證中心,只有認證中心能接受用戶的用戶名密碼等安全信息,其他系統(tǒng)不提供登錄入口,只接受認證中心的間接授權。間接授權通過令牌實現(xiàn),sso認證中心驗證用戶的用戶名密碼沒問題,創(chuàng)建授權令牌,在接下來的跳轉過程中,授權令牌作為參數(shù)發(fā)送給各個子系統(tǒng),子系統(tǒng)拿到令牌,即得到了授權,可以借此創(chuàng)建局部會話,局部會話登錄方式與單系統(tǒng)的登錄方式相同。這個過程,也就是單點登錄的原理,用下圖說明:

- 用戶訪問系統(tǒng)1的受保護資源,系統(tǒng)1發(fā)現(xiàn)用戶未登錄,跳轉至sso認證中心,并將自己的地址作為參數(shù);

- sso認證中心發(fā)現(xiàn)用戶未登錄,將用戶引導至登錄頁面;

- sso認證中心校驗用戶信息,創(chuàng)建用戶與sso認證中心之間的會話,稱為全局會話,同時創(chuàng)建授權令牌;

- sso認證中心帶著令牌跳轉會最初的請求地址(系統(tǒng)1);

- 系統(tǒng)1拿到令牌,去sso認證中心校驗令牌是否有效;

- sso認證中心校驗令牌,返回有效,注冊系統(tǒng)1;

- 系統(tǒng)1使用該令牌創(chuàng)建與用戶的會話,稱為局部會話,返回受保護資源;

- 系統(tǒng)2發(fā)現(xiàn)用戶未登錄,跳轉至sso認證中心,并將自己的地址作為參數(shù);

- sso認證中心發(fā)現(xiàn)用戶已登錄,跳轉回系統(tǒng)2的地址,并附上令牌;

- 系統(tǒng)2拿到令牌,去sso認證中心校驗令牌是否有效;

- sso認證中心校驗令牌,返回有效,注冊系統(tǒng)2;

- 系統(tǒng)2使用該令牌創(chuàng)建與用戶的局部會話,返回受保護資源。

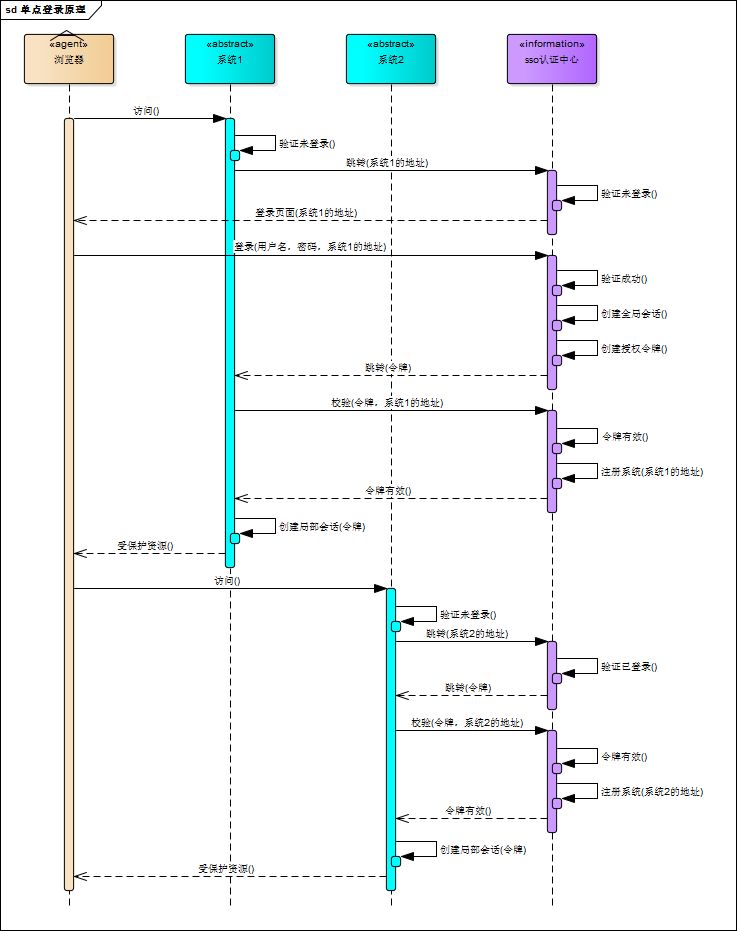

用戶登錄成功之后,會與sso認證中心及各個子系統(tǒng)建立會話,用戶與sso認證中心建立的會話稱為全局會話,用戶與各個子系統(tǒng)建立的會話稱為局部會話,局部會話建立之后,用戶訪問子系統(tǒng)受保護資源將不再通過sso認證中心,全局會話與局部會話有如下約束關系。你可以通過博客園、百度、csdn、淘寶等網(wǎng)站的登錄過程加深對單點登錄的理解,注意觀察登錄過程中的跳轉url與參數(shù)。單點登錄自然也要單點注銷,在一個子系統(tǒng)中注銷,所有子系統(tǒng)的會話都將被銷毀,用下面的圖來說明:

so認證中心一直監(jiān)聽全局會話的狀態(tài),一旦全局會話銷毀,監(jiān)聽器將通知所有注冊系統(tǒng)執(zhí)行注銷操作。- 系統(tǒng)1根據(jù)用戶與系統(tǒng)1建立的會話id拿到令牌,向sso認證中心發(fā)起注銷請求;

- sso認證中心校驗令牌有效,銷毀全局會話,同時取出所有用此令牌注冊的系統(tǒng)地址;

- sso認證中心向所有注冊系統(tǒng)發(fā)起注銷請求;

- 各注冊系統(tǒng)接收sso認證中心的注銷請求,銷毀局部會話;

- 部署圖 -

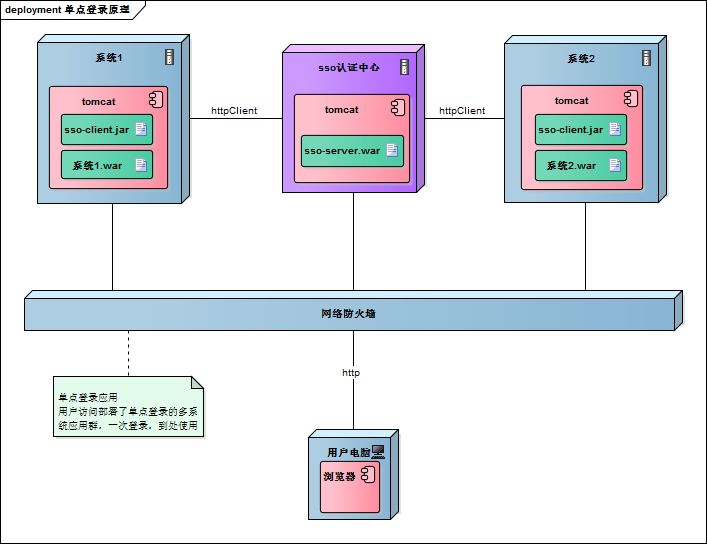

單點登錄涉及sso認證中心與眾子系統(tǒng),子系統(tǒng)與sso認證中心需要通信以交換令牌、校驗令牌及發(fā)起注銷請求,因而子系統(tǒng)必須集成sso的客戶端,sso認證中心則是sso服務端,整個單點登錄過程實質是sso客戶端與服務端通信的過程,用下圖描述:

sso認證中心與sso客戶端通信方式有多種,這里以簡單好用的httpClient為例,web service、rpc、restful api都可以。

- 實現(xiàn) -

只是簡要介紹下基于java的實現(xiàn)過程,不提供完整源碼,明白了原理,我相信你們可以自己實現(xiàn)。sso采用客戶端/服務端架構,我們先看sso-client與sso-server要實現(xiàn)的功能(下面:sso認證中心=sso-server)。

- 攔截子系統(tǒng)未登錄用戶請求,跳轉至sso認證中心;

- 攔截用戶注銷請求,向sso認證中心發(fā)送注銷請求;

- 接收sso認證中心發(fā)出的注銷請求,銷毀局部會話。

接下來,我們按照原理來一步步實現(xiàn) sso 吧!java攔截請求的方式有servlet、filter、listener三種方式,我們采用filter。在sso-client中新建LoginFilter.java類并實現(xiàn)Filter接口,在doFilter()方法中加入對未登錄用戶的攔截。

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {

HttpServletRequest req = (HttpServletRequest) request;

HttpServletResponse res = (HttpServletResponse) response;

HttpSession session = req.getSession();

if (session.getAttribute("isLogin")) {

chain.doFilter(request, response);

return;

}

//跳轉至sso認證中心

res.sendRedirect("sso-server-url-with-system-url");

}

攔截從sso-client跳轉至sso認證中心的未登錄請求,跳轉至登錄頁面,這個過程與sso-client完全一樣。用戶在登錄頁面輸入用戶名密碼,請求登錄,sso認證中心校驗用戶信息,校驗成功,將會話狀態(tài)標記為“已登錄”。@RequestMapping("/login")

public String login(String username, String password, HttpServletRequest req) {

this.checkLoginInfo(username, password);

req.getSession().setAttribute("isLogin", true);

return "success";

}

4、sso-server創(chuàng)建授權令牌授權令牌是一串隨機字符,以什么樣的方式生成都沒有關系,只要不重復、不易偽造即可,下面是一個例子。

String token = UUID.randomUUID().toString();

sso認證中心登錄后,跳轉回子系統(tǒng)并附上令牌,子系統(tǒng)(sso-client)取得令牌,然后去sso認證中心校驗,在LoginFilter.java的doFilter()中添加幾行:// 請求附帶token參數(shù)

String token = req.getParameter("token");

if (token != null) {

// 去sso認證中心校驗token

boolean verifyResult = this.verify("sso-server-verify-url", token);

if (!verifyResult) {

res.sendRedirect("sso-server-url");

return;

}

chain.doFilter(request, response);

}

verify()方法使用httpClient實現(xiàn),這里僅簡略介紹,httpClient詳細使用方法請參考官方文檔。

HttpPost httpPost = new HttpPost("sso-server-verify-url-with-token");

HttpResponse httpResponse = httpClient.execute(httpPost);

用戶在sso認證中心登錄成功后,sso-server創(chuàng)建授權令牌并存儲該令牌,所以,sso-server對令牌的校驗就是去查找這個令牌是否存在以及是否過期,令牌校驗成功后sso-server將發(fā)送校驗請求的系統(tǒng)注冊到sso認證中心(就是存儲起來的意思)。

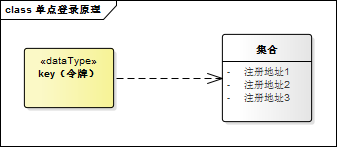

令牌與注冊系統(tǒng)地址通常存儲在key-value數(shù)據(jù)庫(如redis)中,redis可以為key設置有效時間也就是令牌的有效期。redis運行在內存中,速度非常快,正好sso-server不需要持久化任何數(shù)據(jù)。

令牌與注冊系統(tǒng)地址可以用下圖描述的結構存儲在redis中,可能你會問,為什么要存儲這些系統(tǒng)的地址?如果不存儲,注銷的時候就麻煩了,用戶向sso認證中心提交注銷請求,sso認證中心注銷全局會話,但不知道哪些系統(tǒng)用此全局會話建立了自己的局部會話,也不知道要向哪些子系統(tǒng)發(fā)送注銷請求注銷局部會話

7、sso-client校驗令牌成功創(chuàng)建局部會話令牌校驗成功后,sso-client將當前局部會話標記為“已登錄”,修改LoginFilter.java,添加幾行:if (verifyResult) {

session.setAttribute("isLogin", true);

}

sso-client還需將當前會話id與令牌綁定,表示這個會話的登錄狀態(tài)與令牌相關,此關系可以用java的hashmap保存,保存的數(shù)據(jù)用來處理sso認證中心發(fā)來的注銷請求。用戶向子系統(tǒng)發(fā)送帶有“l(fā)ogout”參數(shù)的請求(注銷請求),sso-client攔截器攔截該請求,向sso認證中心發(fā)起注銷請求:

if (verifyResult) {

session.setAttribute("isLogin", true);

}

sso認證中心也用同樣的方式識別出sso-client的請求是注銷請求(帶有“l(fā)ogout”參數(shù)),sso認證中心注銷全局會話。

@RequestMapping("/logout")

public String logout(HttpServletRequest req) {

HttpSession session = req.getSession();

if (session != null) {

session.invalidate();//觸發(fā)LogoutListener

}

return "redirect:/";

}

sso認證中心有一個全局會話的監(jiān)聽器,一旦全局會話注銷,將通知所有注冊系統(tǒng)注銷。

public class LogoutListener implements HttpSessionListener {

@Override

public void sessionCreated(HttpSessionEvent event) {}

@Override

public void sessionDestroyed(HttpSessionEvent event) {

//通過httpClient向所有注冊系統(tǒng)發(fā)送注銷請求

}

}

作者:凌承一

原文:www.cnblogs.com/ywlaker/p/6113927.html