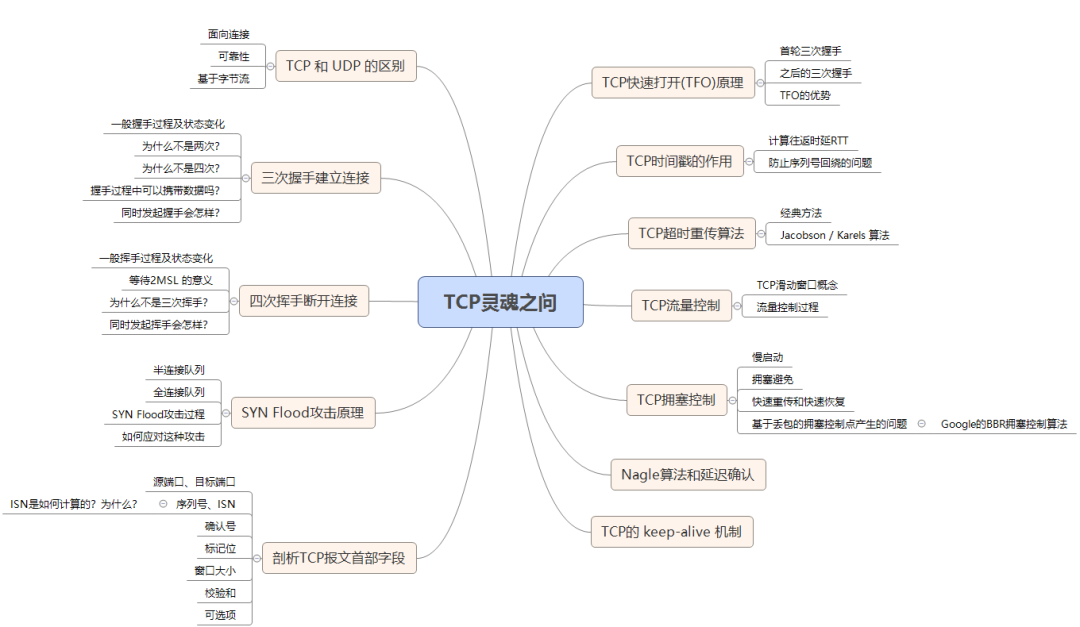

【115期】TCP協(xié)議面試10連問,總會用得到,建議收藏~

閱讀本文大概需要 18 分鐘。

來自:juejin.im/post/5e527c58e51d4526c654bf41

001. 能不能說一說 TCP 和 UDP 的區(qū)別?

UDP?相比,TCP?有三大核心特性:面向連接。所謂的連接,指的是客戶端和服務器的連接,在雙方互相通信之前,TCP 需要三次握手建立連接,而 UDP 沒有相應建立連接的過程。

可靠性。TCP 花了非常多的功夫保證連接的可靠,這個可靠性體現(xiàn)在哪些方面呢?一個是有狀態(tài),另一個是可控制。

無狀態(tài),?不可控的。面向字節(jié)流。UDP 的數(shù)據(jù)傳輸是基于數(shù)據(jù)報的,這是因為僅僅只是繼承了 IP 層的特性,而 TCP 為了維護狀態(tài),將一個個 IP 包變成了字節(jié)流。

002: 說說 TCP 三次握手的過程?為什么是三次而不是兩次、四次?

戀愛模擬

愛的能力。愛和被愛的能力。被愛的能力。愛和被愛的能力,兩人開始一段甜蜜的愛情。真實握手

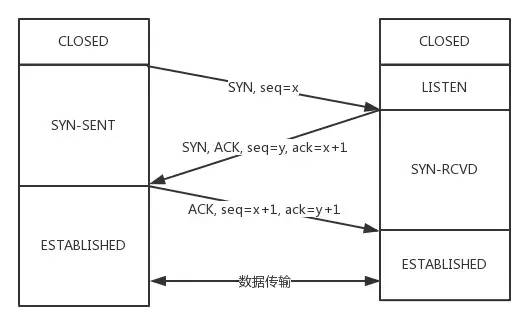

發(fā)送的能力和接收的能力。于是便會有下面的三次握手的過程:

CLOSED狀態(tài)。然后服務端開始監(jiān)聽某個端口,進入了LISTEN狀態(tài)。SYN-SENT狀態(tài)。SYN和ACK(對應客戶端發(fā)來的SYN),自己變成了SYN-REVD。ACK給服務端,自己變成了ESTABLISHED狀態(tài);服務端收到ACK之后,也變成了ESTABLISHED狀態(tài)。凡是需要對端確認的,一定消耗TCP報文的序列號。

為什么不是兩次?

為什么不是四次?

發(fā)送和接收的能力,那四次握手可以嘛?三次握手過程中可以攜帶數(shù)據(jù)么?

ESTABLISHED狀態(tài),并且已經(jīng)能夠確認服務器的接收、發(fā)送能力正常,這個時候相對安全了,可以攜帶數(shù)據(jù)。同時打開會怎樣?

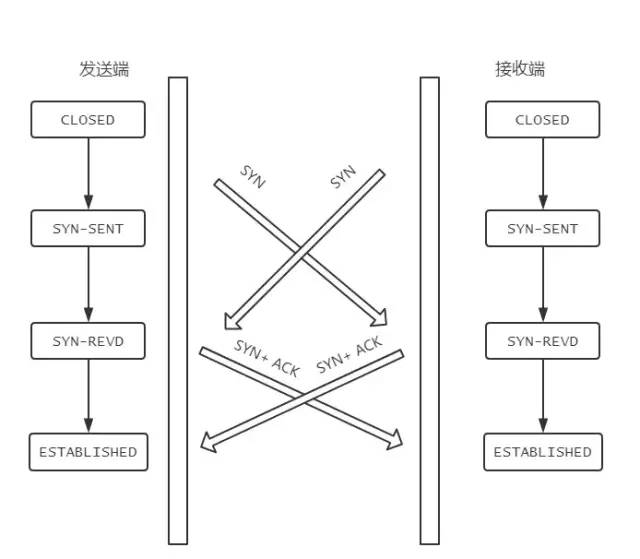

SYN報文,狀態(tài)變化會是怎樣的呢?

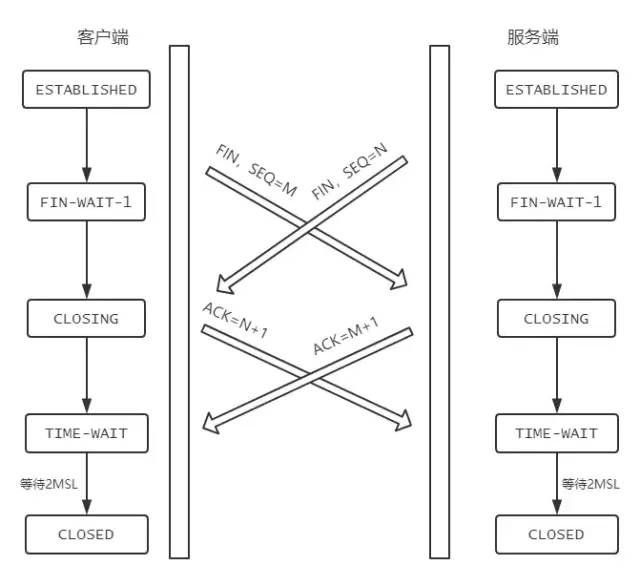

SYN報文的同時,接收方也給發(fā)送方發(fā)SYN報文,兩個人剛上了!SYN,兩者的狀態(tài)都變?yōu)?code style="max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">SYN-SENT。SYN后,兩者狀態(tài)都變?yōu)?code style="max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">SYN-REVD。ACK + SYN,這個報文在對方接收之后,兩者狀態(tài)一起變?yōu)?code style="max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">ESTABLISHED。003: 說說 TCP 四次揮手的過程

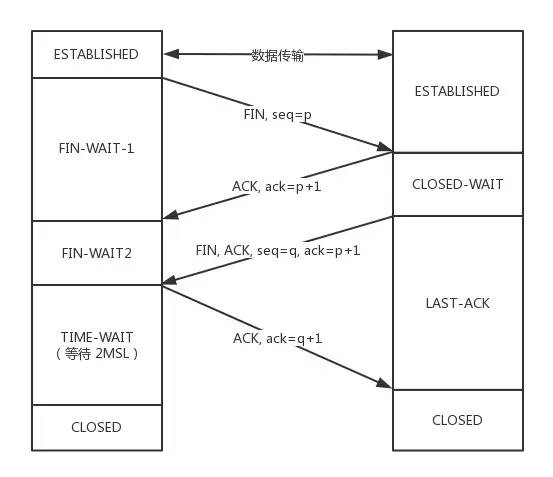

過程拆解

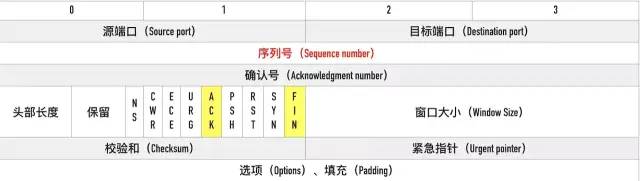

ESTABLISHED狀態(tài)。FIN?報文,在 TCP 報文中的位置如下圖:

FIN-WAIT-1狀態(tài)。注意, 這時候客戶端同時也變成了half-close(半關閉)狀態(tài),即無法向服務端發(fā)送報文,只能接收。CLOSED-WAIT狀態(tài)。FIN-WAIT2狀態(tài)。FIN,自己進入LAST-ACK狀態(tài),FIN后,自己變成了TIME-WAIT狀態(tài),然后發(fā)送 ACK 給服務端。MSL(Maximum Segment Lifetime,報文最大生存時間), 在這段時間內(nèi)如果客戶端沒有收到服務端的重發(fā)請求,那么表示 ACK 成功到達,揮手結(jié)束,否則客戶端重發(fā) ACK。等待2MSL的意義

1 個 MSL 確保四次揮手中主動關閉方最后的 ACK 報文最終能達到對端 1 個 MSL 確保對端沒有收到 ACK 重傳的 FIN 報文可以到達

為什么是四次揮手而不是三次?

FIN, 往往不會立即返回FIN, 必須等到服務端所有的報文都發(fā)送完畢了,才能發(fā)FIN。因此先發(fā)一個ACK表示已經(jīng)收到客戶端的FIN,延遲一段時間才發(fā)FIN。這就造成了四次揮手。ACK和FIN的發(fā)送合并為一次揮手,這個時候長時間的延遲可能會導致客戶端誤以為FIN沒有到達客戶端,從而讓客戶端不斷的重發(fā)FIN。同時關閉會怎樣?

004: 說說半連接隊列和 SYN Flood 攻擊的關系

CLOSED變?yōu)?code style="max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">LISTEN, 同時在內(nèi)部創(chuàng)建了兩個隊列:半連接隊列和全連接隊列,即SYN隊列和ACCEPT隊列。半連接隊列

SYN到服務端,服務端收到以后回復ACK和SYN,狀態(tài)由LISTEN變?yōu)?code style="max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">SYN_RCVD,此時這個連接就被推入了SYN隊列,也就是半連接隊列。全連接隊列

ACK, 服務端接收后,三次握手完成。這個時候連接等待被具體的應用取走,在被取走之前,它會被推入另外一個 TCP 維護的隊列,也就是全連接隊列(Accept Queue)。SYN Flood 攻擊原理

SYN。對于服務端而言,會產(chǎn)生兩個危險的后果:處理大量的

SYN包并返回對應ACK, 勢必有大量連接處于SYN_RCVD狀態(tài),從而占滿整個半連接隊列,無法處理正常的請求。由于是不存在的 IP,服務端長時間收不到客戶端的

ACK,會導致服務端不斷重發(fā)數(shù)據(jù),直到耗盡服務端的資源。

如何應對 SYN Flood 攻擊?

增加 SYN 連接,也就是增加半連接隊列的容量。 減少 SYN + ACK 重試次數(shù),避免大量的超時重發(fā)。 利用 SYN Cookie 技術,在服務端接收到 SYN后不立即分配連接資源,而是根據(jù)這個SYN計算出一個Cookie,連同第二次握手回復給客戶端,在客戶端回復ACK的時候帶上這個Cookie值,服務端驗證 Cookie 合法之后才分配連接資源。

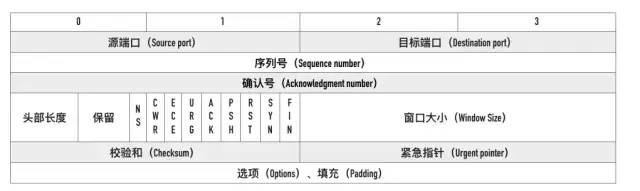

005: 介紹一下 TCP 報文頭部的字段

源端口、目標端口

四元組——源 IP、源端口、目標 IP 和目標端口。序列號

Sequence number, 指的是本報文段第一個字節(jié)的序列號。在 SYN 報文中交換彼此的初始序列號。 保證數(shù)據(jù)包按正確的順序組裝。

ISN

Initial Sequence Number(初始序列號),在三次握手的過程當中,雙方會用過SYN報文來交換彼此的?ISN。確認號

ACK(Acknowledgment number)。用來告知對方下一個期望接收的序列號,小于ACK的所有字節(jié)已經(jīng)全部收到。標記位

SYN,ACK,FIN,RST,PSH。FIN:即 Finish,表示發(fā)送方準備斷開連接。RST:即 Reset,用來強制斷開連接。PSH:即 Push, 告知對方這些數(shù)據(jù)包收到后應該馬上交給上層的應用,不能緩存。窗口大小

校驗和

可選項

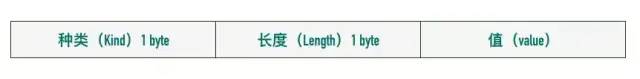

TimeStamp: TCP 時間戳,后面詳細介紹。 MSS: 指的是 TCP 允許的從對方接收的最大報文段。 SACK: 選擇確認選項。 Window Scale:窗口縮放選項。

006: 說說 TCP 快速打開的原理(TFO)

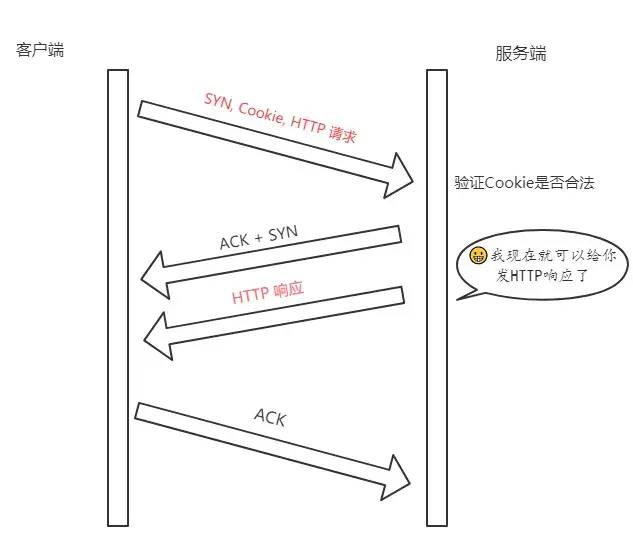

Cookie, 用它同樣可以實現(xiàn) TFO。TFO 流程

首輪三次握手

SYN給服務端,服務端接收到。SYN Cookie, 將這個Cookie放到 TCP 報文的?Fast Open選項中,然后才給客戶端返回。后面的三次握手

Cookie、SYN?和HTTP請求(是的,你沒看錯)發(fā)送給服務端,服務端驗證了 Cookie 的合法性,如果不合法直接丟棄;如果是合法的,那么就正常返回SYN + ACK。ACK還得正常傳過來,不然怎么叫三次握手嘛。

TFO 的優(yōu)勢

007: 能不能說說TCP報文中時間戳的作用?

timestamp是 TCP 報文首部的一個可選項,一共占 10 個字節(jié),格式如下:kind(1 字節(jié)) + length(1 字節(jié)) + info(8 個字節(jié))

計算往返時延 RTT(Round-Trip Time) 防止序列號的回繞問題

計算往返時延 RTT

step 1:?a 向 b 發(fā)送的時候, timestamp?中存放的內(nèi)容就是 a 主機發(fā)送時的內(nèi)核時刻?ta1。step 2:?b 向 a 回復 s2 報文的時候, timestamp?中存放的是 b 主機的時刻?tb,?timestamp echo字段為從 s1 報文中解析出來的 ta1。step 3:?a 收到 b 的 s2 報文之后,此時 a 主機的內(nèi)核時刻是 ta2, 而在 s2 報文中的 timestamp echo 選項中可以得到? ta1, 也就是 s2 對應的報文最初的發(fā)送時刻。然后直接采用 ta2 - ta1 就得到了 RTT 的值。

防止序列號回繞問題

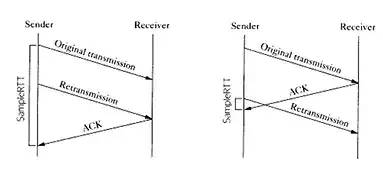

1 ~ 2的數(shù)據(jù)包了,怎么區(qū)分誰是誰呢?這個時候就產(chǎn)生了序列號回繞的問題。008: TCP 的超時重傳時間是如何計算的?

經(jīng)典方法

SRTT = (α * SRTT) + ((1 - α) * RTT)

0.8,范圍是0.8 ~ 0.9。RTO = min(ubound, max(lbound, β * SRTT))

1.3 ~ 2.0,?lbound?是下界,ubound?是上界。0.8 ~ 0.9, RTT 對于 RTO 的影響太小。標準方法

Jacobson / Karels 算法。SRTT,公式如下:SRTT = (1 - α) * SRTT + α * RTT

α跟經(jīng)典方法中的α取值不一樣了,建議值是1/8,也就是0.125。RTTVAR(round-trip time variation)這個中間變量。RTTVAR = (1 - β) * RTTVAR + β * (|RTT - SRTT|)

RTO:RTO = μ * SRTT + ? * RTTVAR

μ建議值取1,??建議值取4。009: 能不能說一說 TCP 的流量控制?

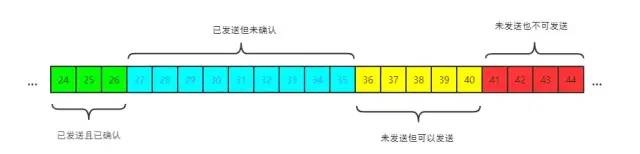

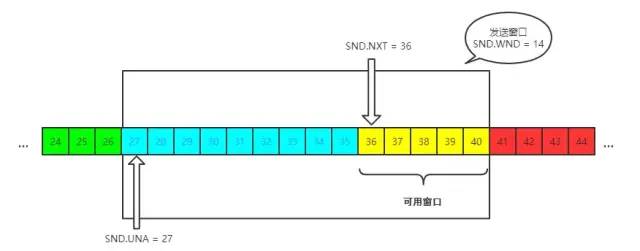

滑動窗口的概念。TCP 滑動窗口

發(fā)送窗口

已發(fā)送且已確認 已發(fā)送但未確認 未發(fā)送但可以發(fā)送 未發(fā)送也不可以發(fā)送

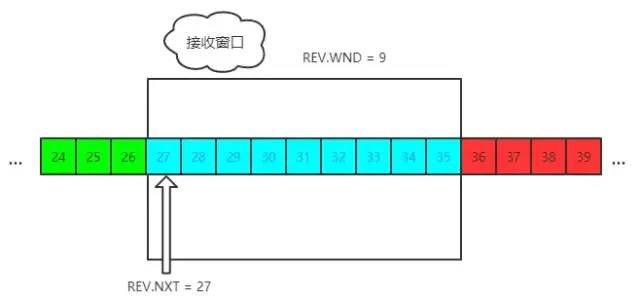

send, WND 即window, UNA 即unacknowledged, 表示未被確認,NXT 即next, 表示下一個發(fā)送的位置。接收窗口

receive,NXT 表示下一個接收的位置,WND 表示接收窗口大小。流量控制過程

可用窗口減少了 100 個字節(jié),這很好理解。60?個字節(jié)被留在了緩沖隊列中。010: 能不能說說 TCP 的擁塞控制?

擁塞控制需要處理的問題。擁塞窗口(Congestion Window,cwnd) 慢啟動閾值(Slow Start Threshold,ssthresh)

慢啟動 擁塞避免 快速重傳和快速恢復

擁塞窗口

接收窗口(rwnd)是 接收端給的限制擁塞窗口(cwnd)是 發(fā)送端的限制

發(fā)送窗口的大小。發(fā)送窗口?發(fā)送窗口大小 = min(rwnd, cwnd)

cwnd的變化。慢啟動

慢啟動。運作過程如下:首先,三次握手,雙方宣告自己的接收窗口大小 雙方初始化自己的擁塞窗口(cwnd)大小 在開始傳輸?shù)囊欢螘r間,發(fā)送端每收到一個 ACK,擁塞窗口大小加 1,也就是說,每經(jīng)過一個 RTT,cwnd 翻倍。如果說初始窗口為 10,那么第一輪 10 個報文傳完且發(fā)送端收到 ACK 后,cwnd 變?yōu)?20,第二輪變?yōu)?40,第三輪變?yōu)?80,依次類推。

擁塞避免

cwnd翻倍,現(xiàn)在cwnd只是增加 1 而已。快速重傳和快速恢復

快速重傳

選擇性重傳

SACK這個屬性,通過left edge和right edge告知發(fā)送端已經(jīng)收到了哪些區(qū)間的數(shù)據(jù)報。因此,即使第 5 個包丟包了,當收到第 6、7 個包之后,接收端依然會告訴發(fā)送端,這兩個包到了。剩下第 5 個包沒到,就重傳這個包。這個過程也叫做選擇性重傳(SACK,Selective Acknowledgment),它解決的是如何重傳的問題。快速恢復

擁塞閾值降低為 cwnd 的一半 cwnd 的大小變?yōu)閾砣撝?/section> cwnd 線性增加

011: 能不能說說 Nagle 算法和延遲確認?

Nagle 算法

當?shù)谝淮伟l(fā)送數(shù)據(jù)時不用等待,就算是 1byte 的小包也立即發(fā)送 后面發(fā)送滿足下面條件之一就可以發(fā)了: 數(shù)據(jù)包大小達到最大段大小(Max Segment Size, 即 MSS) 之前所有包的 ACK 都已接收到

延遲確認

接收到了大于一個 frame 的報文,且需要調(diào)整窗口大小 TCP 處于 quickack 模式(通過 tcp_in_quickack_mode設置)發(fā)現(xiàn)了亂序包

兩者一起使用會怎樣?

012. 如何理解 TCP 的 keep-alive?

keep-alive, 不過 TCP 層面也是有keep-alive機制,而且跟應用層不太一樣。sudo sysctl -a | grep keepalive// 每隔 7200 s 檢測一次net.ipv4.tcp_keepalive_time = 7200// 一次最多重傳 9 個包net.ipv4.tcp_keepalive_probes = 9// 每個包的間隔重傳間隔 75 snet.ipv4.tcp_keepalive_intvl = 75

keep-alive選項,為什么?7200s 也就是兩個小時檢測一次,時間太長 時間再短一些,也難以體現(xiàn)其設計的初衷, 即檢測長時間的死連接

推薦閱讀:

為什么阿里規(guī)定需要在事務注解 @Transactional 中指定 rollbackFor?

微信掃描二維碼,關注我的公眾號

朕已閱?

評論

圖片

表情