.NET DevOps 接入指南 | 7. 使用GitLab流水線構(gòu)建Docker鏡像

如果項目需要通過GitLab CI/CD 流水線實現(xiàn)自動部署到Kubernetes,那么前提就是需要構(gòu)建Docker鏡像,那在流水線中要如何構(gòu)建鏡像呢,取決于負責執(zhí)行執(zhí)行Job的GitLab Runner部署在何種環(huán)境,如果部署在單獨的服務(wù)器上,則僅需在服務(wù)器上安裝Docker,就可以直接使用服務(wù)器上的docker命令進行鏡像構(gòu)建。如果部署在容器中,則負責執(zhí)行Job的runner將運行在容器之中,如果要在容器之中構(gòu)建Docker鏡像,將需要使用Docker命令,那如何在容器之中使用docker命令呢,主要有兩種方式:DooD(Docker outside of Docker)和DinD(Docker in Docker)。

DooD是指使用容器所處宿主機的docker命令,主要的途徑主要是通過掛載宿主機的/var/run/docker.sock到容器中來實現(xiàn)。目前業(yè)界主要有三種通用容器運行時:Docker、CRI-O和Docker,但只有Docker容器運行時提供有docker build命令可直接進行鏡像構(gòu)建。因此使用DooD的前提是,宿主機的容器運行時為Docker。

DinD是指在容器中安裝一個全新的Docker來進行鏡像構(gòu)建,由于GitLab部署在Kubernetes上,因此接下來就來具體展開下如何使用該模式進行鏡像構(gòu)建。

使用Helm安裝GitLab Runner將 GitLab Runner 實例部署到 Kubernetes 集群的官方方法是使用gitlab-runnerHelm Chart。其將使用Kubernetes 執(zhí)行器運行GitLab Runner實例,在接收到流水線的任務(wù)后,會在指定的命名空間創(chuàng)建一個新的Pod運行任務(wù)。安裝步驟如下:

1. 添加GitLab Helm 倉庫

為了使用Helm安裝GitLab,首先就需要添加官方gitlab chart,參考以下命令進行添加:

打開命令行,執(zhí)行helm repo add gitlab https://charts.gitlab.io。

shengjie@Thinkpad:~$ helm version # 查看本地helm版本

version.BuildInfo{Version:"v3.7.1", GitCommit:"1d11fcb5d3f3bf00dbe6fe31b8412839a96b3dc4", GitTreeState:"clean", GoVersion:"go1.16.9

shengjie@Thinkpad:~$ helm repo add gitlab https://charts.gitlab.io # 添加gitlab helm 倉庫

"gitlab" has been added to your repositories

shengjie@Thinkpad:~$ helm search repo gitlab/gitlab-runner

NAME CHART VERSION APP VERSION DESCRIPTION

gitlab/gitlab-runner 0.32.0 14.2.0 GitLab Runner

2. 下載GitLab Helm Chart

為了方便根據(jù)需要配置Helm Chart,可以先將特定版本的GitLab Runner Helm Chart 下載至本地進行修改,下載命令僅需執(zhí)行以下命令:

shengjie@Thinkpad:~$ mkdir cloud-native # 創(chuàng)建目錄

shengjie@Thinkpad:~$ cd cloud-native

shengjie@Thinkpad:~/cloud-native$ helm pull gitlab/gitlab-runner --version 0.32.0 --untar # 下載指定版本的gitlab-runner chart

shengjie@Thinkpad:~/cloud-native$ cd gitlab-runner; ls

CHANGELOG.md CONTRIBUTING.md Chart.yaml LICENSE Makefile NOTICE README.md templates values.yaml

shengjie@Thinkpad:~/cloud-native/gitlab-runner$ cp values.yaml dind-values.yaml # 復制一份配置,在此基礎(chǔ)上進行配置

3. 配置GitLab Runner

要在 Kubernetes 中啟用 TLS 的情況下使用 DinD,需要找到復制的dind-values.yaml配置文件下的runners:config節(jié)點,修改配置如下:

runners:

config: |

[[runners]]

[runners.kubernetes]

namespace = "{{.Release.Namespace}}"

image = "ubuntu:20.04"

privileged = true

[[runners.kubernetes.volumes.empty_dir]]

name = "docker-certs"

mount_path = "/certs/client"

medium = "Memory"

由于要在由于后續(xù)要配合使用MinIO進行分布式緩存,有兩種配置方式:第一種就是繼續(xù)修改runners:config節(jié)點,添加[runners.cache]配置,配置如下。這里需要額外說明的是,其中AccessKey和SecretKey可以通過gitlab-minio-secret中獲取。

runners:

config: |

[[runners]]

[runners.kubernetes]

namespace = "{{.Release.Namespace}}"

image = "ubuntu:20.04"

privileged = true

[[runners.kubernetes.volumes.empty_dir]]

name = "docker-certs"

mount_path = "/certs/client"

medium = "Memory"

[runners.cache]

Type = "s3" # 指定緩存類型為s3

Shared = true

Path = "gitlab-runner" # 指定緩存路徑

[runners.cache.s3]

ServerAddress = "minio.shengjie.dev" # 指定MinIO地址

AccessKey = "A4ZBHe0YNiZi0Ewu1W4dsY56aJGeUFTQpg" # 指定AccessKey

SecretKey = "2P5jn5LoT7Z5OKUA0VQdsZezZg4IJ49fU" # 指定SecretKey

BucketName = "runner-cache" # 指定MinIO Bucket

另外一種是配置runners:cache節(jié)點,配置如下。從配置中可以看到配置項已經(jīng)被標記為DEPRECATED(已過時),因此不建議使用該方式配置,但就目前使用的版本0.32.0,使用該方式仍舊可以生效。

runners:

## 省略其他配置

cache:

## General settings

## DEPRECATED

cacheType: s3

cachePath: "gitlab-runner"

cacheShared: true

## S3 settings

## DEPRECATED

s3ServerAddress: minio.shengjie.dev

s3BucketName: runner-cache

## S3 the name of the secret.

secretName: gitlab-minio-secret

為了快速注冊,還需要修改gitlabUrl、runnerRegistrationToken和rbac.create配置,參考配置如下所示:

gitlabUrl: https://gitlab.shengjie.dev/ # gitlab 地址,注意替換為自己的地址

runnerRegistrationToken: "np4P4dnfmeyDIWZBZnfcoLtNPMxxxxx" # 注冊憑證

rbac:

create: true

其中gitlabUrl和runnerRegistrationToken可以通過菜單->管理員->Runner獲取,如下圖所示:

3. 安裝GitLab-Runner Helm Chart

完成以上配置后,就可以使用dind-values.yaml配置文件進行安裝,執(zhí)行以下命令即可安裝:

shengjie@Thinkpad:~/cloud-native/gitlab-runner$ helm install dind-runner . -f dind-values.yaml -n gitlab

NAME: dind-runner

LAST DEPLOYED: Tue Oct 26 01:08:42 2021

NAMESPACE: gitlab

STATUS: deployed

REVISION: 1

TEST SUITE: None

NOTES:

Your GitLab Runner should now be registered against the GitLab instance reachable at: "https://gitlab.shengjie.dev/"

安裝后,依次點擊菜單->管理員->Runner,即可看到類似以下的GitLab Runner 列表,如果出現(xiàn)以dind-runner開頭的Runner即說明安裝并注冊成功。

4. 設(shè)置GitLab Runner標簽

對于需要構(gòu)建鏡像的Job來說,很顯然要調(diào)度到剛剛注冊的runner里,否則無法進行鏡像構(gòu)建。那如何做呢?可以通過兩種手段:第一種通過限制適用于該Runner的項目;另一種就是設(shè)置標簽,比如將剛剛創(chuàng)建的Runner標簽設(shè)置為docker,然后在流水線中通過tags標簽指定即可。具體配置界面如下圖所示:

集成 GitLab Registry

集成 GitLab Registry

鏡像構(gòu)建的環(huán)境準備好了,接下來還得考慮一個問題,那就是構(gòu)建好的鏡像放在哪里?很顯然要上傳到鏡像倉庫,GitLab基于MinIO提供了鏡像倉庫功能,因此可以直接上傳到GitLab Registry。但上傳GitLab Registry需要訪問憑證,這個憑證需要提前做好配置。配置方法也很簡單,那就是為項目創(chuàng)建名為gitlab-deploy-token的部署令牌即可,具體創(chuàng)建步驟如下圖所示,其中注意的是名稱必須是gitlab-deploy-token,且范圍必須勾選read_package_registry和write_package_registry。

創(chuàng)建成功后,即可在Job中通過docker login -u $CI_DEPLOY_USER -p $CI_DEPLOY_PASSWORD $CI_REGISTRY 登錄到指定的鏡像倉庫。

完成了準備工作,接下來回到流水線編輯器來創(chuàng)建鏡像構(gòu)建Job。對于ASP.NET Core的鏡像構(gòu)建需要兩部,首先使用dotnet publish發(fā)布,然后再就發(fā)布內(nèi)容打包為鏡像。由于鏡像構(gòu)建階段主要是進行打包,因此可以和之前publish-job做好配合,通過下載publish-job的artifact,然后再進行構(gòu)建。下面添加一個build-docker-job,如下所示:

variables:

IMAGE_TAG: $CI_REGISTRY_IMAGE/$CI_PROJECT_PATH_SLUG:$CI_COMMIT_SHORT_SHA # 定義全局標簽,方便后續(xù)復用

build-docker-job:

image: docker:19.03.13

variables:

DOCKER_HOST: tcp://docker:2376

DOCKER_TLS_CERTDIR: "/certs"

DOCKER_TLS_VERIFY: 1

DOCKER_CERT_PATH: "$DOCKER_TLS_CERTDIR/client"

services:

- docker:19.03.13-dind

tags:

- docker

stage: deploy

cache: [] # 禁用緩存,因僅需要從artifacts中獲取發(fā)布目錄

before_script:

- ls

- until docker info; do sleep 1; done # 確保docker正常啟動

- docker login -u $CI_DEPLOY_USER -p $CI_DEPLOY_PASSWORD $CI_REGISTRY # 登錄docker

- image_tag = $CI_REGISTRY_IMAGE/$CI_PROJECT_PATH_SLUG:$CI_COMMIT_SHORT_SHA # 定以標簽

- echo $IMAGE_TAG

script:

- cd publish

- docker build -f ../AspNetCore.CiCd.Web/Dockerfile -t $IMAGE_TAG .

- echo 'build succeed'

- docker push $IMAGE_TAG

- docker image rm $IMAGE_TAG

needs:

- build-job #通過needs限定當前Job只有build-job執(zhí)行后才可執(zhí)行

when: on_success

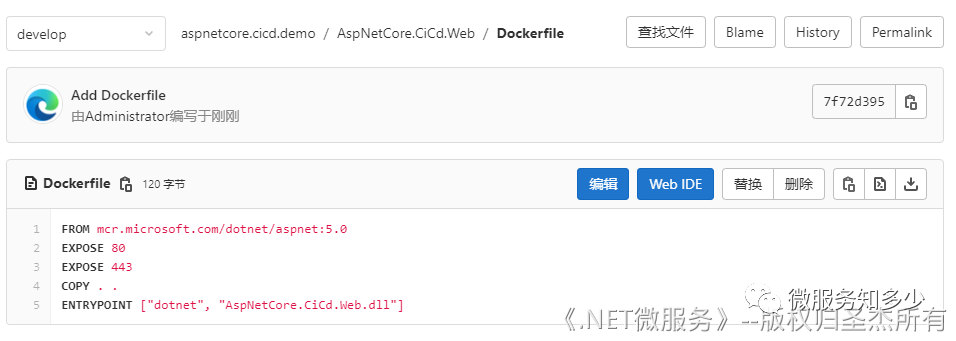

在開始之前,還需要注意一點是要創(chuàng)建Dockerfile,由于只需要發(fā)布Web項目,因此可直接打開解決方案下Asp.NetCore.CiCd.Web文件夾,為該項目創(chuàng)建Dockerfile即可,Dockerfile內(nèi)容如下。在GitLab中打開內(nèi)容下圖所示。

FROM mcr.microsoft.com/dotnet/aspnet:5.0

EXPOSE 80

EXPOSE 443

COPY . .

ENTRYPOINT ["dotnet", "AspNetCore.CiCd.Demo.dll"]

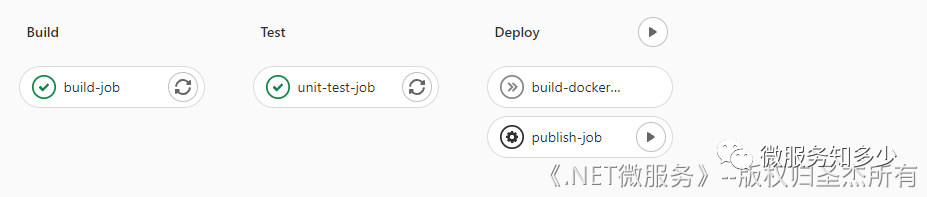

完畢之后,就可以提交流水線。提交流水線稍等片刻,會發(fā)現(xiàn)流水線運行狀況如下圖所示:

其中publish-job由于指定when: manual,需要手動觸發(fā)執(zhí)行,而build-docker-job由于指定needs為publish-job,因此只有publish-job執(zhí)行后才會執(zhí)行。手動觸發(fā)后,即可進行鏡像構(gòu)建。流水線執(zhí)行成功后,可以通過路徑:軟件包與鏡像庫->容器鏡像庫,查看已構(gòu)建的鏡像,如下圖所示:

這里有幾點需要注意:

- publish-job中產(chǎn)生的artifact會自動在同一流水線中的后續(xù)Job中共享,會自動下載恢復到代碼目錄。可以通過查看docker-build-job的日志確認,會有類似以下的輸出:

Getting source from Git repository

00:01

Fetching changes with git depth set to 50...

Initialized empty Git repository in /builds/vE-o9qLi/0/demos/aspnetcore.cicd.demo/.git/

Created fresh repository.

Checking out 7a824deb as develop...

Skipping Git submodules setup

Downloading artifacts

00:00

Downloading artifacts for publish-job (401)...

Downloading artifacts from coordinator... ok id=401 responseStatus=200 OK token=gcfdxUkT

$ ls

AspNetCore.CiCd.Demo.sln

AspNetCore.CiCd.Web

AspNetCore.CiCd.Web.Tests

README.md

publish

- 鏡像標簽要遵守特定格式,才能推送到項目路徑。格式為:

{register-address}/{namespace}/{projectname}:{tag}。Job中定義的image_tag = $CI_REGISTRY_IMAGE/$CI_PROJECT_PATH_SLUG:$CI_COMMIT_SHORT_SHA就是通過GitLab預(yù)置的環(huán)境變量來組裝鏡像完整名稱的,本例中,產(chǎn)生的鏡像名稱為:registry.shengjie.dev/demos/aspnetcore.cicd.demo/demos-aspnetcore-cicd-demo:7a824deb。那如何知道預(yù)置的環(huán)境變量的值是什么呢?簡單可以通過加個export的命令到Job中的before_script中,通過查看執(zhí)行日志即可獲取預(yù)置的環(huán)境變量及對應(yīng)值。

至此,完成了鏡像的構(gòu)建和推送工作,下一節(jié)來學一學如何發(fā)布到Kubernetes。