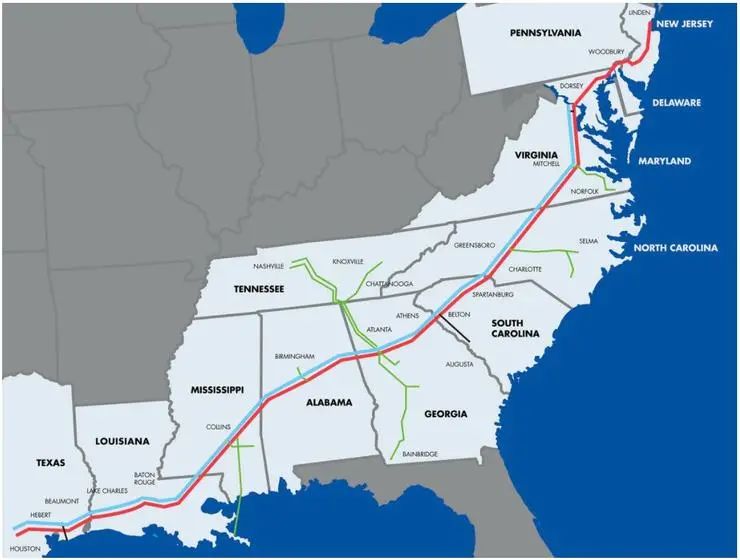

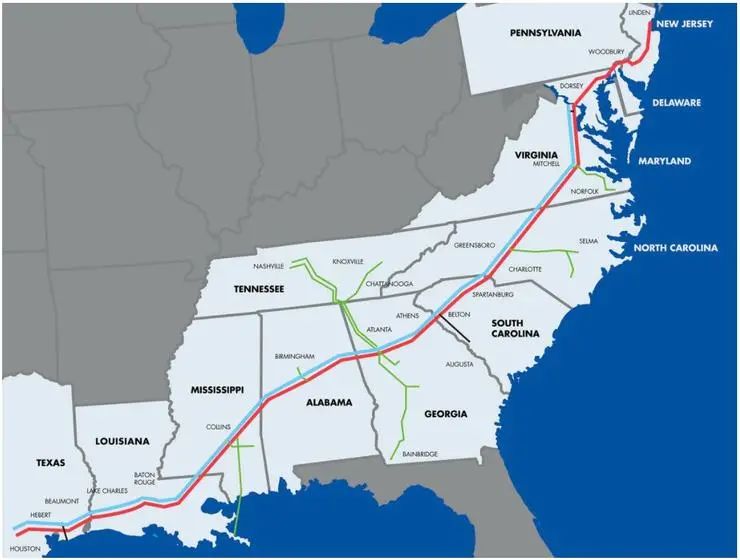

遭黑客攻擊,美國最大燃油管道癱瘓!多州進(jìn)入緊急狀態(tài)

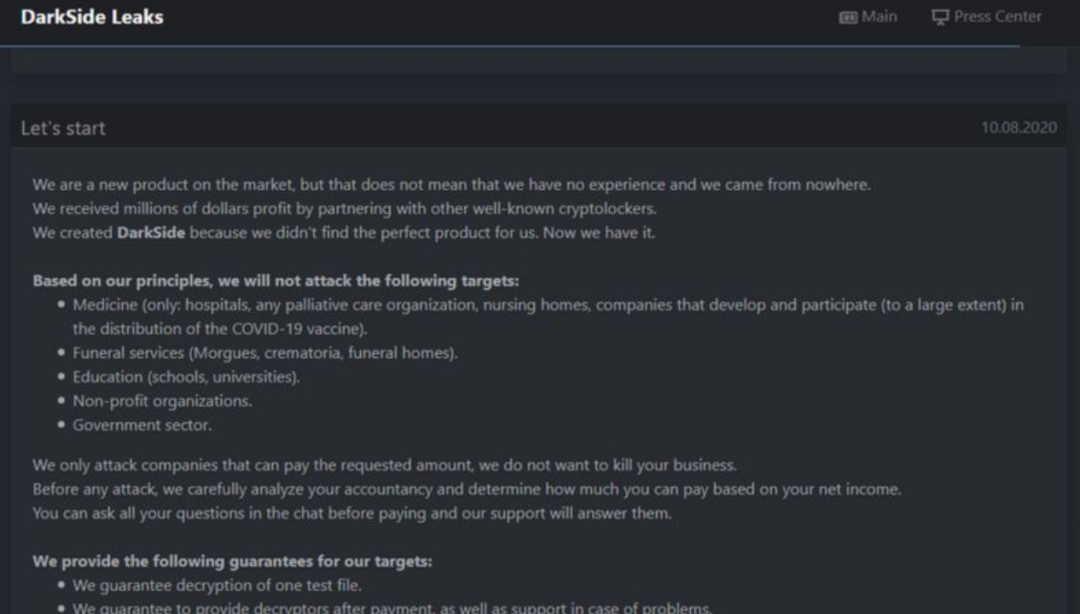

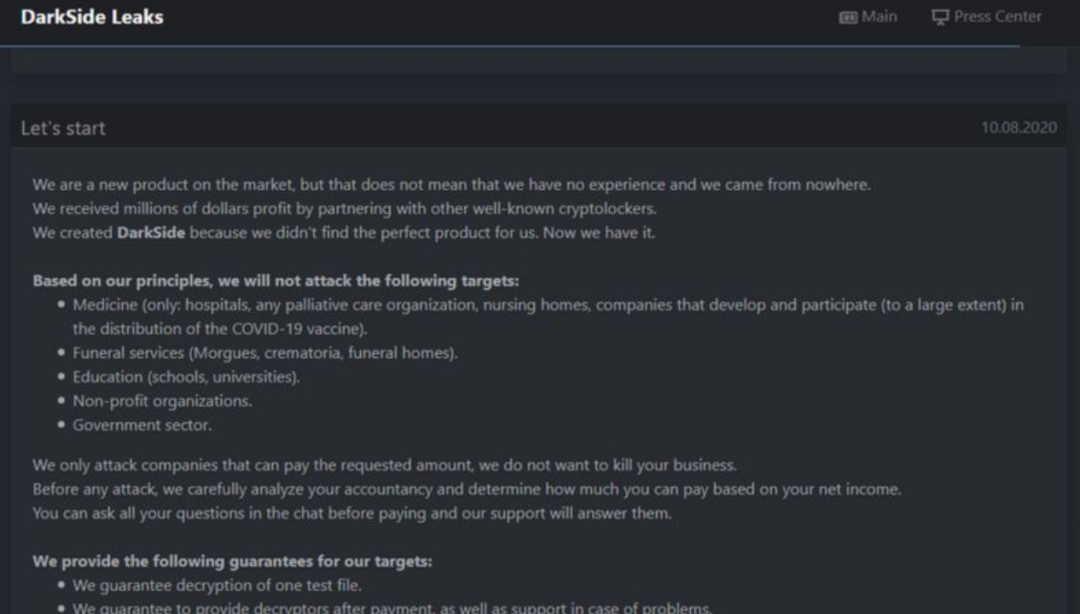

幕后“黑手”:非政治行為,只是為了賺錢

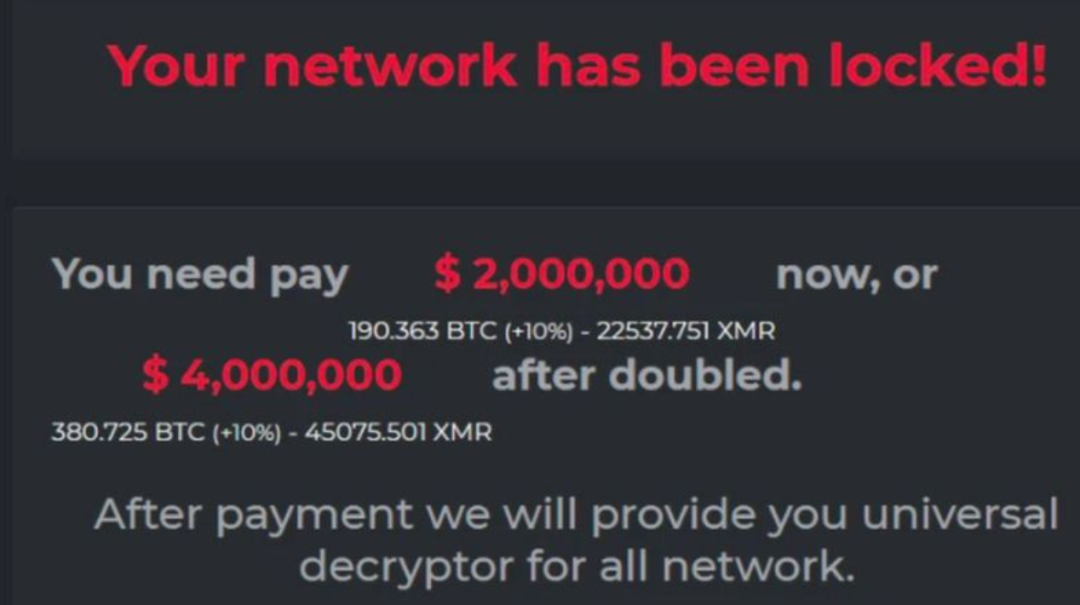

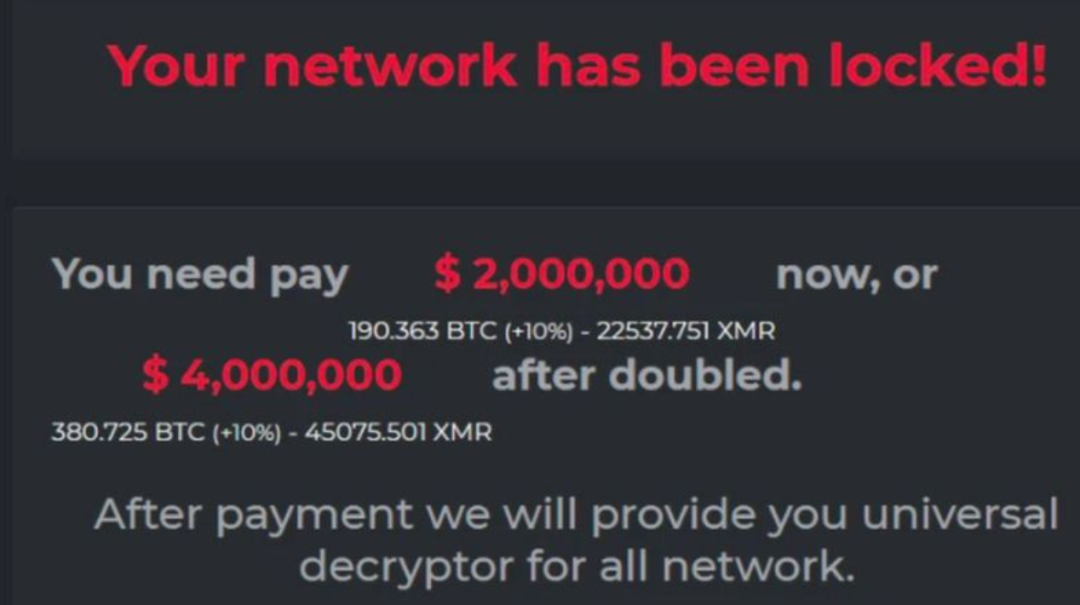

這次攻擊是如何發(fā)生的?

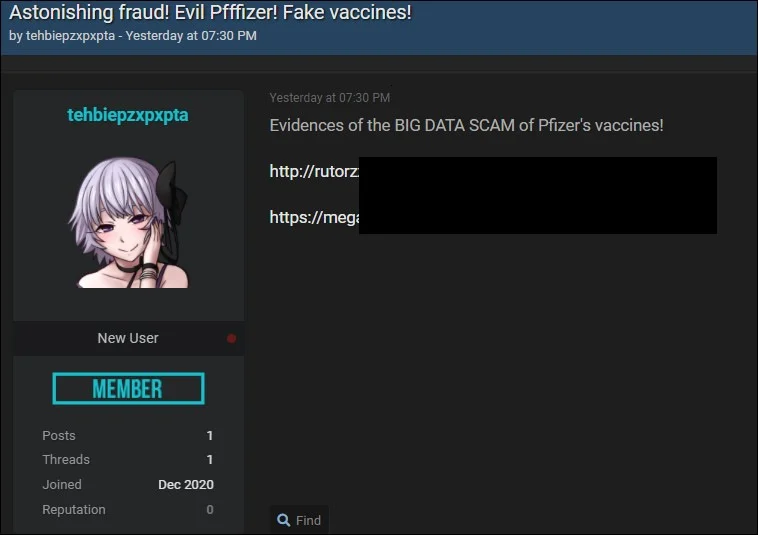

新冠疫情后,互聯(lián)網(wǎng)勒索頻發(fā)

評論

圖片

表情

<b id="afajh"><abbr id="afajh"></abbr></b>

下載APP

下載APP

幕后“黑手”:非政治行為,只是為了賺錢

這次攻擊是如何發(fā)生的?

新冠疫情后,互聯(lián)網(wǎng)勒索頻發(fā)

<b id="afajh"><abbr id="afajh"></abbr></b>