最新 || fastjson 遠程代碼執(zhí)行漏洞修復(fù)方案

一、漏洞概述

5 月 23 日, 官方發(fā)布公告稱在 1.2.80 及以下版本中存在新的反序列化風(fēng)險,在特定條件下可繞過默認(rèn) autoType 關(guān)閉限制,從而反序列化有安全風(fēng)險的類,攻擊者利用該漏洞可實現(xiàn)在目標(biāo)機器上的遠程代碼執(zhí)行。

spring cloud alibaba sentinel 中依賴 fastjson 傳遞依賴引入,請相關(guān)用戶盡快采取防護措施。

二、影響范圍

受影響版本

Fastjson ≤ 1.2.80

不受影響版本

Fastjson = 1.2.83

三、修復(fù)方案

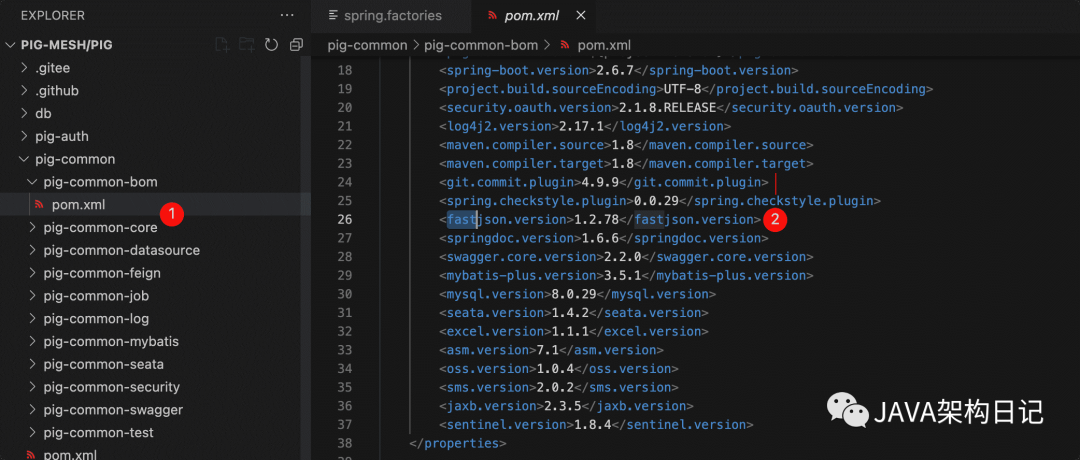

① 開源版本

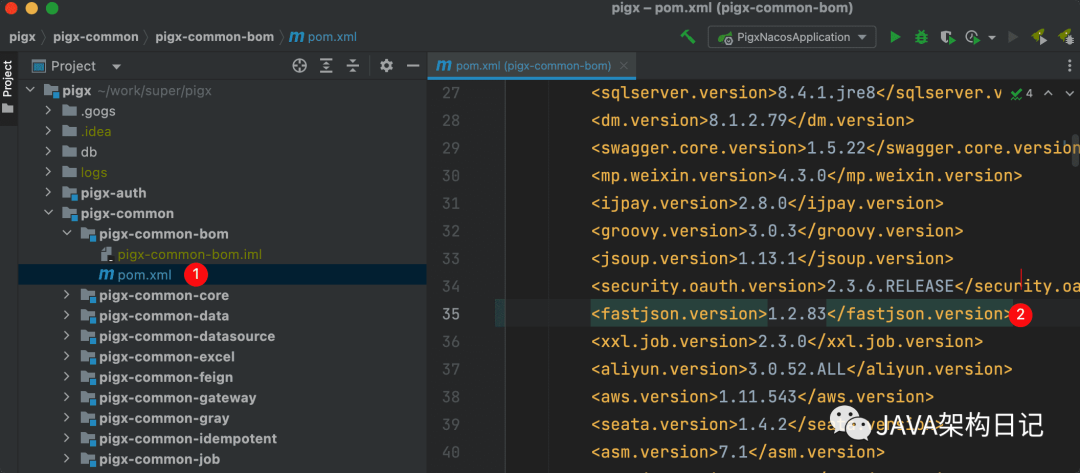

② 商業(yè)版本

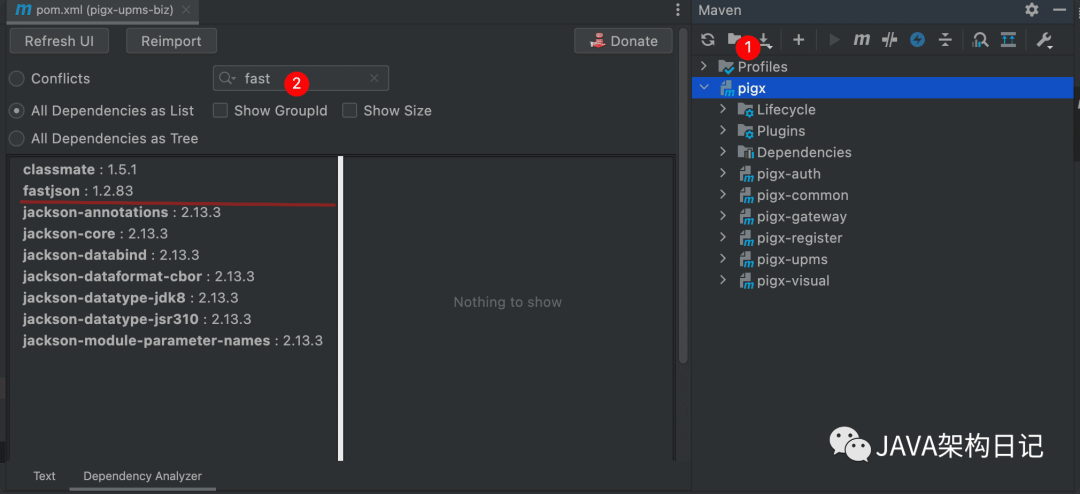

四、修復(fù)確認(rèn)

評論

圖片

表情