昨天,開源地震:Apache Log4j2 發(fā)現(xiàn)遠(yuǎn)程代碼執(zhí)行漏洞,高危!

點(diǎn)擊關(guān)注公眾號(hào),Java干貨及時(shí)送達(dá)??

1、漏洞簡介

Apache Log4j2是一款非常優(yōu)秀的Java日志框架。該工具重寫了Log4j框架,并且引入了大量豐富的特性,壓測(cè)表現(xiàn)遠(yuǎn)超log4j和logback。該日志框架被大量用于業(yè)務(wù)系統(tǒng)開發(fā),用來記錄日志信息。

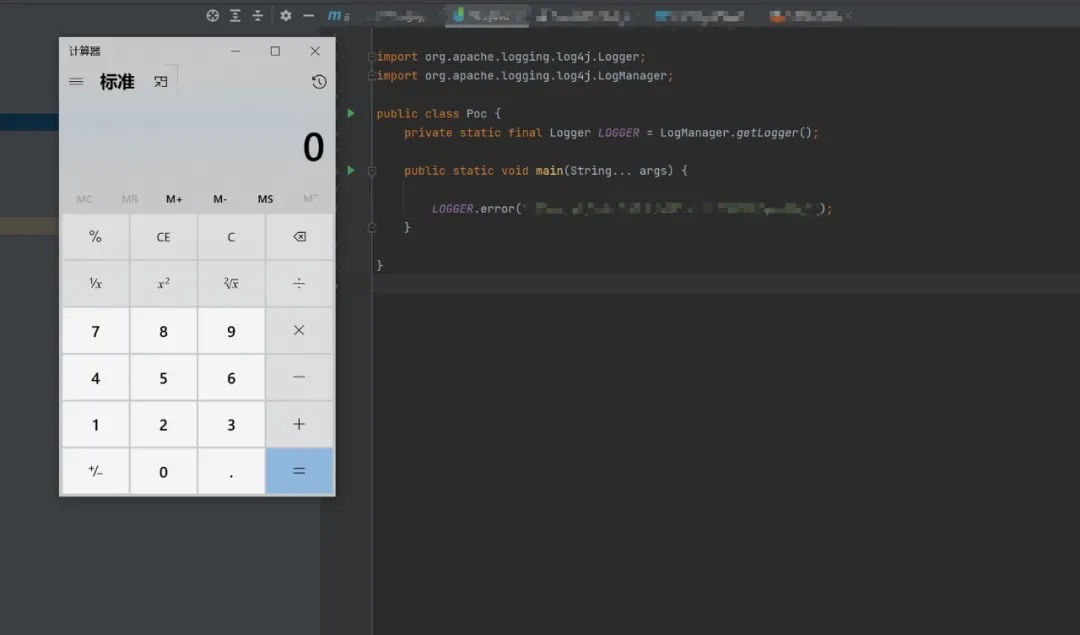

此次漏洞的出現(xiàn),是由用于 Log4j 2 提供的 lookup 功能造成的,該功能允許開發(fā)者通過一些協(xié)議去讀取相應(yīng)環(huán)境中的配置。但在實(shí)現(xiàn)的過程中,并未對(duì)輸入進(jìn)行嚴(yán)格的判斷,從而造成漏洞的發(fā)生。“微步在線研究響應(yīng)中心”做了漏洞復(fù)現(xiàn)。簡單來說,就是在打印日志時(shí),如果發(fā)現(xiàn)日志內(nèi)容中包含關(guān)鍵詞 ${,那么這個(gè)里面包含的內(nèi)容會(huì)當(dāng)做變量來進(jìn)行替換,導(dǎo)致攻擊者可以任意執(zhí)行命令。詳細(xì)漏洞披露可查看:https://issues.apache.org/jira/projects/LOG4J2/issues/LOG4J2-3201?filter=allissues

2、漏洞危害

漏洞利用無需特殊配置,攻擊者可直接構(gòu)造惡意請(qǐng)求,觸發(fā)遠(yuǎn)程代碼執(zhí)行漏洞。

3、漏洞編號(hào)

暫無

4、影響范圍

Apache Log4j 2.x <= 2.14.1

根據(jù)目前對(duì)于此類漏洞的研究積累,我們建議企業(yè)可以通過監(jiān)測(cè)相關(guān)流量或者日志中是否存在“jndi:ldap://”、“jndi:rmi”等字符來發(fā)現(xiàn)可能的攻擊行為。

5、修復(fù)措施

緊急緩解措施:

1、修改 jvm 參數(shù) -Dlog4j2.formatMsgNoLookups=true

2、修改配置 log4j2.formatMsgNoLookups=True

3、將系統(tǒng)環(huán)境變量 FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS 設(shè)置為 true

最終修復(fù)措施:

升級(jí)Apache Log4j 2所有相關(guān)應(yīng)用到最新的 log4j-2.15.0-rc2?版本,地址?https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2(重要說明:12 月 10 日上午,阿里云安全團(tuán)隊(duì)再次發(fā)出預(yù)警,發(fā)現(xiàn) Apache Log4j 2.15.0-rc1 版本仍然存在漏洞繞過,建議及時(shí)更新至 Apache Log4j 2.15.0-rc2 版本)

5、關(guān)聯(lián)影響

由于logj4j2幾乎成為了日志工具的標(biāo)準(zhǔn),所以非常多大名鼎鼎的開源工具也受到了影響。升級(jí)已知受影響的應(yīng)用及組件包括但不限于:

1. srping-boot-strater-log4j2

2. Solr

3. Flink

4. Druid

5. kafka

6. elasticsearch

7. druid

8. flink

2.?系統(tǒng)架構(gòu)性能問題診斷及優(yōu)化思路,純干貨!

最近面試BAT,整理一份面試資料《Java面試BATJ通關(guān)手冊(cè)》,覆蓋了Java核心技術(shù)、JVM、Java并發(fā)、SSM、微服務(wù)、數(shù)據(jù)庫、數(shù)據(jù)結(jié)構(gòu)等等。

獲取方式:點(diǎn)“在看”,關(guān)注公眾號(hào)并回復(fù)?Java?領(lǐng)取,更多內(nèi)容陸續(xù)奉上。

文章有幫助的話,在看,轉(zhuǎn)發(fā)吧。

謝謝支持喲 (*^__^*)