Kubernetes Pod 底層是怎么實(shí)現(xiàn)的?

原文鏈接:https://page.om.qq.com/page/O68R0NRe6Vr0SepMxbeE-2ow0

基于最后的發(fā)現(xiàn),所以,我決定深入了解:

Pod 是如何在底層實(shí)現(xiàn)的

Pod 和 Container 之間的實(shí)際區(qū)別是什么

如何使用 Docker 創(chuàng)建 Pod

在此過程中,我希望它能幫助我鞏固我的 Linux、Docker 和 Kubernetes 技能。

1、探索 Container

設(shè)置實(shí)驗(yàn)環(huán)境(playground)

$ cat > Vagrantfile <<EOFVagrant.configure("2") do |config|config.vm.box = "debian/buster64"config.vm.hostname = "docker-host"config.vm.define "docker-host"config.vagrant.plugins = ['vagrant-vbguest']config.vm.provider "virtualbox" do |vb|vb.cpus = 2vb.memory = "2048"endconfig.vm.provision "shell", inline: <<-SHELLapt-get updateapt-get install -y curl vimSHELLconfig.vm.provision "docker"endEOF$ vagrant up$ vagrant ssh

最后讓我們啟動(dòng)一個(gè)容器:

docker run --name foo --rm -d --memory='512MB' --cpus='0.5' nginx

探索容器的 namespace

# Look up the container in the process tree.ps auxfUSER PID ... COMMAND...root 4707 /usr/bin/containerd-shim-runc-v2 -namespace moby -id cc9466b3e...root 4727 \_ nginx: master process nginx -g daemon off;4781 \_ nginx: worker process4782 \_ nginx: worker process# Find the namespaces used by 4727 process.sudo lsnsNS TYPE NPROCS PID USER COMMAND...4026532157 mnt 3 4727 root nginx: master process nginx -g daemon off;4026532158 uts 3 4727 root nginx: master process nginx -g daemon off;4026532159 ipc 3 4727 root nginx: master process nginx -g daemon off;4026532160 pid 3 4727 root nginx: master process nginx -g daemon off;4026532162 net 3 4727 root nginx: master process nginx -g daemon off;

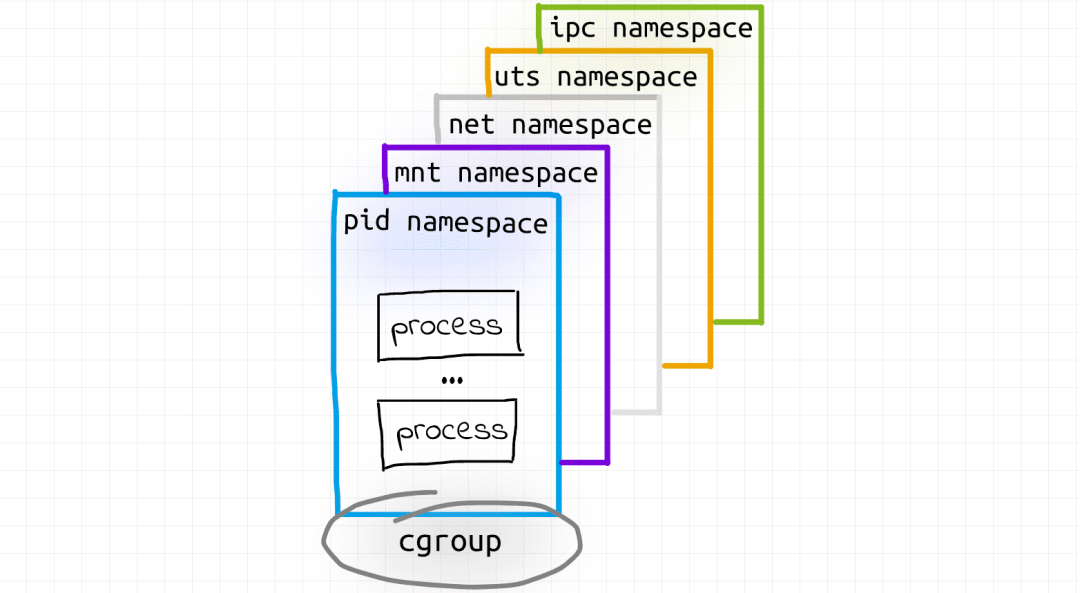

mnt(掛載):容器有一個(gè)隔離的掛載表。 uts(Unix 時(shí)間共享):容器擁有自己的 hostname 和 domain。 ipc(進(jìn)程間通信):容器內(nèi)的進(jìn)程可以通過系統(tǒng)級(jí) IPC 和同一容器內(nèi)的其他進(jìn)程進(jìn)行通信。 pid(進(jìn)程 ID):容器內(nèi)的進(jìn)程只能看到在同一容器內(nèi)或擁有相同的 PID 命名空間的其他進(jìn)程。 net(網(wǎng)絡(luò)):容器擁有自己的網(wǎng)絡(luò)堆棧。

探索容器的 cgroups

PID=$(docker inspect --format '{{.State.Pid}}' foo)# Check cgroupfs node for the container main process (4727).$ cat /proc/${PID}/cgroup11:freezer:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba010:blkio:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba09:rdma:/8:pids:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba07:devices:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba06:cpuset:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba05:cpu,cpuacct:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba04:memory:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba03:net_cls,net_prio:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba02:perf_event:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba01:name=systemd:/docker/cc9466b3eb67ca374c925794776aad2fd45a34343ab66097a44594b35183dba00::/system.slice/containerd.service

ID=$(docker inspect --format '{{.Id}}' foo)# Check the memory limit.$ cat /sys/fs/cgroup/memory/docker/${ID}/memory.limit_in_bytes536870912 # Yay! It's the 512MB we requested!# See the CPU limits.ls /sys/fs/cgroup/cpu/docker/${ID}

有趣的是在不明確設(shè)置任何資源限制的情況下啟動(dòng)容器都會(huì)配置一個(gè) cgroup。實(shí)際中我沒有檢查過,但我的猜測是默認(rèn)情況下,CPU 和 RAM 消耗不受限制,Cgroups 可能用來限制從容器內(nèi)部對(duì)某些設(shè)備的訪問。

這是我在調(diào)查后腦海中呈現(xiàn)的容器:

2、探索 Pod

現(xiàn)在,讓我們來看看 Kubernetes Pod。與容器一樣,Pod 的實(shí)現(xiàn)可以在不同的 CRI 運(yùn)行時(shí)(runtime)之間變化。例如,當(dāng) Kata 容器被用來作為一個(gè)支持的運(yùn)行時(shí)類時(shí),某些 Pod 可以就是真實(shí)的虛擬機(jī)了!并且正如預(yù)期的那樣,基于 VM 的 Pod 與傳統(tǒng) Linux 容器實(shí)現(xiàn)的 Pod 在實(shí)現(xiàn)和功能方面會(huì)有所不同。

為了保持容器和 Pod 之間公平比較,我們會(huì)在使用 ContainerD/Runc 運(yùn)行時(shí)的 Kubernetes 集群上進(jìn)行探索。這也是 Docker 在底層運(yùn)行容器的機(jī)制。

設(shè)置實(shí)驗(yàn)環(huán)境(playground)

Install arkade ()curl -sLS https://get.arkade.dev | sh$ arkade get kubectl minikube$ minikube start --driver virtualbox --container-runtime containerd

kubectl --context=minikube apply -f - <<EOFapiVersion: v1kind: Podmetadata:name: foospec:containers:name: appimage: docker.io/kennethreitz/httpbinports:containerPort: 80resources:limits:memory: "256Mi"name: sidecarimage: curlimages/curlcommand: ["/bin/sleep", "3650d"]resources:limits:memory: "128Mi"EOF

探索 Pod 的容器

minikube ssh

ps auxfUSER PID ... COMMAND...root 4947 \_ containerd-shim -namespace k8s.io -workdir /mnt/sda1/var/lib/containerd/...root 4966 \_ /pauseroot 4981 \_ containerd-shim -namespace k8s.io -workdir /mnt/sda1/var/lib/containerd/...root 5001 \_ /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k geventroot 5016 \_ /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k geventroot 5018 \_ containerd-shim -namespace k8s.io -workdir /mnt/sda1/var/lib/containerd/...100 5035 \_ /bin/sleep 3650d

sudo ctr --namespace=k8s.io containers lsCONTAINER IMAGE RUNTIME...097d4fe8a7002 docker.io/curlimages/curl@sha256:1a220 io.containerd.runtime.v1.linux...dfb1cd29ab750 docker.io/kennethreitz/httpbin:latest io.containerd.runtime.v1.linux...f0e87a9330466 k8s.gcr.io/pause:3.1 io.containerd.runtime.v1.linux

sudo crictl psCONTAINER IMAGE CREATED STATE NAME ATTEMPT POD ID097d4fe8a7002 bcb0c26a91c90 About an hour ago Running sidecar 0 f0e87a9330466dfb1cd29ab750 b138b9264903f About an hour ago Running app 0 f0e87a9330466

但是注意,上述的 POD ID 字段和 ctr 輸出的 pause:3.1 容器 id 一致。好吧,看上去這個(gè) Pod 是一個(gè)輔助容器。所以,它有什么用呢?

我還沒有注意到在 OCI 運(yùn)行時(shí)規(guī)范中有和 Pod 相對(duì)應(yīng)的東西。因此,當(dāng)我對(duì) Kubernetes API 規(guī)范提供的信息不滿意時(shí),我通常直接進(jìn)入 Kubernetes Container Runtime 接口(CRI)Protobuf 文件中查找相應(yīng)的信息:

// kubelet expects any compatible container runtime// to implement the following gRPC methods:service RuntimeService {...rpc RunPodSandbox(RunPodSandboxRequest) returns (RunPodSandboxResponse) {}rpc StopPodSandbox(StopPodSandboxRequest) returns (StopPodSandboxResponse) {}rpc RemovePodSandbox(RemovePodSandboxRequest) returns (RemovePodSandboxResponse) {}rpc PodSandboxStatus(PodSandboxStatusRequest) returns (PodSandboxStatusResponse) {}rpc ListPodSandbox(ListPodSandboxRequest) returns (ListPodSandboxResponse) {}rpc CreateContainer(CreateContainerRequest) returns (CreateContainerResponse) {}rpc StartContainer(StartContainerRequest) returns (StartContainerResponse) {}rpc StopContainer(StopContainerRequest) returns (StopContainerResponse) {}rpc RemoveContainer(RemoveContainerRequest) returns (RemoveContainerResponse) {}rpc ListContainers(ListContainersRequest) returns (ListContainersResponse) {}rpc ContainerStatus(ContainerStatusRequest) returns (ContainerStatusResponse) {}rpc UpdateContainerResources(UpdateContainerResourcesRequest) returns (UpdateContainerResourcesResponse) {}rpc ReopenContainerLog(ReopenContainerLogRequest) returns (ReopenContainerLogResponse) {}// ...}message CreateContainerRequest {// ID of the PodSandbox in which the container should be created.string pod_sandbox_id = 1;// Config of the container.ContainerConfig config = 2;// Config of the PodSandbox. This is the same config that was passed// to RunPodSandboxRequest to create the PodSandbox. It is passed again// here just for easy reference. The PodSandboxConfig is immutable and// remains the same throughout the lifetime of the pod.PodSandboxConfig sandbox_config = 3;}

探索 Pod 的命名空間

$ sudo lsnsNS TYPE NPROCS PID USER COMMAND4026532614 net 4 4966 root /pause4026532715 mnt 1 4966 root /pause4026532716 uts 4 4966 root /pause4026532717 ipc 4 4966 root /pause4026532718 pid 1 4966 root /pause4026532719 mnt 2 5001 root /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent4026532720 pid 2 5001 root /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent4026532721 mnt 1 5035 100 /bin/sleep 3650d4026532722 pid 1 5035 100 /bin/sleep 3650d

# httpbin containersudo ls -l /proc/5001/ns...lrwxrwxrwx 1 root root 0 Oct 24 14:05 ipc -> 'ipc:[4026532717]'lrwxrwxrwx 1 root root 0 Oct 24 14:05 mnt -> 'mnt:[4026532719]'lrwxrwxrwx 1 root root 0 Oct 24 14:05 net -> 'net:[4026532614]'lrwxrwxrwx 1 root root 0 Oct 24 14:05 pid -> 'pid:[4026532720]'lrwxrwxrwx 1 root root 0 Oct 24 14:05 uts -> 'uts:[4026532716]'# sleep containersudo ls -l /proc/5035/ns...lrwxrwxrwx 1 100 101 0 Oct 24 14:05 ipc -> 'ipc:[4026532717]'lrwxrwxrwx 1 100 101 0 Oct 24 14:05 mnt -> 'mnt:[4026532721]'lrwxrwxrwx 1 100 101 0 Oct 24 14:05 net -> 'net:[4026532614]'lrwxrwxrwx 1 100 101 0 Oct 24 14:05 pid -> 'pid:[4026532722]'lrwxrwxrwx 1 100 101 0 Oct 24 14:05 uts -> 'uts:[4026532716]'

# Inspect httpbin container.$ sudo crictl inspect dfb1cd29ab750{..."namespaces": [{"type": "pid"},{"type": "ipc","path": "/proc/4966/ns/ipc"},{"type": "uts","path": "/proc/4966/ns/uts"},{"type": "mount"},{"type": "network","path": "/proc/4966/ns/net"}],...}# Inspect sleep container.$ sudo crictl inspect 097d4fe8a7002...

我認(rèn)為上述發(fā)現(xiàn)完美的解釋了同一個(gè) Pod 中容器具有的能力:

能夠互相通信

通過 localhost 和/或

使用 IPC(共享內(nèi)存,消息隊(duì)列等)

共享 domain 和 hostname

探索 Pod 的 cgroups

$ sudo systemd-cglsControl group /:-.slice├─kubepods│ ├─burstable│ │ ├─pod4a8d5c3e-3821-4727-9d20-965febbccfbb│ │ │ ├─f0e87a93304666766ab139d52f10ff2b8d4a1e6060fc18f74f28e2cb000da8b2│ │ │ │ └─4966 /pause│ │ │ ├─dfb1cd29ab750064ae89613cb28963353c3360c2df913995af582aebcc4e85d8│ │ │ │ ├─5001 /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent│ │ │ │ └─5016 /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent│ │ │ └─097d4fe8a7002d69d6c78899dcf6731d313ce8067ae3f736f252f387582e55ad│ │ │ └─5035 /bin/sleep 3650d...

3、利用 Docker 實(shí)現(xiàn) Pod

$ sudo apt-get install cgroup-tools

sudo cgcreate -g cpu,memory:/pod-foo# Check if the corresponding folders were created:ls -l /sys/fs/cgroup/cpu/pod-foo/ls -l /sys/fs/cgroup/memory/pod-foo/

docker run -d --rm \--name foo_sandbox \--cgroup-parent /pod-foo \--ipc 'shareable' \alpine sleep infinity

# app (httpbin)docker run -d --rm \--name app \--cgroup-parent /pod-foo \--network container:foo_sandbox \--ipc container:foo_sandbox \kennethreitz/httpbin# sidecar (sleep)docker run -d --rm \--name sidecar \--cgroup-parent /pod-foo \--network container:foo_sandbox \--ipc container:foo_sandbox \curlimages/curl sleep 365d

$ sudo systemd-cgls memoryController memory; Control group /:├─pod-foo│ ├─488d76cade5422b57ab59116f422d8483d435a8449ceda0c9a1888ea774acac7│ │ ├─27865 /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent│ │ └─27880 /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent│ ├─9166a87f9a96a954b10ec012104366da9f1f6680387ef423ee197c61d37f39d7│ │ └─27977 sleep 365d│ └─c7b0ec46b16b52c5e1c447b77d67d44d16d78f9a3f93eaeb3a86aa95e08e28b6│ └─27743 sleep infinity

sudo lsnsNS TYPE NPROCS PID USER COMMAND...4026532157 mnt 1 27743 root sleep infinity4026532158 uts 1 27743 root sleep infinity4026532159 ipc 4 27743 root sleep infinity4026532160 pid 1 27743 root sleep infinity4026532162 net 4 27743 root sleep infinity4026532218 mnt 2 27865 root /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent4026532219 uts 2 27865 root /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent4026532220 pid 2 27865 root /usr/bin/python3 /usr/local/bin/gunicorn -b 0.0.0.0:80 httpbin:app -k gevent4026532221 mnt 1 27977 _apt sleep 365d4026532222 uts 1 27977 _apt sleep 365d4026532223 pid 1 27977 _apt sleep 365d

# app container$ sudo ls -l /proc/27865/nslrwxrwxrwx 1 root root 0 Oct 28 07:56 ipc -> 'ipc:[4026532159]'lrwxrwxrwx 1 root root 0 Oct 28 07:56 mnt -> 'mnt:[4026532218]'lrwxrwxrwx 1 root root 0 Oct 28 07:56 net -> 'net:[4026532162]'lrwxrwxrwx 1 root root 0 Oct 28 07:56 pid -> 'pid:[4026532220]'lrwxrwxrwx 1 root root 0 Oct 28 07:56 uts -> 'uts:[4026532219]'# sidecar container$ sudo ls -l /proc/27977/nslrwxrwxrwx 1 _apt systemd-journal 0 Oct 28 07:56 ipc -> 'ipc:[4026532159]'lrwxrwxrwx 1 _apt systemd-journal 0 Oct 28 07:56 mnt -> 'mnt:[4026532221]'lrwxrwxrwx 1 _apt systemd-journal 0 Oct 28 07:56 net -> 'net:[4026532162]'lrwxrwxrwx 1 _apt systemd-journal 0 Oct 28 07:56 pid -> 'pid:[4026532223]'lrwxrwxrwx 1 _apt systemd-journal 0 Oct 28 07:56 uts -> 'uts:[4026532222]'

4、總結(jié)

相關(guān)鏈接:

1、https://github.com/opencontainers/runtime-spec/issues/345

2、https://github.com/opencontainers/runtime-spec/pull/388

- END - 推薦閱讀 31天拿下K8S含金量最高的CKA+CKS證書! 幾個(gè)必不可少的Linux運(yùn)維腳本! ping 命令還能這么玩? 一個(gè)網(wǎng)站從0到1搭建上線的完整流程 40個(gè) Nginx 常問面試題 Kubernetes 網(wǎng)絡(luò)排查骨灰級(jí)中文指南 Dockerfile 定制專屬鏡像,超詳細(xì)! 某外企從 0 建設(shè) SRE 運(yùn)維體系經(jīng)驗(yàn)分享 Nginx+Redis:高性能緩存利器 主流監(jiān)控系統(tǒng) Prometheus 學(xué)習(xí)指南 一文掌握 Ansible 自動(dòng)化運(yùn)維 一文帶你掌握 Zabbix 監(jiān)控系統(tǒng) 這篇文章帶你全面掌握 Nginx ! 搭建一套完整的企業(yè)級(jí) K8s 集群(二進(jìn)制方式) 讓運(yùn)維簡單高效,輕松搞定DevOps運(yùn)維平臺(tái) 點(diǎn)亮,服務(wù)器三年不宕機(jī)