VPN 的技術(shù)原理是什么?

閱讀本文大概需要 5?分鐘。

來自:程序IT圈

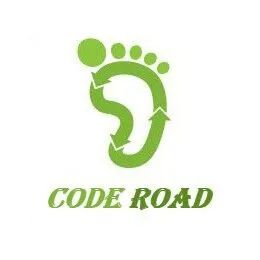

SSL VPN技術(shù)

IPSec缺陷

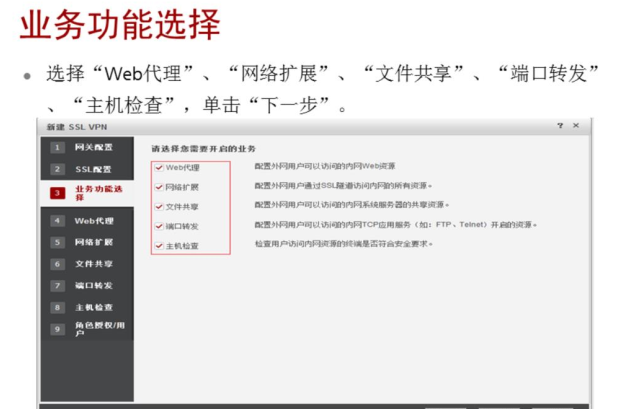

SSL VPN功能技術(shù)

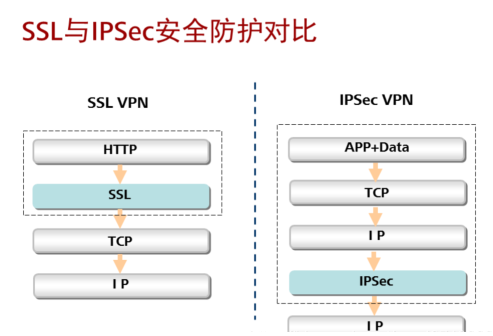

虛擬網(wǎng)關(guān)

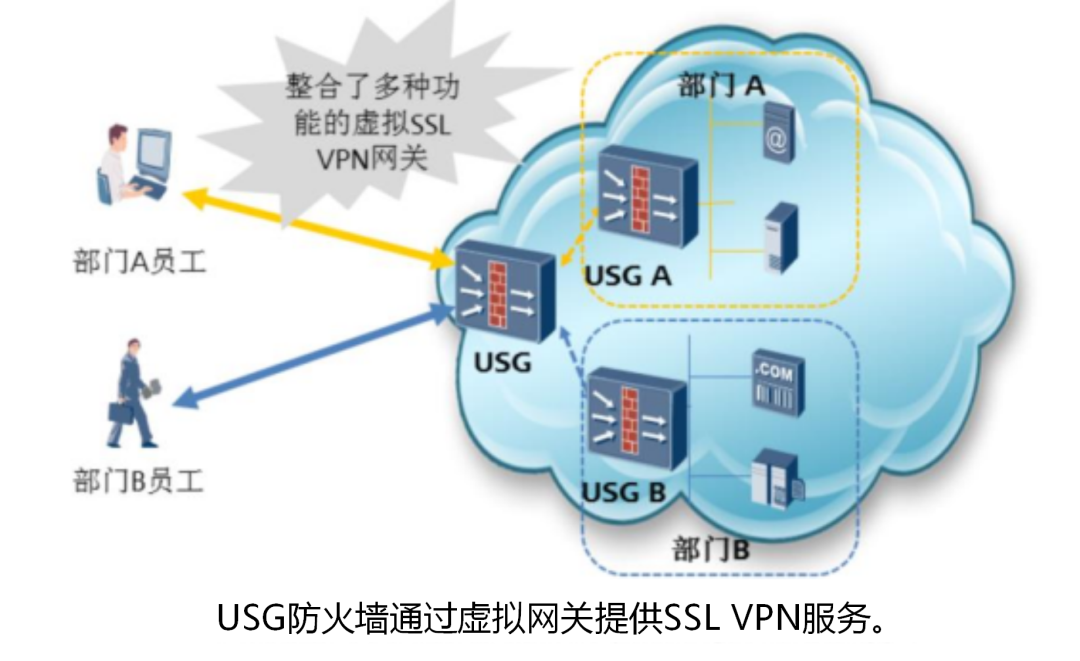

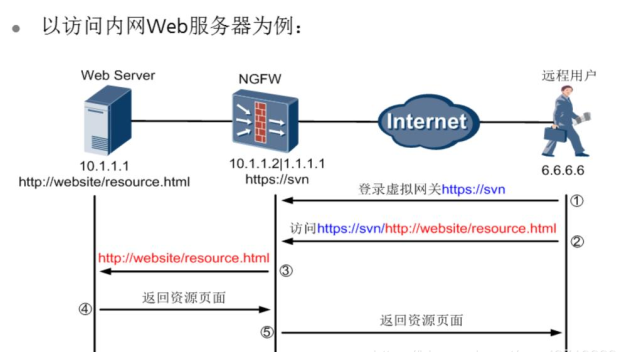

WEB代理

Web-link采用ActiveX控件方式,對頁面進(jìn)行轉(zhuǎn)發(fā)。 Web改寫方式采用腳本改寫方式,將請求所得頁面上的鏈接進(jìn)行改寫,其他網(wǎng)頁內(nèi)容不作修改。

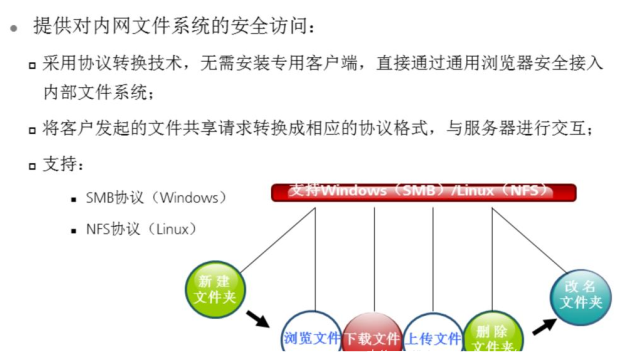

文件共享

客戶端向內(nèi)網(wǎng)文件服務(wù)器發(fā)起HTTPS格式的請求,發(fā)送到USG防火墻。 USG防火墻將HTTPS格式的請求報文轉(zhuǎn)換為SMB格式的報文。 USG防火墻發(fā)送SMB格式的請求報文給文件服務(wù)器。 文件服務(wù)器接受請求報文,將請求結(jié)果發(fā)送給USG防火墻,用的是SMB報文。 USG防火墻將SMB應(yīng)答報文轉(zhuǎn)換為HTTPS格式。 將請求結(jié)果(HTTPS格式的報文)發(fā)送到客戶端。

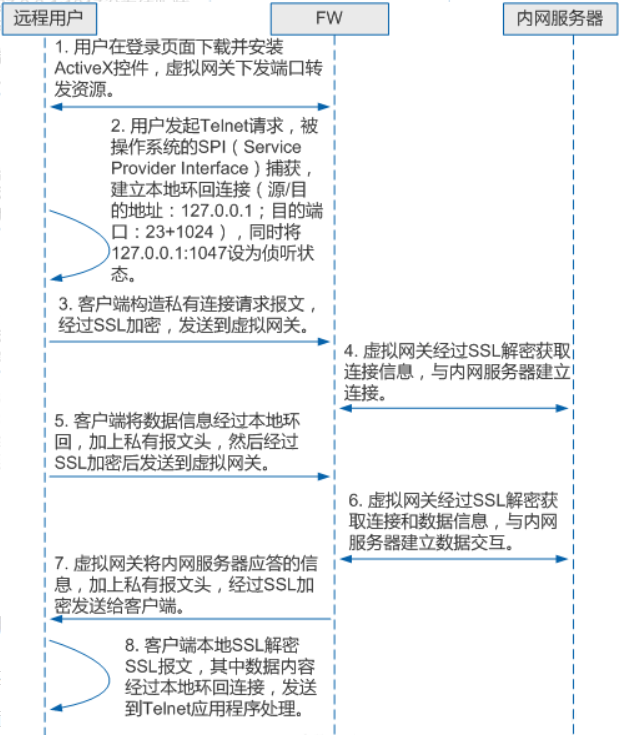

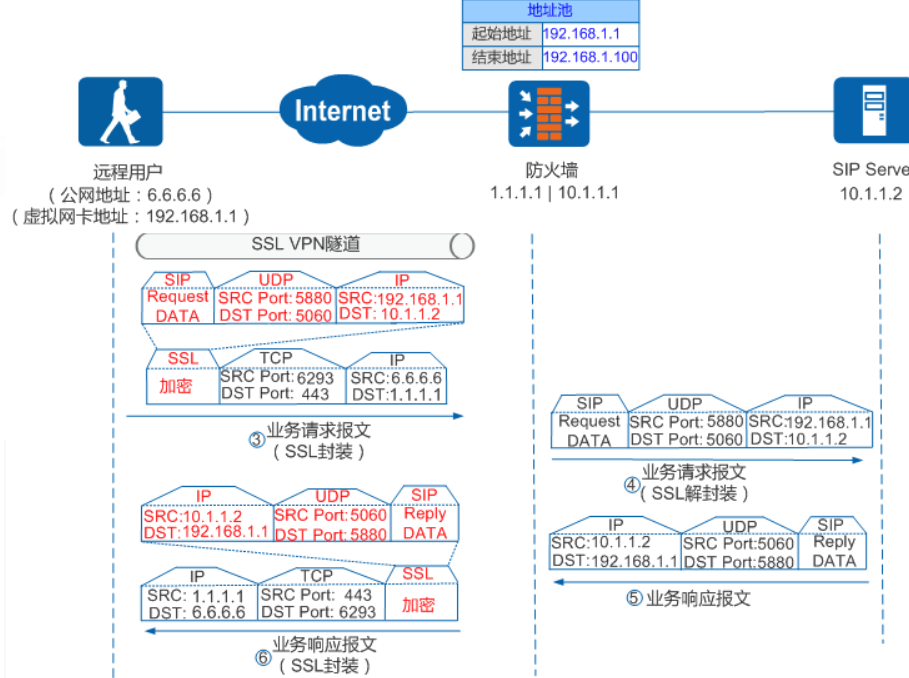

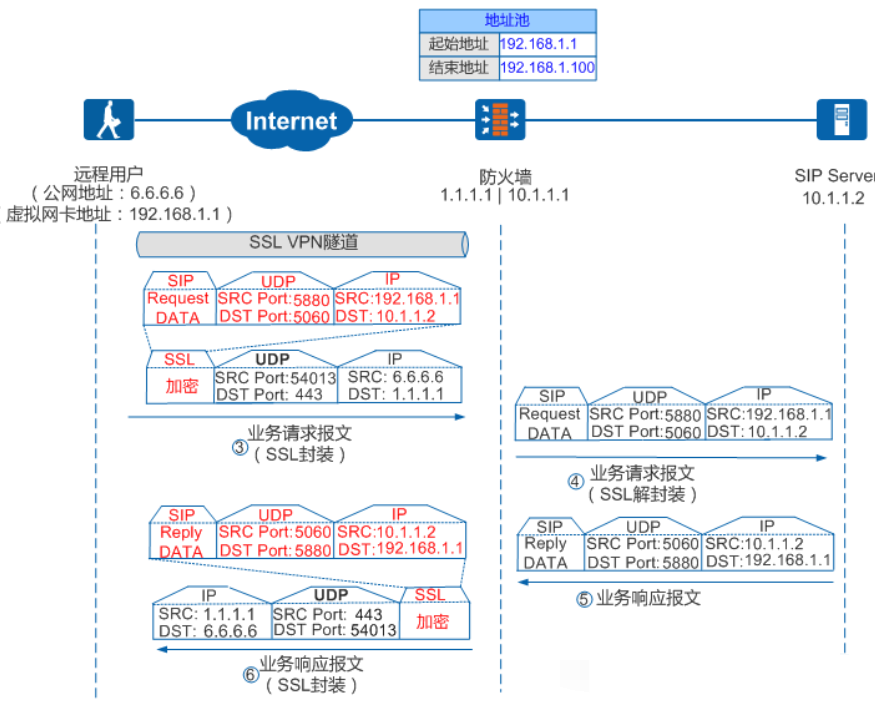

端口轉(zhuǎn)發(fā)

單端口單服務(wù)器(如:Telnet,SSH,MS RDP, VNC等)。

單端口多服務(wù)器(如:Lotus Notes)。

多端口多服務(wù)器(如:Outlook)。

動態(tài)端口(如:FTP,Oracle)。

實現(xiàn)對內(nèi)網(wǎng)TCP應(yīng)用的廣泛支持。 遠(yuǎn)程桌面、outlook、Notes、FTP等。 所有數(shù)據(jù)流都經(jīng)過加密認(rèn)證。 對用戶進(jìn)行統(tǒng)一的授權(quán)、認(rèn)證。 提供對TCP應(yīng)用的訪問控制。 只需標(biāo)準(zhǔn)瀏覽器,不用安裝客戶端。

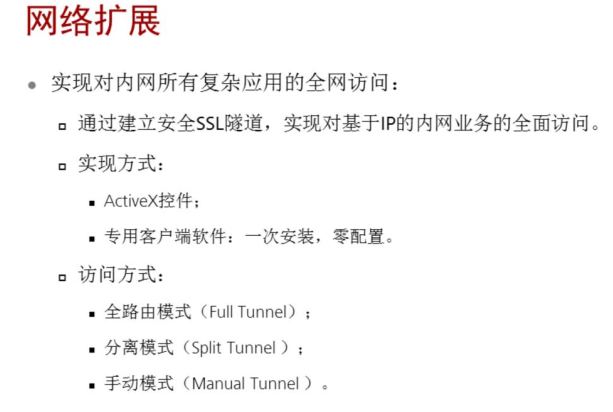

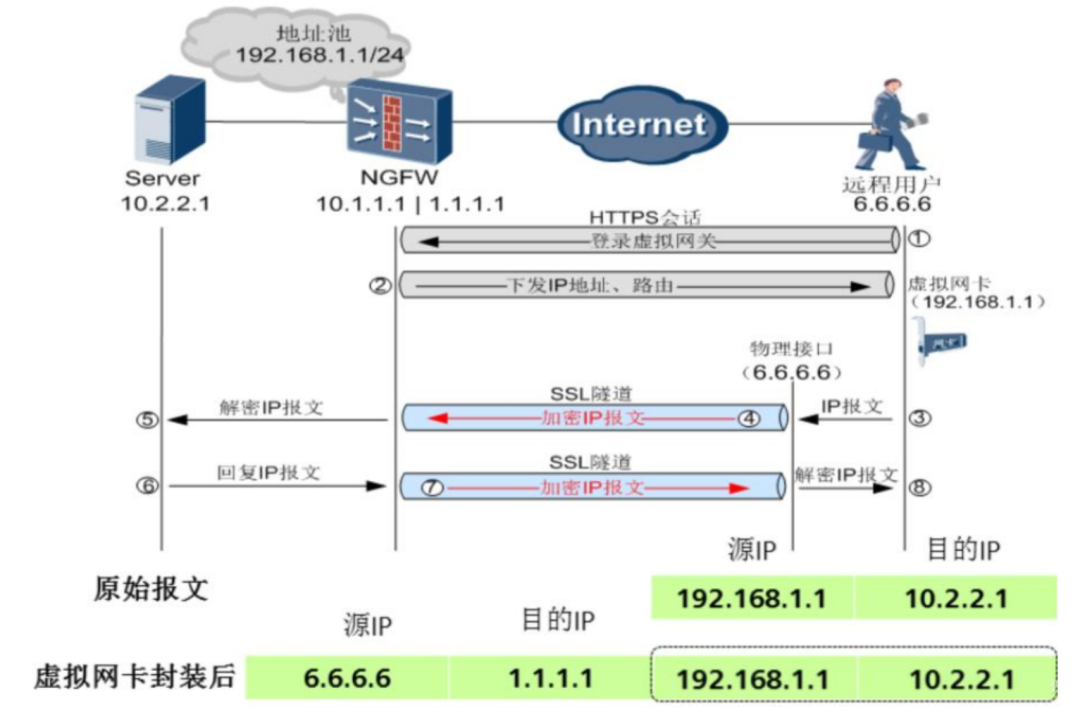

網(wǎng)絡(luò)擴(kuò)展

分離模式:用戶可以訪問遠(yuǎn)端企業(yè)內(nèi)網(wǎng)(通過虛擬網(wǎng)卡)和本地局域網(wǎng)(通過實際網(wǎng)卡),不能訪問Internet。

全路由模式:用戶只允許訪問遠(yuǎn)端企業(yè)內(nèi)網(wǎng)(通過虛擬網(wǎng)卡),不能訪問Internet和本地局域網(wǎng)。

手動模式:用戶可以訪問遠(yuǎn)端企業(yè)內(nèi)網(wǎng)特定網(wǎng)段的資源(通過虛擬網(wǎng)卡),對其它Internet和本地局域網(wǎng)的訪問不受影響(通過實際網(wǎng)卡)。網(wǎng)段沖突時優(yōu)先訪問遠(yuǎn)端企業(yè)內(nèi)網(wǎng)。

終端安全

殺毒軟件檢查 防火墻檢查 注冊表檢查 文件檢查 端口檢查 進(jìn)程檢查 操作系統(tǒng)檢查

Internet臨時文件

瀏覽器自動保存的密碼

Cookie記錄

瀏覽器的訪問歷史記錄

回收站和最近打開的文檔列表

指定文件或文件夾

完善的日志功能

日志查詢

日志導(dǎo)出

虛擬網(wǎng)關(guān)管理員日志

用戶日志

系統(tǒng)日志

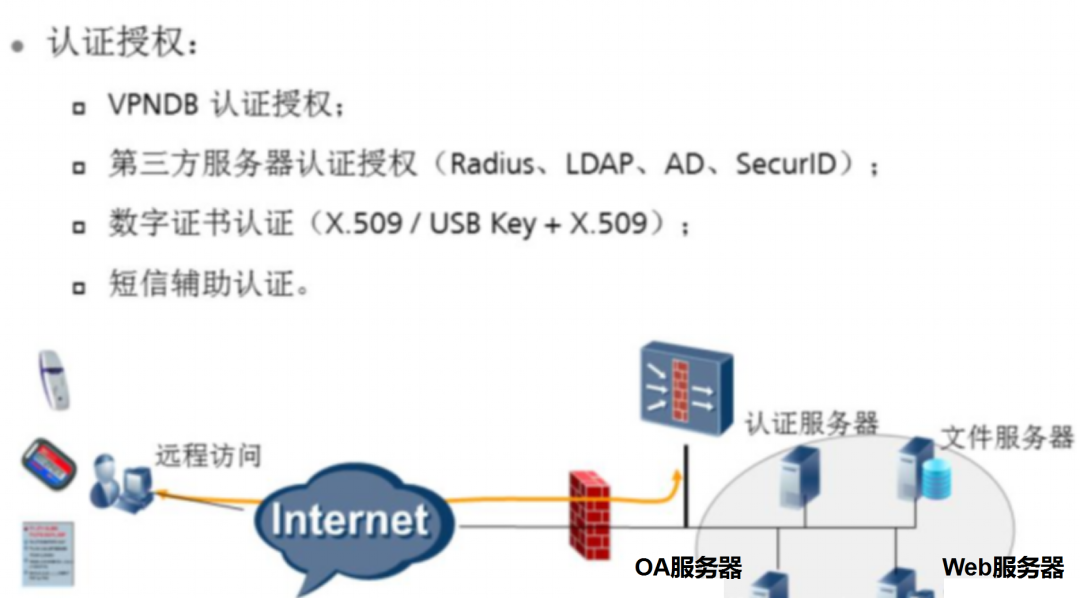

認(rèn)證授權(quán)

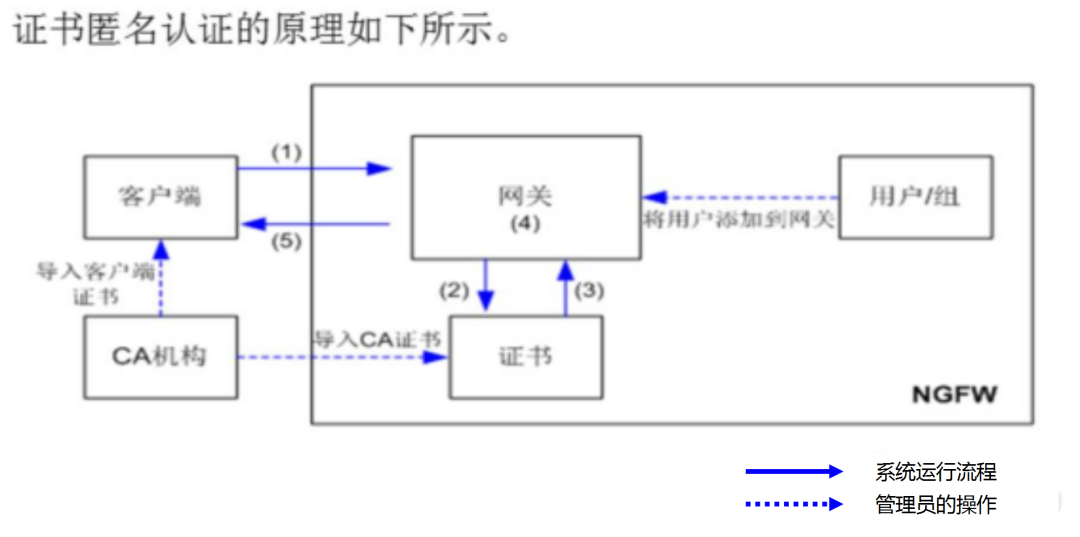

證書匿名認(rèn)證

如果網(wǎng)關(guān)引用的CA證書與客戶端證書是同一個CA機(jī)構(gòu)頒發(fā)的,且客戶端證書在有效期內(nèi),則證書模塊認(rèn)為客戶端證書可信,用戶認(rèn)證通過,繼續(xù)執(zhí)行4。

如果證書模塊認(rèn)為客戶端證書不可信,用戶認(rèn)證不通過,則執(zhí)行5。

網(wǎng)關(guān)會從自己的角色授權(quán)列表中查找用戶所屬角色從而確認(rèn)此用戶的業(yè)務(wù)權(quán)限。

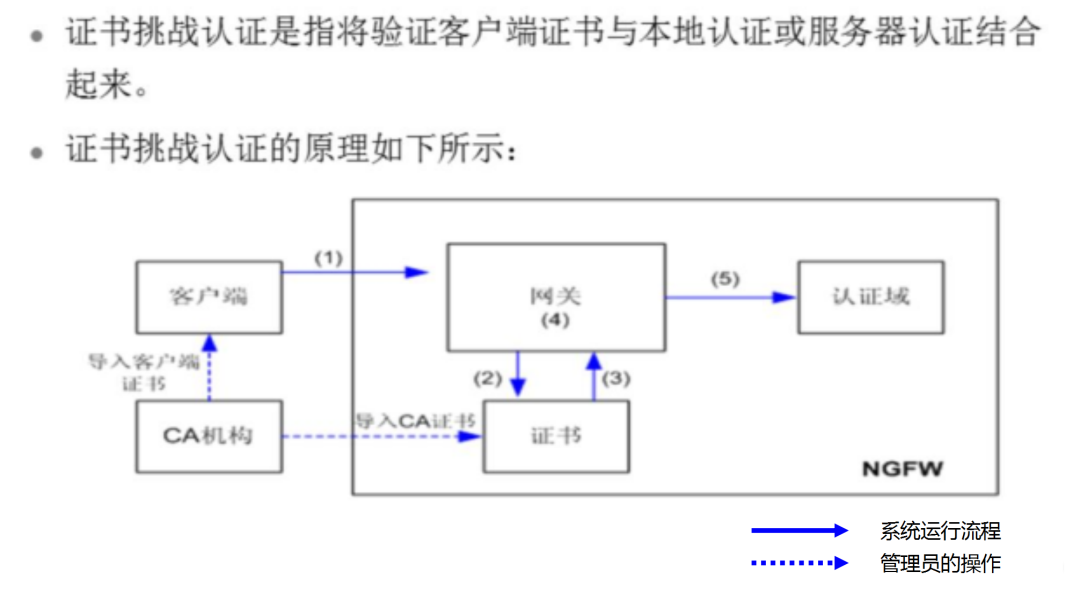

證書挑戰(zhàn)認(rèn)證

證書+本地用戶名密碼證書+服務(wù)器認(rèn)證

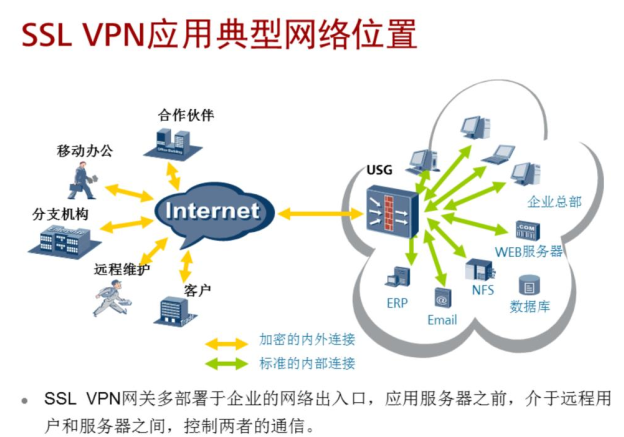

SSL VPN應(yīng)用場景

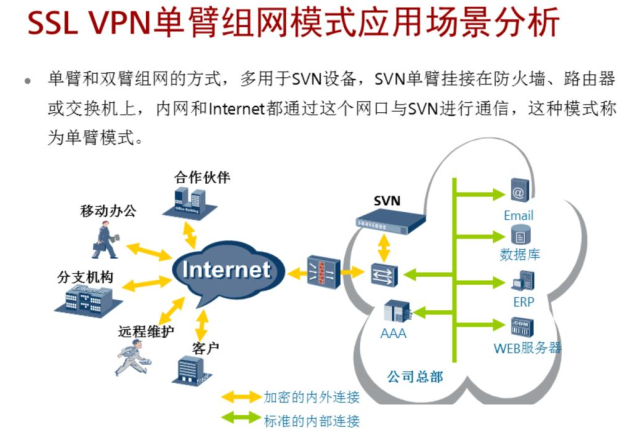

SSL VPN單臂組網(wǎng)模式應(yīng)用場景分析

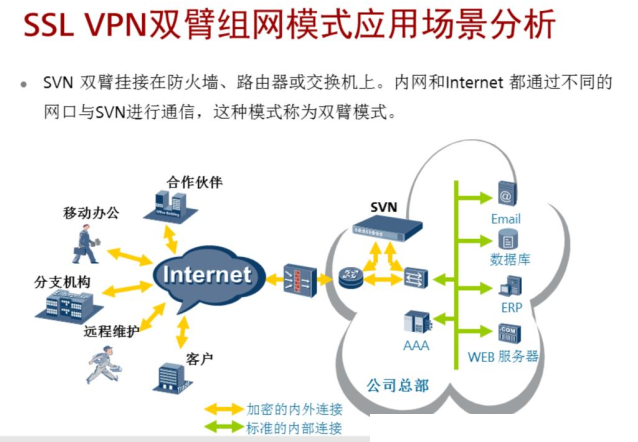

SSLVPN雙臂組網(wǎng)模式應(yīng)用場景分析

在此類組網(wǎng)環(huán)境中,SVN使用兩個不同的網(wǎng)口連接外網(wǎng)與內(nèi)網(wǎng),這種組網(wǎng)方式下,具有清晰的內(nèi)網(wǎng)、外網(wǎng)概念;無需做額外的配置,外網(wǎng)口對應(yīng)虛擬網(wǎng)關(guān)IP,內(nèi)網(wǎng)口配置內(nèi)網(wǎng)管理IP。

虛擬網(wǎng)關(guān)IP不一定需要經(jīng)過NAT轉(zhuǎn)換,只要外網(wǎng)用戶能夠訪問此虛擬網(wǎng)關(guān)IP地址即可。內(nèi)外網(wǎng)接口沒有特定的物理接口,任何一個物理接口都可以作為內(nèi)網(wǎng)或外網(wǎng)接口。

圖中路由器和交換機(jī)之間處于連接狀態(tài)。這是因為客戶網(wǎng)絡(luò)中可能有部分應(yīng)用不需要經(jīng)過SSL加密,而是直接通過防火墻訪問外網(wǎng)。這時就需要在交換機(jī)和路由器.上配置策略路由,需要建立SSLVPN的流量就轉(zhuǎn)發(fā)到SVN上,而普通的應(yīng)用就直接通過防火墻訪問外網(wǎng)。

SSL VPN配置步驟

放行Untrust到L ocal安全區(qū)域的SSL VPN流量。

放行Local到Trust安全區(qū)域的業(yè)務(wù)流量。

ensp將防火墻該功能閹割推薦閱讀:

內(nèi)容包含Java基礎(chǔ)、JavaWeb、MySQL性能優(yōu)化、JVM、鎖、百萬并發(fā)、消息隊列、高性能緩存、反射、Spring全家桶原理、微服務(wù)、Zookeeper......等技術(shù)棧!

?戳閱讀原文領(lǐng)取!? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ??朕已閱?