日期?:?2021年11月06日?? ? ??

正文共?:1381字

近幾個月以來,學術(shù)圈不端行為屢被爆出,先是港科大碩士 ICCV 論文涉嫌抄襲,后有北理工碩士生「一字不差」抄襲頂會投稿。

更離譜的來了!

近日,B 站一位博主發(fā)視頻稱復旦大學重點實驗室疑似抄襲美國教授的論文,并列出了一系列抄襲證據(jù)。

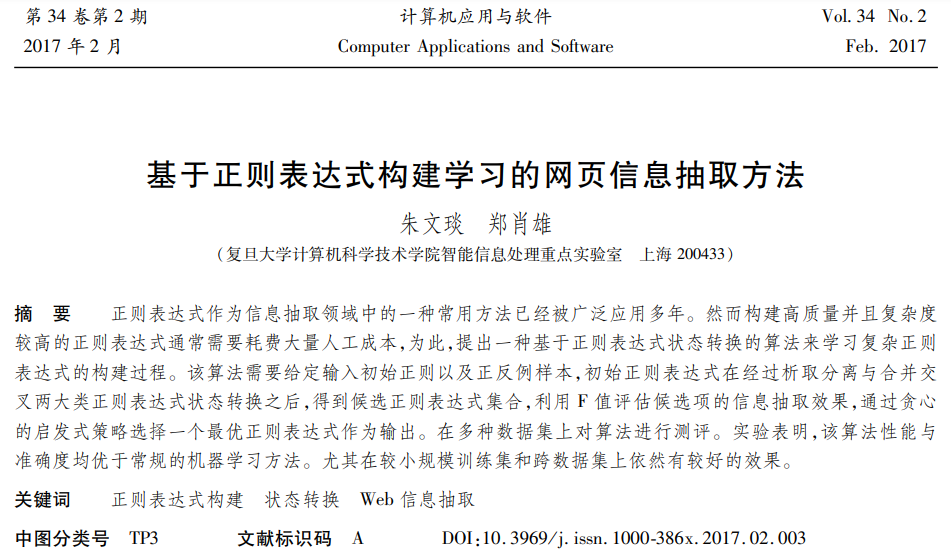

涉嫌抄襲的論文是 2017 年發(fā)表在期刊《計算機應(yīng)用與軟件》上的《基于正則表達式構(gòu)建學習的網(wǎng)頁信息抽取方法》,兩位作者來自復旦大學計算機科學技術(shù)學院智能信息處理重點實驗室。值得注意的是,這篇論文沒有掛導師名字。

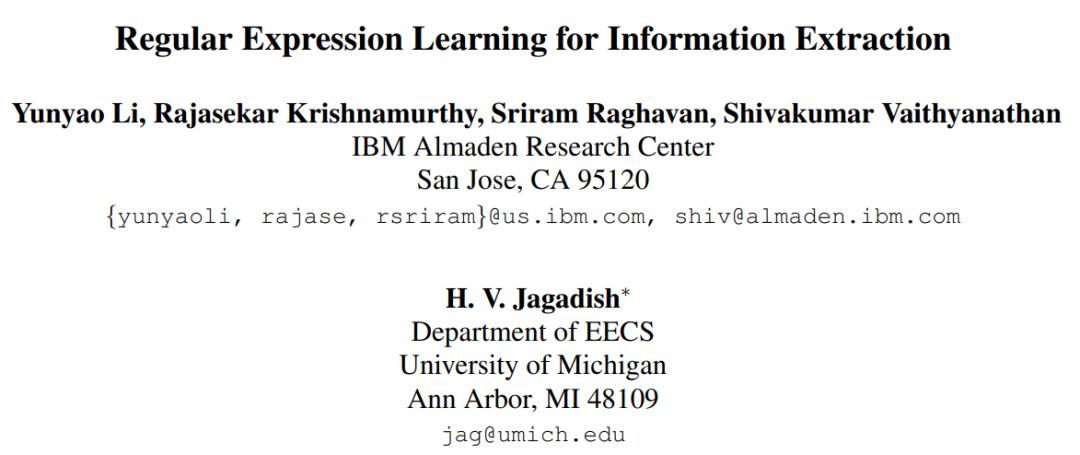

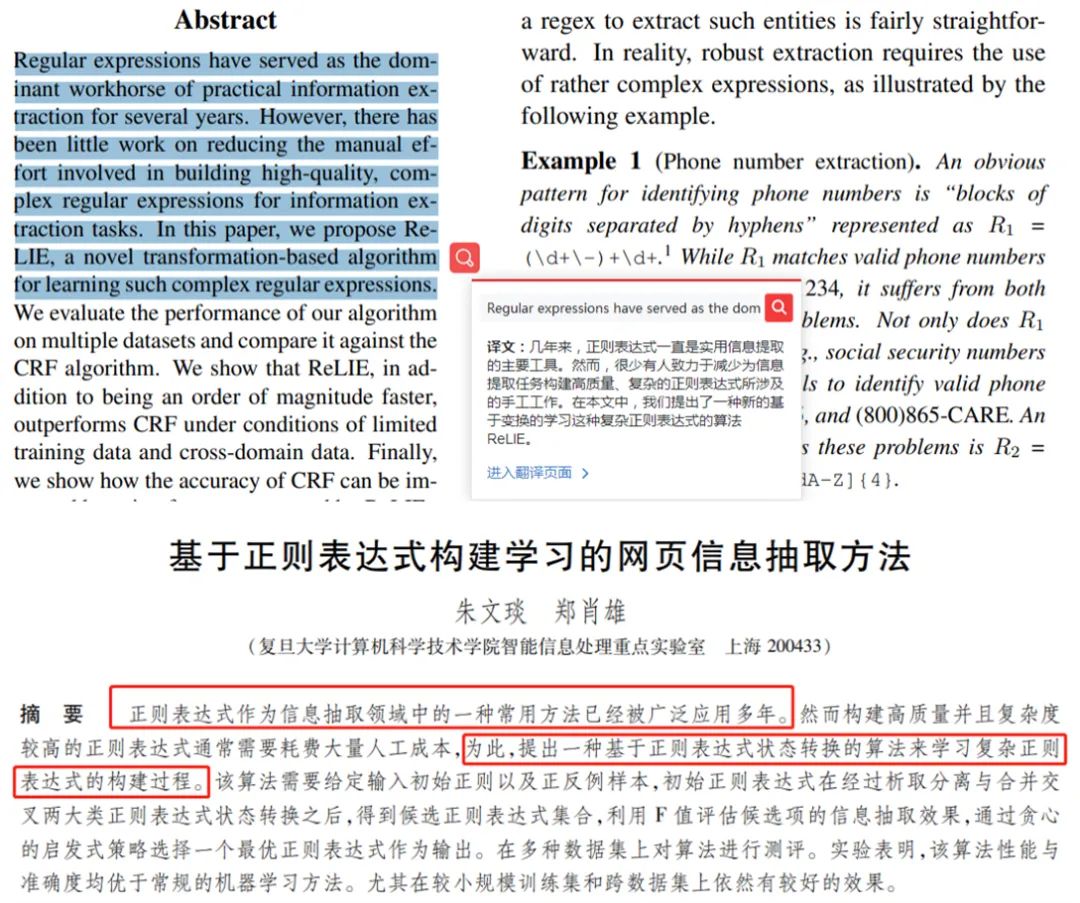

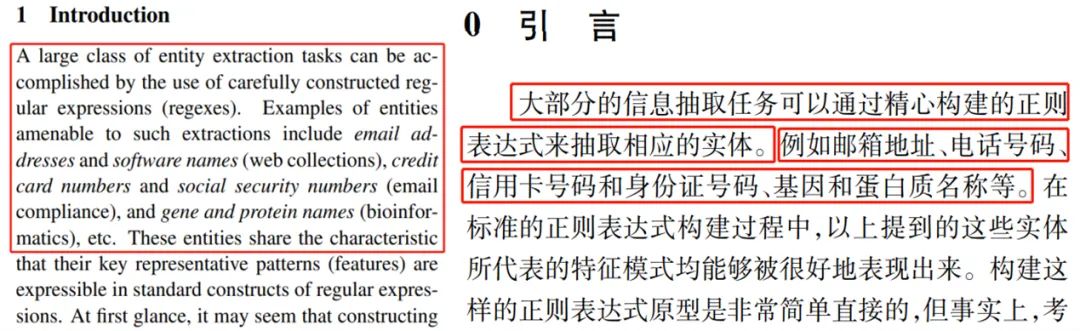

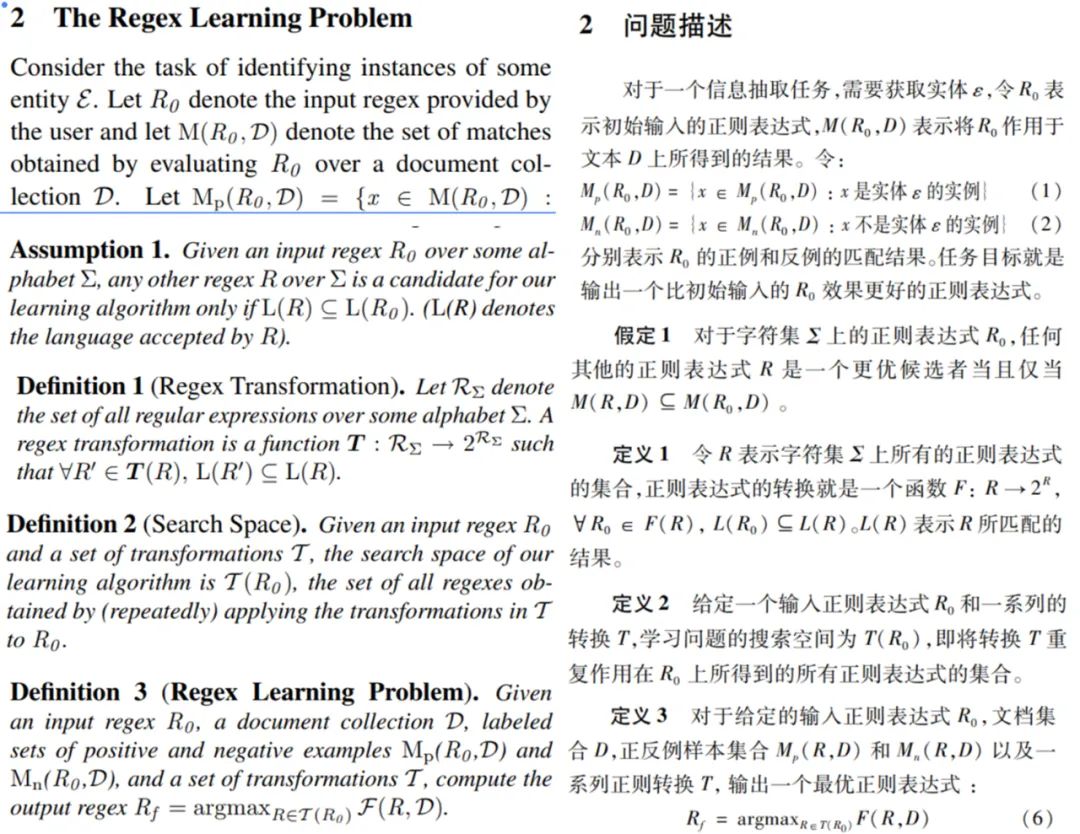

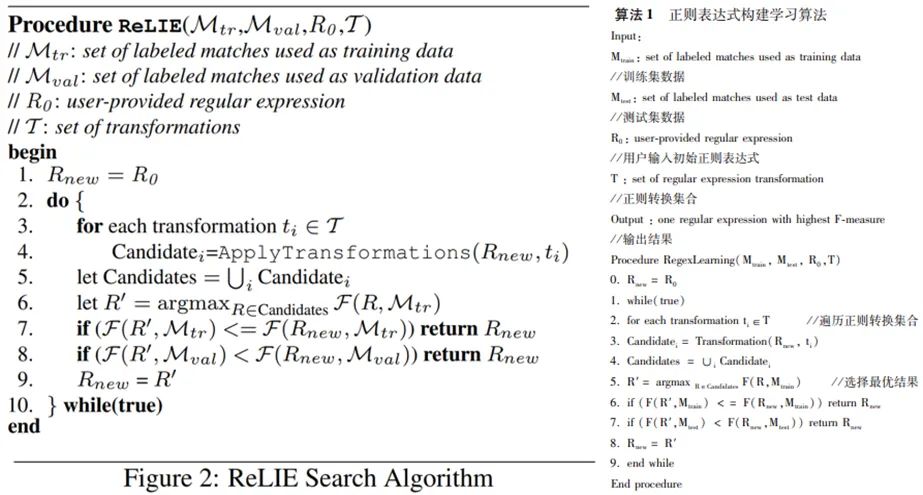

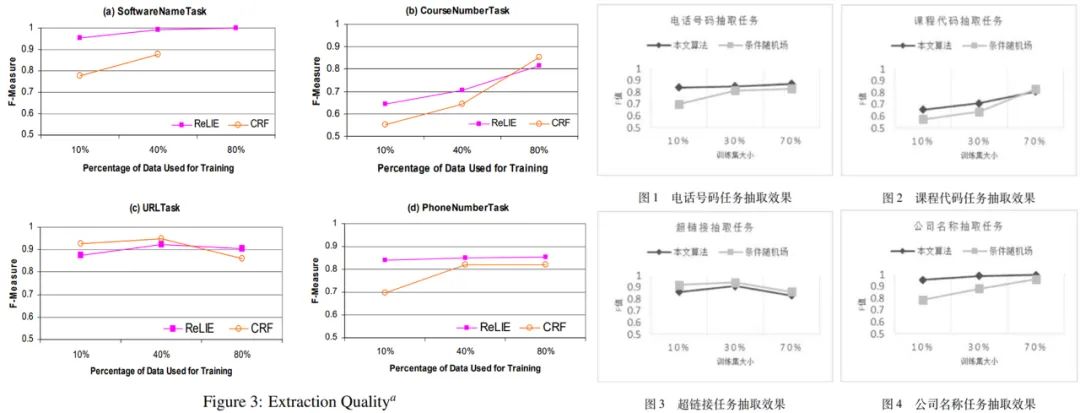

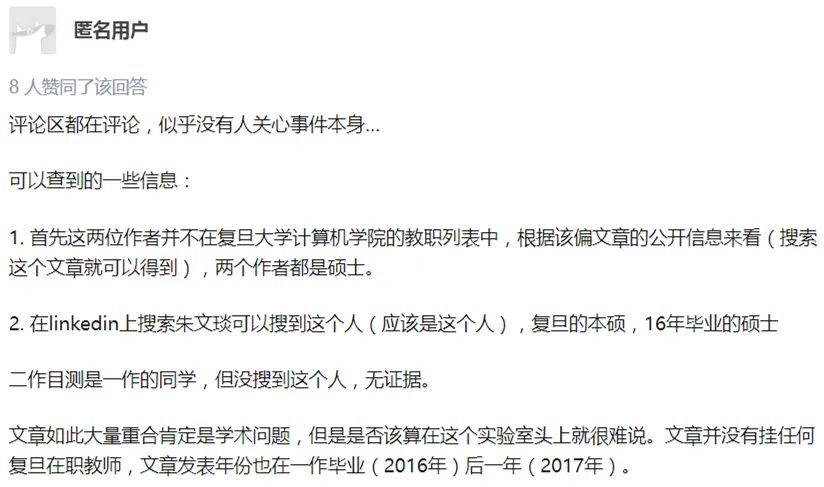

論文地址:http://www.shcas.net/jsjyup/pdf/2017/2/%E5%9F%BA%E4%BA%8E%E6%AD%A3%E5%88%99%E8%A1%A8%E8%BE%BE%E5%BC%8F%E6%9E%84%E5%BB%BA%E5%AD%A6%E4%B9%A0%E7%9A%84%E7%BD%91%E9%A1%B5%E4%BF%A1%E6%81%AF%E6%8A%BD%E5%8F%96%E6%96%B9%E6%B3%95.pdf上述論文疑似抄襲了?2008 年發(fā)表的一篇論文《Regular Expression Learning for Information Extraction》,幾位作者來自 IBM Almaden 研究中心,并由密歇根大學安娜堡分校電氣工程與計算機科學系教授 H. V. Jagadish 提供支持。論文地址 https://aclanthology.org/D08-1003.pdf根據(jù)爆料博主的說法,「從摘要到正文內(nèi)容,幾乎都是翻譯之后再成文的。」首先,論文摘要(Abstract)和引言(Introduction)部分存在相似的地方,如下為兩篇論文的部分摘要截圖:在下圖兩篇論文的引言部分,可以看到,列舉的示例存在高度重合,如郵箱地址、信用卡號碼以及基因和蛋白質(zhì)名稱等。其次,在兩篇論文的第二章節(jié)《2 The Regex Learning Problem 》和《2 問題描述》,行文的邏輯、涉及的部分定義和公式更能看出抄襲痕跡。如下為部分截圖:此外,兩篇論文中各自提出的算法「ReLIE 搜索算法」和「正則表達式構(gòu)建學習算法」也高度相似:最后,實驗結(jié)果也疑似抄襲,下圖左為英文原文在 SoftwareName、CourseNumber、 URL 和 PhoneNumber 四個任務(wù)上的抽取結(jié)果,圖右為中文論文在電話號碼、課程代碼、超鏈接任務(wù)和公司名稱任務(wù)上的抽取結(jié)果,不難看出部分任務(wù)上的變化趨勢有重合的地方:值得注意的是,涉嫌抄襲的論文是 2017 年發(fā)表的,被抄襲的論文是 2008 年發(fā)表的。這意味著 2017 年這篇論文已幾乎沒有學術(shù)價值,只是給論文量加了一筆。此次疑似抄襲事件被曝出之后,在知乎引起熱議,有網(wǎng)友隨即質(zhì)疑復旦大學重點實驗室的學術(shù)嚴謹水平。網(wǎng)友調(diào)查發(fā)現(xiàn)兩位作者是復旦大學已畢業(yè)的碩士生,論文作者中沒有學校導師。并且論文發(fā)表時間是在 2017 年,當時作者已經(jīng)畢業(yè)。但也有網(wǎng)友提到:疑似抄襲的論文提交時間是 2016 年 1 月,當時一作尚未畢業(yè)。一時之間,大家的關(guān)注點轉(zhuǎn)移到了實驗室的科研水平上。有網(wǎng)友為復旦大學計算機科學技術(shù)學院智能信息處理重點實驗室正名:實驗室的好成果很多,并稱這篇論文已被學院嚴肅處理。因此,即使有漏網(wǎng)之魚,也不應(yīng)以偏概全。這篇論文再次給學術(shù)圈敲響了警鐘。對于研究者來說,實事求是基本的要求;對于讀者而言,保有質(zhì)疑精神也是推動學術(shù)研究良好發(fā)展的重要力量。https://www.zhihu.com/question/493606496https://www.bilibili.com/video/BV1tR4y1J7iR?share_medium=android&share_plat=android&share_session_id=e3161655-39b9-4856-8f32-21b002db95cb&share_source=COPY&share_tag=s_i×tamp=1634754137&unique_k=6xCoig (https://www.bilibili.com/video/BV1tR4y1J7iR?share_medium=android&share_plat=android&share_session_id=e3161655-39b9-4856-8f32-21b002db95cb&share_source=COPY&share_tag=s_i×tamp=1634754137&unique_k=6xCoig)